Japan

サイト内の現在位置

アクティブディフェンスとその先行事例について

NECセキュリティブログ2022年2月4日

NECサイバーセキュリティ戦略本部セキュリティ技術センターの郡です。2021年9月ごろ、アクティブサイバーディフェンスやアクティブディフェンスといった用語が話題になりました。日本では2018年に防衛大綱でこの言葉が登場し、当時も話題になっています  [1]。アクティブディフェンスは、サイバーセキュリティのプロセスの一つとして議論されていますが、確定した定義がある訳ではなく解釈が難しい用語の一つです。今回は、振り返りを兼ねてアクティブディフェンスやその先行事例を簡単に紹介したいと思います。

[1]。アクティブディフェンスは、サイバーセキュリティのプロセスの一つとして議論されていますが、確定した定義がある訳ではなく解釈が難しい用語の一つです。今回は、振り返りを兼ねてアクティブディフェンスやその先行事例を簡単に紹介したいと思います。

サイバーセキュリティにおけるアクティブディフェンス

サイバーセキュリティで使用される用語は軍事用語から派生しているものがいくつか存在しており、アクティブディフェンスもその一つです。このため、サイバーセキュリティの文脈で翻訳するにあたっては、その言葉の持つ歴史的な背景が含まれることで解釈に幅ができ、ベンダや個人によって意見がやや異なるのが現状です。

このため普遍的な定義はありませんが、この記事においてはアクティブディフェンスを自分たちの組織ネットワーク内で行われるサイバーセキュリティのプロセスの一つと定義して進めていきます。

ネットワーク内でのプロセスのため、ハックバックのような攻撃者に逆襲するような考え方は含まれません。アクティブディフェンスは、その語感から攻撃的な印象を受けがちですが、反撃や逆襲のようなニュアンスは含まれていません。アクティブディフェンスは偽装環境を作成して攻撃者を惑わしたり、攻撃者の情報を収集・特定して先んじて対処したりするなど、あくまで自分たちの組織内でのみ実施することに注意してください。組織における脅威への対処が目的となるため、インシデントレスポンスやマルウェア解析、脅威ハンティングなどといった要素もここに含まれると考えられます。

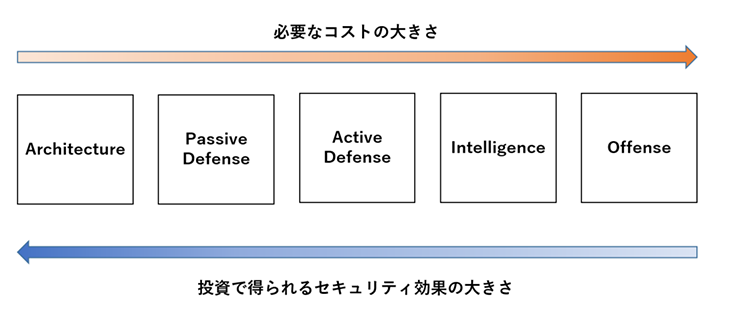

サイバーセキュリティにおける専門的なトレーニングを提供しているSANSがリリースしているホワイトペーパー「The Sliding Scale of Cyber Security」を参照すると  [2]、パッシブディフェンスやアクティブディフェンス、攻撃者の環境への攻撃といったスケールの違いが整理されています。以下の図はホワイトペーパーを元に筆者で作成した図です。

[2]、パッシブディフェンスやアクティブディフェンス、攻撃者の環境への攻撃といったスケールの違いが整理されています。以下の図はホワイトペーパーを元に筆者で作成した図です。

セキュリティを考慮したシステム設計を行う”Architecture”から始まり、組織ネットワークの外部に存在する攻撃者への攻撃を行う”Offense”まで5つの段階で整理されています。”Active Defense”はちょうど中間位置に配置されており、”Offense”要素から離れた概念です。

”Active Defense”には前述したとおり脅威ハンティング要素が含まれるため、”Intelligence”との違いが分かりにくいですが、最も大きな違いはインテリジェンスの生成と利用です。例えば、生成は自分たちの組織を狙う攻撃者の手法などを脅威情報として作成すること、利用はその脅威情報を使用してネットワーク内で探索を行うことなどです。”Active Defense”はインテリジェンスの消費を行いますが、生成は行いません。

ここまでで整理してきたように、アクティブディフェンスとは脅威に能動的に対処するためのプロセスです。いわゆる反撃の概念ではありません。なお、ボットネットや悪性サイトのテイクダウンは”Offense”に含まれるのではないかという疑問があるかと思いますが、法に従って通常のプロセスでテイクダウンを行う場合は含まれないと考えられています。 ただし、テイクダウンも時には司法など国家の協力が必要なため、グレーゾーンとして整理している考え方も存在しています  [3]。

[3]。

アクティブサイバーディフェンス

アクティブディフェンスは、サイバーセキュリティにおける能動的な防御のプロセスでした。では、アクティブサイバーディフェンスはどのような概念でしょうか。アクティブディフェンスの考え方に議論があるように、アクティブサイバーディフェンスも論者によって幅があるように思われます。アメリカ国家安全保障局(NSA)は、アクティブサイバーディフェンスに関する考え方を以下のように文書化しています[4]。

Active Cyber Defense(ACD)は、国防総省の防御的なサイバー運用に対する全体的なアプローチコンポーネントです。ACDは、重要なネットワークやシステムに対する脅威のリアルタイム検出、分析や軽減を同期することにより、予防的かつ再帰的なサイバー防御の取り組みを補完します。この概念は、国防総省が所有および運営するネットワークだけでなく、すべての米国政府および重要なインフラストラクチャネットワークの防御に適用できます。ACDは保護対象のネットワーク内でアクティブですが、攻撃的という意味ではなく、その機能はネットワークオペレーターおよび所有者によってインストールされたネットワークにのみ影響します。(Active Cyber Defense (ACD))

重要なネットワークをより能動的に守るための包括的なアプローチと位置つけており、やはり”Offense”は含まないとしています。”Active Defense”に比重を置いていると言えそうです。

一方、イギリス政府がCyber Security Strategyにて記述している内容は、以下のようになっています  [5]。

[5]。

Active Cyber Defenseは、「多数のサイバー攻撃によって引き起こされる多くの侵害から英国の大多数の人々を保護する」ことを目的としたNCSCのプログラムです。 政府のシステムに影響を与えるサイバー攻撃のかなりの割合に対して、比較的自動化された方法で取り組むという特定の意図があります。(Government Cyber Security Strategy 2022–2030, p.45)

かなり広いスコープを包括するような記述です。能動的に脅威に対処することが目的だったNSAと比較すると、”Architecture”や”Passive Defense”なども含まれそうです。

両組織の言葉の定義が異なるように、アクティブサイバーディフェンスの概念を言い切ってしまうことは出来ません。少し乱暴な言い方をすると、アクティブディフェンスがサイバーセキュリティのプロセスの1つだったことに対して、アクティブサイバーディフェンスは”Active Defense”を中核として”Passive Defense”や”Intelligence”なども含んだもう少し広いスコープを指す概念と言えるかもしれません。

アクティブサイバーディフェンスの先行事例

イギリスのNCSC(National Cyber Security Center)は、Active Cyber Defense(ACD)のプログラムとして、イギリスの組織に対してアクティブサイバーディフェンスのサービスやツールを提供しています  [6]。また、NCSCは、毎年の活動実績のレポートを公開しています。

[6]。また、NCSCは、毎年の活動実績のレポートを公開しています。

ACDの活動の実態が把握しやすく、非常に参考にしやすい事例と思います  [7]。(通常、その年の活動実績が翌年にレポートとして公開されますが、2019年版のみ公開が遅れて2021年に公開されました。)

[7]。(通常、その年の活動実績が翌年にレポートとして公開されますが、2019年版のみ公開が遅れて2021年に公開されました。)

なお、サービスの利用は無料ですが、一部のサービスは政府機関のような公的部門に利用が限定されています。

ホームページ上に掲載されているサービスの一覧は、以下の通りです  [8]。

[8]。

| サービス名 | 概要 |

|---|---|

| Early Warning | 複数の情報源から入手した情報を元に登録組織に関連するイベントを通知するサービス。利用には静的IPアドレスまたはドメイン名の登録が必要。 |

| Exercise in a Box (EIAB) | 組織がサイバー攻撃への対応をテストするためのオンラインツール。 |

| Mail Check | 電子メールのなりすまし防止など安全な電子メール標準採用の支援。 (民間部門は使用不可) |

| Web Check | 組織が管理しているWebサイトの脆弱性を見つけて修正するのを支援。ウォッチリストのURLを対象に定期的にスキャンを行い、その結果をダッシュボードで確認可能。 (民間部門は使用不可) |

| Host Based Capability (HBC) | 政府機関が公式デバイス用に利用できるソフトウェアで、NCSCによる分析のために技術メタデータを収集。 (民間部門は使用不可) |

| Logging Made Easy (LME) | Windowsシステムを日常的に監視するための基本的なログ機能を提供。 |

| Protective Domain Name Service (PDNS) | 悪意あるドメインへの接続を防ぎ、マルウェア、ランサムウェア、フィッシング攻撃などの攻撃を軽減。 (民間部門は使用不可) |

| Vulnerability Disclosure | 脆弱性の開示やその修正の支援。 |

| Suspicious Email Reporting Service (SERS) | 疑わしい電子メールを報告可能。 |

| Takedown Service | 英国政府のブランドになりすました悪意のあるサイトを検出した場合、ホスティングプロバイダと連携してインターネットから削除。 (政府機関は自動的に利用可能) |

| MyNCSC | NCSCのデジタルサービスへのエントリポイント。 |

民間部門では使用できないサービスがいくつか存在していますが、元々は公的部門限定向けのサービスで、その一部を民間にも開放していると捉えるのがよさそうです。

サービス内容を見ると、電子メールの標準採用支援といった”Architecture”に該当するものから”Active Defense”に該当するテイクダウンまでがスコープになっているようです。Early Warning を”Intelligence”のスコープに含めるかは議論があると思われますが、やはり”Offense”のサービスは存在していません。

おわりに

本ブログでは、アクティブディフェンスの概念の説明と、イギリスにおけるアクティブサイバーディフェンスのサービス事例を紹介しました。どちらも言葉の定義が論者によって異なるため、言葉だけを持ってきて導入の議論をすることにあまり意味はありません。自分たちの組織に不足しているサイバーセキュリティ対策は何なのかを理解した上で、その課題を解決するアプローチのひとつとしてアクティブサイバーディフェンスを検討し、必要な機能や運用を考える必要があります。

なお、アクティブディフェンスにハックバックを含めるべきかなど、現在も議論が続いている分野でもありますので[9]、ここに掲載している内容が古くなる可能性もあります。必ず最新情報を参照するようにお願いいたします。

参考文献

- [1]サイバー・宇宙を積極防衛 政府、新防衛大綱を決定

https://www.nikkei.com/article/DGXMZO39098890Y8A211C1MM8000

https://www.nikkei.com/article/DGXMZO39098890Y8A211C1MM8000 - [2]The Sliding Scale of Cyber Security

https://www.sans.org/white-papers/36240/

https://www.sans.org/white-papers/36240/ - [3]第3回「Active Cyber Defense and cultivation of human resources in Cybersecurity」

https://www.spf.org/symposium/article_24456.html

https://www.spf.org/symposium/article_24456.html - [4]Active Cyber Defense (ACD)

https://apps.nsa.gov/iad/programs/iad-initiatives/active-cyber-defense.cfm - [5]Government Cyber Security Strategy 2022–2030

https://assets.publishing.service.gov.uk/government/uploads/system/uploads/attachment_data/file/1049825/government-cyber-security-strategy.pdf

https://assets.publishing.service.gov.uk/government/uploads/system/uploads/attachment_data/file/1049825/government-cyber-security-strategy.pdf - [6]Active Cyber Defence

https://www.ncsc.gov.uk/section/active-cyber-defence/introduction

https://www.ncsc.gov.uk/section/active-cyber-defence/introduction - [7]Active Cyber Defence (ACD) - the fourth year

https://www.ncsc.gov.uk/report/acd-report-year-four

https://www.ncsc.gov.uk/report/acd-report-year-four - [8]Active Cyber Defence Services

https://www.ncsc.gov.uk/section/active-cyber-defence/services

https://www.ncsc.gov.uk/section/active-cyber-defence/services - [9]Private active cyber defense and (international) cyber security—pushing the line?

https://academic.oup.com/cybersecurity/article/7/1/tyab010/6199903

執筆者プロフィール

郡 義弘(こおり よしひろ)

セキュリティ技術センター インテリジェンスチーム

脅威情報の収集や展開、活用法の検討とともに、PSIRTとして脆弱性ハンドリングに従事。CISSP Associate、情報処理安全確保支援士(RISS)、GIAC(GCTI)を保持。

山の上からセキュリティを見守りたい。

執筆者の他の記事を読む

アクセスランキング