Japan

サイト内の現在位置

フォレンジック調査におけるマルウェア解析の活用とMITRE ATT&CKに新しい脅威情報を提供して貢献する方法~CODE BLUE 2023~

NECセキュリティブログ2023年12月4日

NECサイバーセキュリティ戦略統括部セキュリティ技術センターの竹内、宮崎です。NECは11/8(水)~11/9(木)に開催されたCODE BLUE 2023でスポンサー企業として参加しました。本ブログではOpen Talksやスポンサーブースで展示した内容を紹介します。

CODE BLUE 2023について

CODE BLUEは日本で行われるサイバーセキュリティ国際会議で、世界トップクラスの情報セキュリティ専門家による最先端の講演と、国や言語の垣根を越えた情報交換・交流の機会を提供する国際会議です。 [1]

[1]

本ブログで紹介する内容

本ブログでは、CODE BLUE 2023で発表/展示した内容のうち次の2点を紹介します。

- OpenTalksで発表した「フォレンジック調査におけるマルウェア解析の活用」

- スポンサーブースにて展示した「MITRE ATT&CKに新しい脅威情報を提供して貢献する方法」

フォレンジック調査におけるマルウェア解析の活用~NEC OpenTalks~

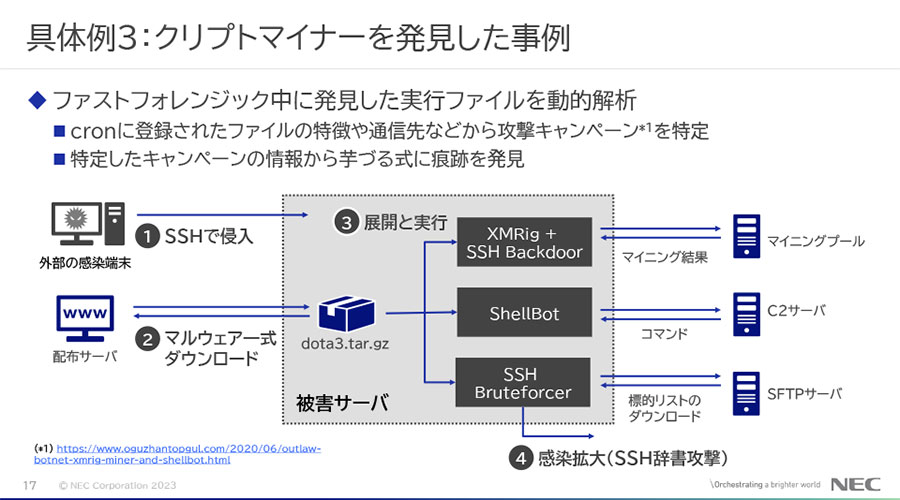

セキュリティ技術センターでは、さまざまなセキュリティインシデントの対応を行っています。その中で、私たちは初動対応としてファストフォレンジックを採用し、素早い原因の特定や、事象に対する見解の提示を行っています。しかし、マルウェアが使用された事案において、ファストフォレンジック調査で使用するログだけでは、説明が難しい事態に直面することがありました。このような状況下で、私たちはフォレンジックチームにマルウェア解析を行うメンバーを含めることによって、いくつかの課題を解決することができるようになりました。

CODE BLUE 2023では、マルウェア解析を行うことで解決した課題や具体例、我々がどのような環境でマルウェア解析を行っているかについて紹介しました。これにより、複数の観点からの見解提示やファストフォレンジック調査の効率化にもつながりました。詳細については、ブログ下部にある資料を参照ください。

さまざまな利点を紹介しましたが、マルウェア解析者育成、ログ解析基盤との連携、インテリジェンスとの連携など、課題としている部分も存在します。今後はこれらの課題を解決し、よりよい調査ができるように努めていきたいと考えています。

MITRE ATT&CKに新しい脅威情報を提供して貢献する方法~NEC ブース展示~

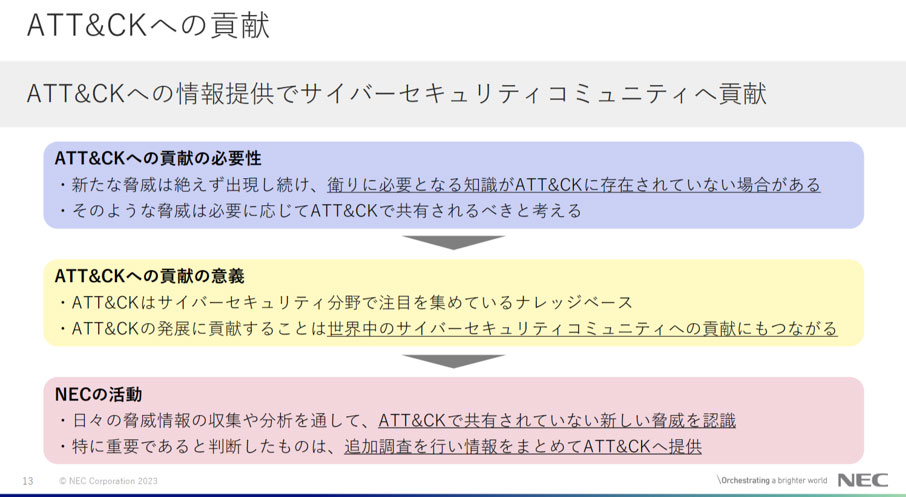

MITRE ATT&CK [2]は、脅威情報のフレームワーク/ナレッジベースとして体系的な攻撃手口・攻撃者・マルウェアの知識を共有しています。セキュリティニュースやセキュリティベンダーのレポート等の脅威情報をATT&CKにマッピングすることで、攻撃者のふるまいを把握し対策することにつながり、最終的に自組織の資産を衛ることにつなげられます。また、脅威情報からATT&CK IDへのマッピングを効率化するためのガイドやツールが公開されており、これについては別途ブログ[3]で紹介しています。このマッピングの中で、ATT&CKにまだない脅威情報があれば、それをMITREに情報提供することで貢献できます。

[2]は、脅威情報のフレームワーク/ナレッジベースとして体系的な攻撃手口・攻撃者・マルウェアの知識を共有しています。セキュリティニュースやセキュリティベンダーのレポート等の脅威情報をATT&CKにマッピングすることで、攻撃者のふるまいを把握し対策することにつながり、最終的に自組織の資産を衛ることにつなげられます。また、脅威情報からATT&CK IDへのマッピングを効率化するためのガイドやツールが公開されており、これについては別途ブログ[3]で紹介しています。このマッピングの中で、ATT&CKにまだない脅威情報があれば、それをMITREに情報提供することで貢献できます。

CODE BLUE 2023の展示ブースではこれらの貢献方法をご紹介しました。

NECもMITREに情報提供を行っており、累計で40件の脅威情報が採用されています。

NECでは日ごろから脅威情報を収集・分析し、分析結果などを社内やお客様に展開しています。そして、これらの活動の中でATT&CKで共有されていない新たな脅威を発見し、ATT&CKへ提供しています。

ATT&CKへの貢献は、新たな脅威から資産をより良く衛ることにつながり、サイバーセキュリティコミュニティへの貢献に繋がると考えています。

提供した情報がATT&CKに採用されると、ContributorsとしてWebページ [4]に掲載されます。

[4]に掲載されます。

ぜひ皆さんもATT&CKへの貢献に興味を持ってもらえると幸いです。

Open Talks資料

参考リンク

- [1]CODE BLUE 2023

https://codeblue.jp/2023/

https://codeblue.jp/2023/ - [2]MITRE ATT&CK®

https://attack.mitre.org/

https://attack.mitre.org/ - [3]Best Practices for MITRE ATT&CK® Mappingの紹介

https://jpn.nec.com/cybersecurity/blog/210702/index.html - [4]Contribute | MITRE ATT&CK®︎

https://attack.mitre.org/resources/engage-with-attack/contribute/

https://attack.mitre.org/resources/engage-with-attack/contribute/

執筆者プロフィール

竹内 俊輝(たけうち としき)

セキュリティ技術センター リスクハンティング・アナリシスグループ

リスクハンティング・アナリシスグループにて脆弱性診断やペネトレーションテストを担当。趣味はマルウェア解析

SEC560メダル保持

情報処理安全確保支援士(登録番号014728号)

GIAC GPEN

執筆者の他の記事を読む

執筆者プロフィール

宮崎 駿(みやざき しゅん)

セキュリティ技術センター サイバーインテリジェンスグループ

脅威情報の収集やデータ分析業務を担当。

システムを堅牢化し“衛る”実践力を競う「Hardening II SecurEach」グランプリ。

「Hardening II SU」 MVV(Most Valuable vendor)賞受賞。

CISSP、情報処理安全確保支援士(RISS)を保持。

執筆者の他の記事を読む

アクセスランキング

ファストフォレンジックにおけるマルウェア解析の活用

ファストフォレンジックにおけるマルウェア解析の活用