Japan

サイト内の現在位置

そもそもテレワークのセキュリティとは何かを考える

NECセキュリティブログ2020年11月13日

今回のブログではテレワークのセキュリティについて考えたいと思います。

既に様々な組織から、テレワークでは具体的にどんなセキュリティ対策をすればいいのかを述べた資料が公開されています。ここではそのようなテレワークの具体的なセキュリティ対策を示しません。

本ブログでは、そもそもテレワークでのセキュリティとは何なのかや、テレワークがある場合と無い場合でセキュリティを考えるうえでどんな違いが出てくるのかについて、筆者の考えを示していきたいと思います。また、テレワークのセキュリティの全体像を、筆者なりに整理したものも示したいと思います。

テレワークでセキュリティにどんな変化があるのか

テレワークをするにあたり、組織の内部リソースへのリモートアクセスは必ずと言っていいほど必要になると思います。

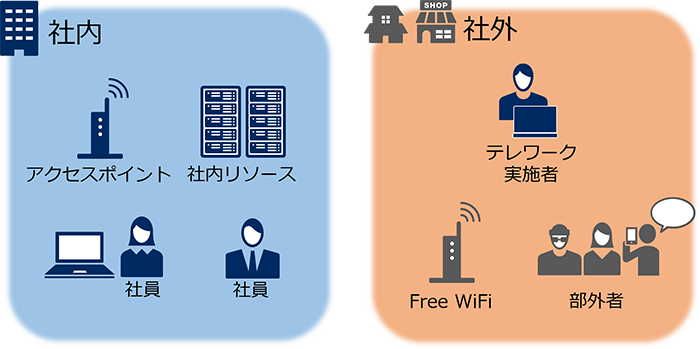

会社(組織)の中で仕事をしている場合、会社内には基本的にその会社の関係者しかいません。また、社内システムに接続するためのアクセスポイントや、仕事をする場所自体は会社の管理下にあります。つまり、当然ですが会社の中で仕事をしている場合は、仕事をする環境はその会社の管理下にあるということになります。

一方、会社の外で仕事をしている場合、会社の外には会社の関係者でない人がたくさんいますし、社内システムにリモートアクセスするための公衆無線LANを使うこともあるでしょうし、外出先の喫茶店で仕事をすることもあるかもしれません。つまり、テレワークの場合、仕事をする環境は会社の管理下ではないということになります。

したがって、図1に示すようにテレワークの有無によって、組織の管理下かどうかという意味で環境の変化が現れると思います。

当たり前ではありますが、「仕事環境は組織の管理下」という前提でのセキュリティ対策は、会社の外(組織の管理外)では基本的に不十分なものになります。組織の管理下であれば、例えば周囲の人や無線LANなどに関わるリスクについて、セキュリティ対策がされていたでしょう。言い換えれば、セキュリティ対策は仕事をする環境がセットで考えられていたと言えると思います。

しかし、組織の管理外ではそういった前提は無くなり、組織の管理下であればセットになっていた環境の部分のセキュリティ対策も無くなることになります。このようなことから、テレワークをする際には追加でセキュリティ対策が必要になるという状況になります。

様々な企業や団体が、テレワークで具体的にどんなセキュリティ対策をすればいいのかを発信していますが、それらのセキュリティ対策はここまで説明してきた「会社の中では対策できていたけど、会社の外に出たから無くなってしまったセキュリティ対策」をカバーするものだと考えることができると思います。

テレワークのセキュリティ対策はどこまでやればいいのか

具体的なセキュリティ対策は既にいろいろなところで紹介されていますが、どんなセキュリティ対策をどこまでやればいいのでしょうか。

NIST SP 800-114 Rev.1 User's Guide to Telework and Bring Your Own Device (BYOD) Security(以下、NIST114) [1]の中にヒントとなる一文があったので以下に引用します。

[1]の中にヒントとなる一文があったので以下に引用します。

When a telework device uses remote access, it is essentially a logical extension of the organization's own network.

(筆者訳: テレワーク用のデバイスがリモートアクセスする場合、それは本質的には組織のネットワークの論理的な拡張です。)

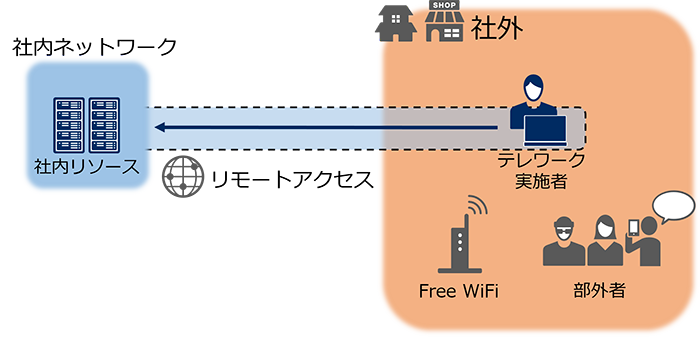

これを表したものを図2に示します。

これについてもう一歩踏み込んで考えると、会社という環境の論理的な拡張ともいえるのではないかと考えています。社内ネットワークは基本的に、会社の中からアクセスすることを前提にセキュリティ対策されていると思います。社内ネットワークが目の前のテレワーク用デバイスにまで論理的に拡張されているのであれば、当然、リモートアクセスしているユーザーがいるその場所(環境)に、社内と同様のリスクの水準になるようなセキュリティ対策が求められると思います。リモートアクセスしたら、社内ネットワーク上に脆弱なホストが出現することになった、というのが良くない状況であることは容易に想像できると思います。

したがって、セキュリティ対策はどこまですればいいかの考え方としては「会社の中にいたときと同様のリスク水準になるようにセキュリティ対策を行う」だと考えることができると思います。

テレワークのセキュリティのポイントと全体像

繰り返しになりますが、組織の管理外の環境に組織がセキュリティ対策を実施することは基本的にできないので、組織が対策できなくなった分、テレワーク実施者が取り組む必要があるセキュリティ対策が新たに出てきます。そのため、テレワークでは組織・テレワーク実施者はそれぞれができる(それぞれにしかできない)セキュリティ対策に取り組む必要があります。

総務省のテレワークセキュリティガイドライン第4版 [2]ではシステム管理者とテレワーク勤務者で実施すべき対策が分けられていますし、NIST SP 800シリーズでもテレワークに関するガイドは組織向けのNIST SP 800-46 Guide to Enterprise Telework, Remote Access, and Bring Your Own Device (BYOD) Security

[2]ではシステム管理者とテレワーク勤務者で実施すべき対策が分けられていますし、NIST SP 800シリーズでもテレワークに関するガイドは組織向けのNIST SP 800-46 Guide to Enterprise Telework, Remote Access, and Bring Your Own Device (BYOD) Security [3]とテレワーク実施者向けのNIST114というように分けられています。このことから、テレワークにおいては組織・テレワーク実施者の双方がセキュリティ対策に取り組むことがポイントだと思います。

[3]とテレワーク実施者向けのNIST114というように分けられています。このことから、テレワークにおいては組織・テレワーク実施者の双方がセキュリティ対策に取り組むことがポイントだと思います。

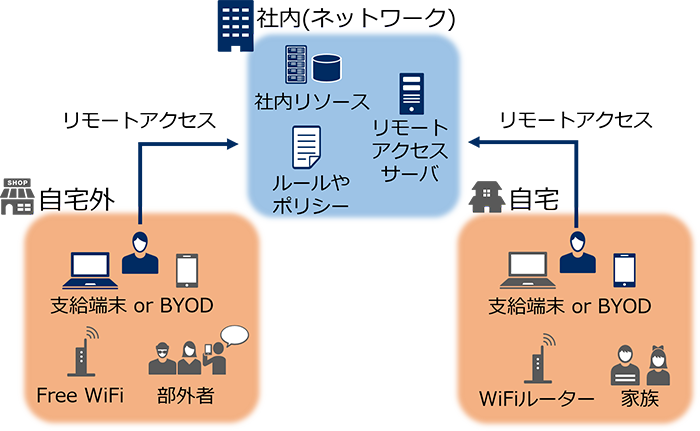

次に、テレワークの全体像を図3に示します。

組織の管理下にあるオブジェクトはネイビー、組織の管理外のものについてはグレーにしています。テレワーク用デバイスで使うWeb会議用のサービスのようなツールが考慮されていないなど、細かい点が入っていませんが、あくまで大まかな全体像を理解するものだと考えてもらえればと思います。具体的なセキュリティ対策についてはいろいろな資料が公開されているのでそちらを参考にしてほしいと思いますが、いくつかピックアップして考えたいと思います。

まず、セキュリティ対策の実施についての基本的な考え方として、会社支給のテレワーク用デバイスなど、組織の管理下にあるものは組織が対策できる範囲です。一方で、テレワーク実施場所やそこで端末が利用する無線LANのアクセスポイントなどは基本的にテレワーク実施者が対策できる範囲になります。組織は実施者向けにテレワークにおけるルールを作成することもできますが、確実にルールが守られていることを組織が確認することは難しいので、組織の管理下に無い部分に関してはテレワーク実施者が対策することになると思います。

例えば、図中のリモートアクセスサーバは組織の管理下なので、組織がセキュリティ対策をします。テレワーク用のデバイス自体については組織が支給していれば組織が対策する範囲ですが、BYOD(Bring Your Own Device)の場合はテレワーク実施者が対策する範囲になります。テレワーク実施者が利用する無線LANのアクセスポイントを組織はコントロールできないので、テレワーク実施者が対策します。

このように全体像を整理したうえで、誰が・どこに・どんなセキュリティ対策をしていくかを細かく考えたり、脅威や脆弱性をマッピングしたりするとテレワークのセキュリティというものが見えてくるのではないかと思います。

まとめ

様々な組織からテレワークでの具体的なセキュリティ対策についての資料が出てきていることもあって、とりあえず具体的な何かセキュリティ対策やらないと、という考えになっている方もいるのではないかと思います。しかし、具体的なセキュリティ対策に先に集中してしまうと、全体として対策できているのか、不足しているところはないかという見方ができません。

そもそもテレワークのセキュリティとは何かというところを整理して考えてみると、組織の管理のあるなしという環境の違いがあることがわかりました。そして、環境の違いによってリスクが比較的大きいテレワーク環境では、組織が許容できるリスク水準になるように、組織とテレワーク実施者の双方がセキュリティ対策に取り組む必要があると示しました。また、テレワークの全体像も示しました。これらを基にすると、どんなセキュリティ対策に取り組めば良いのかがよりクリアに見えてくるのではないかと思います。

本ブログが少しでもみなさんの役に立ち、安全・安心な社会に少しでも寄与することを願っています。

参考文献

執筆者プロフィール

宮崎 駿(みやざき しゅん)

セキュリティ技術センター セキュリティ実装技術チーム

社内のセキュア開発推進・自動化に従事。

システムを堅牢化し“衛る”実践力を競う「Hardening II SecurEach」グランプリ。

「Hardening II SU」 MVV(Most Valuable vendor)賞受賞。

CISSP Associateを保持。

執筆者の他の記事を読む

アクセスランキング