Japan

サイト内の現在位置

【超図解】ゼロトラスト

NECセキュリティブログ2020年10月16日

NECサイバーセキュリティ戦略本部セキュリティ技術センターの角丸です。

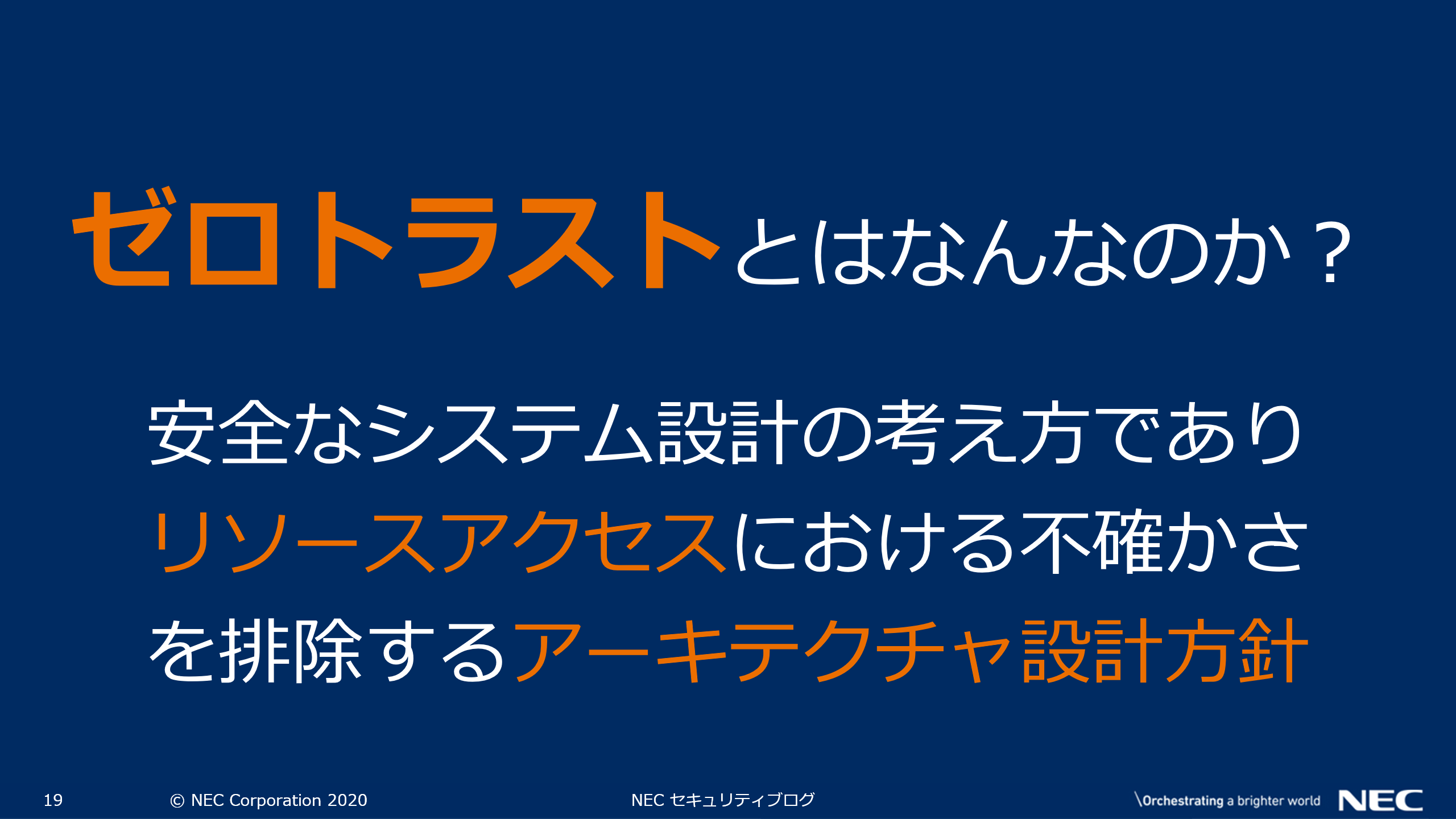

ここ数年、「ゼロトラスト」という言葉がよく出てきますが、いまいち実態が掴みきれないという方もいらっしゃるのではないでしょうか。

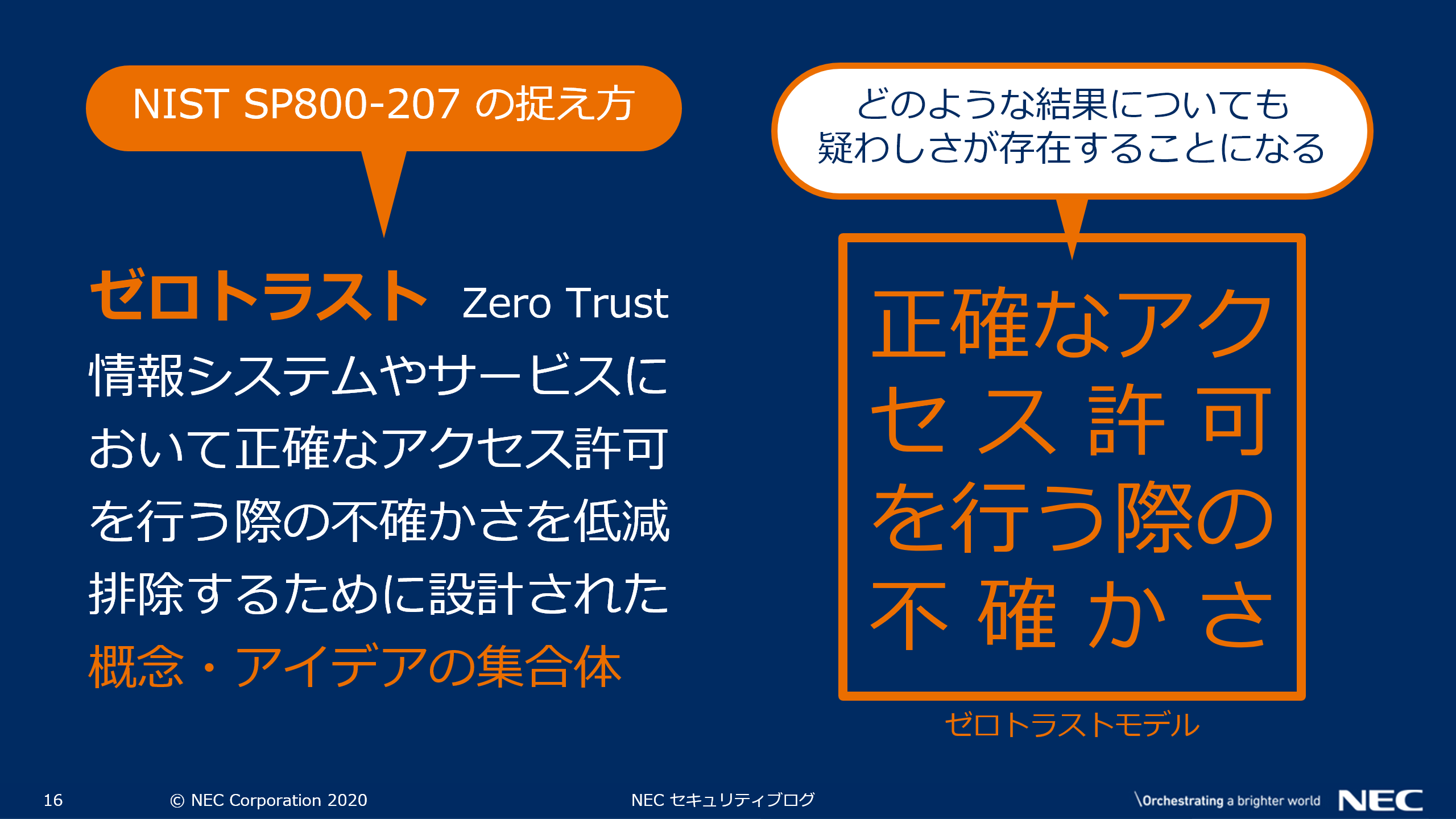

そこで、今年の8月にNISTから発行されたNIST SP800-207 Zero Trust Architecture  [1]を参考に基本となる考え方を図解にしてみましたのでご紹介します。

[1]を参考に基本となる考え方を図解にしてみましたのでご紹介します。

まとめ

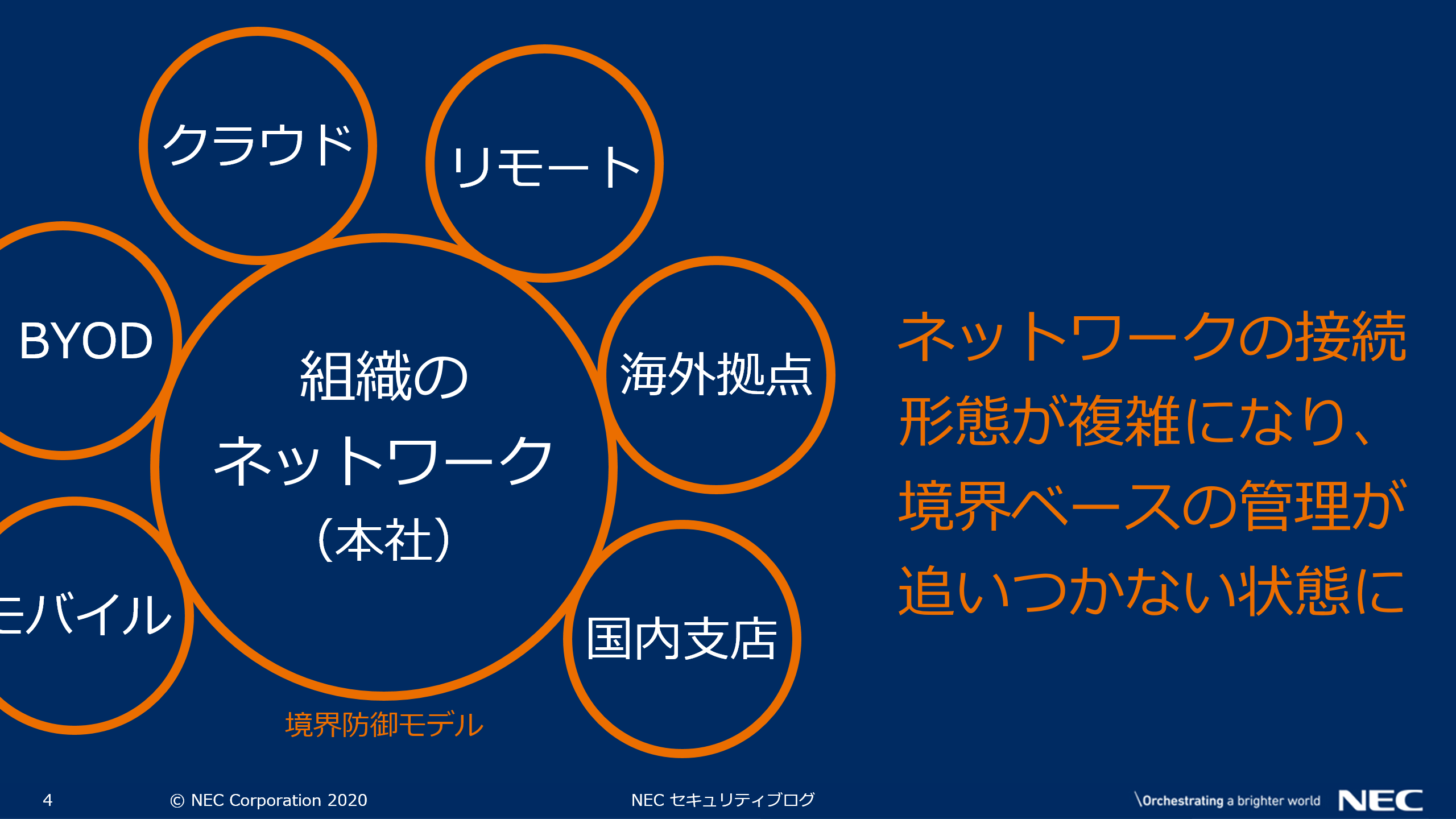

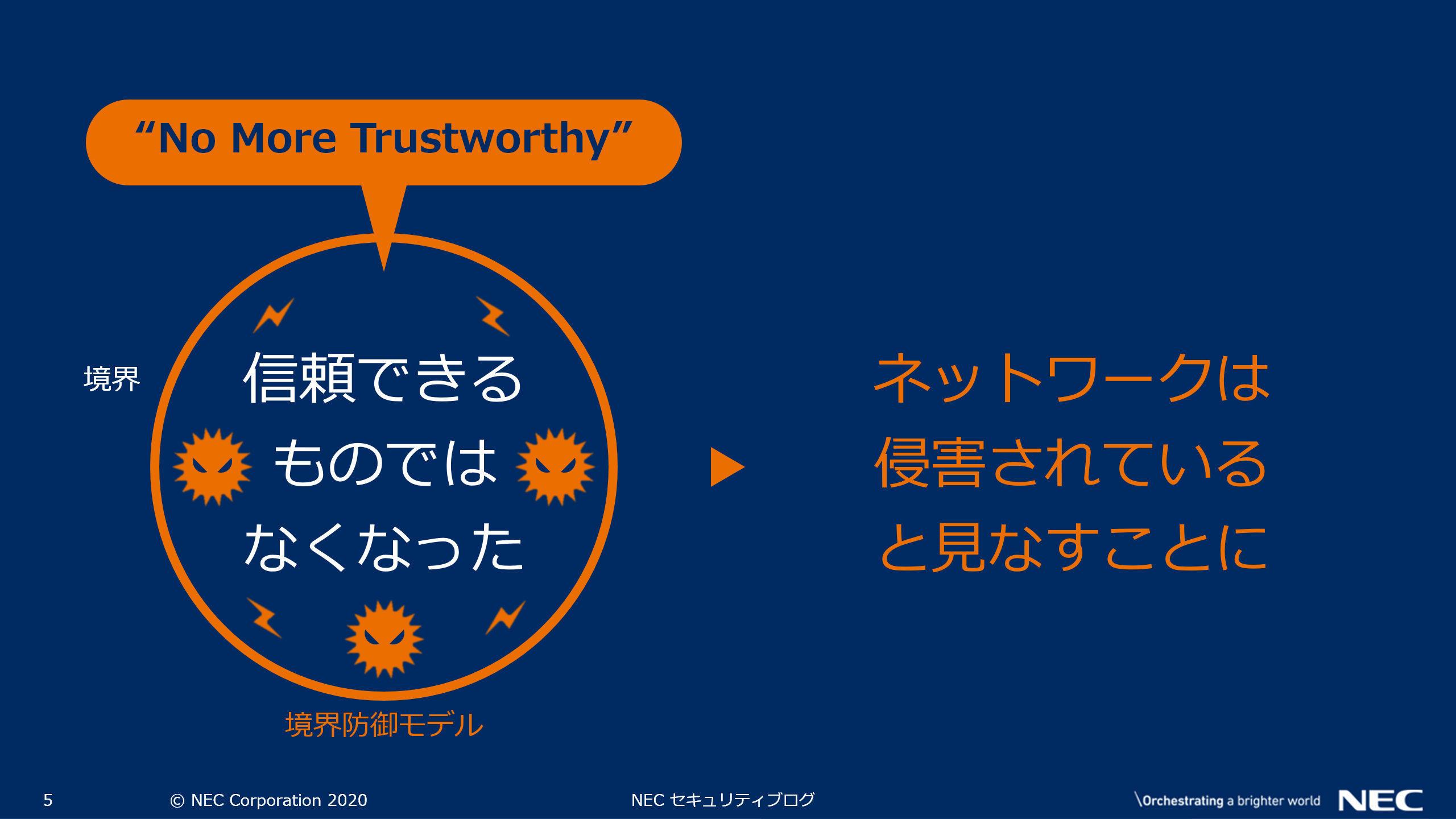

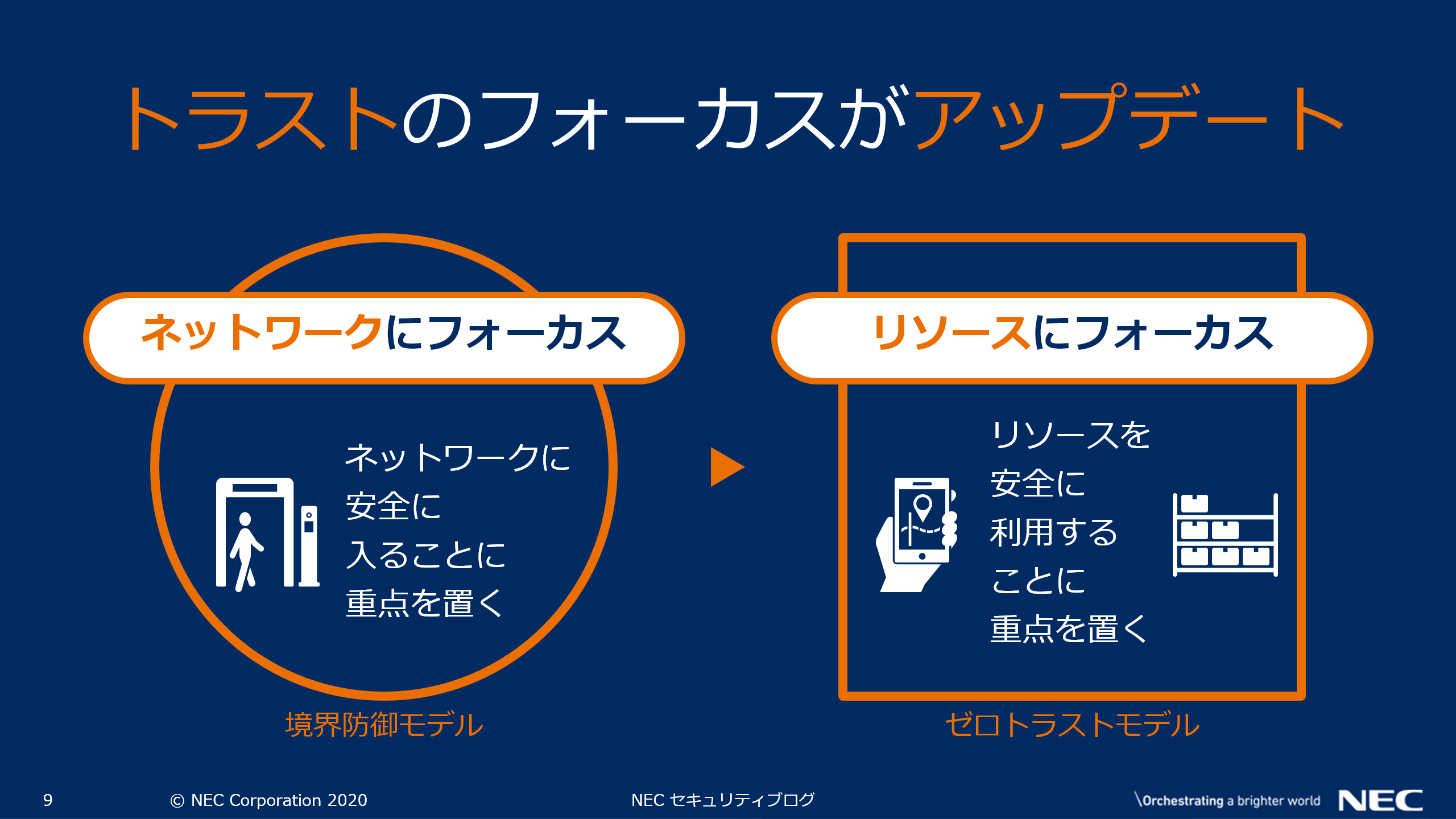

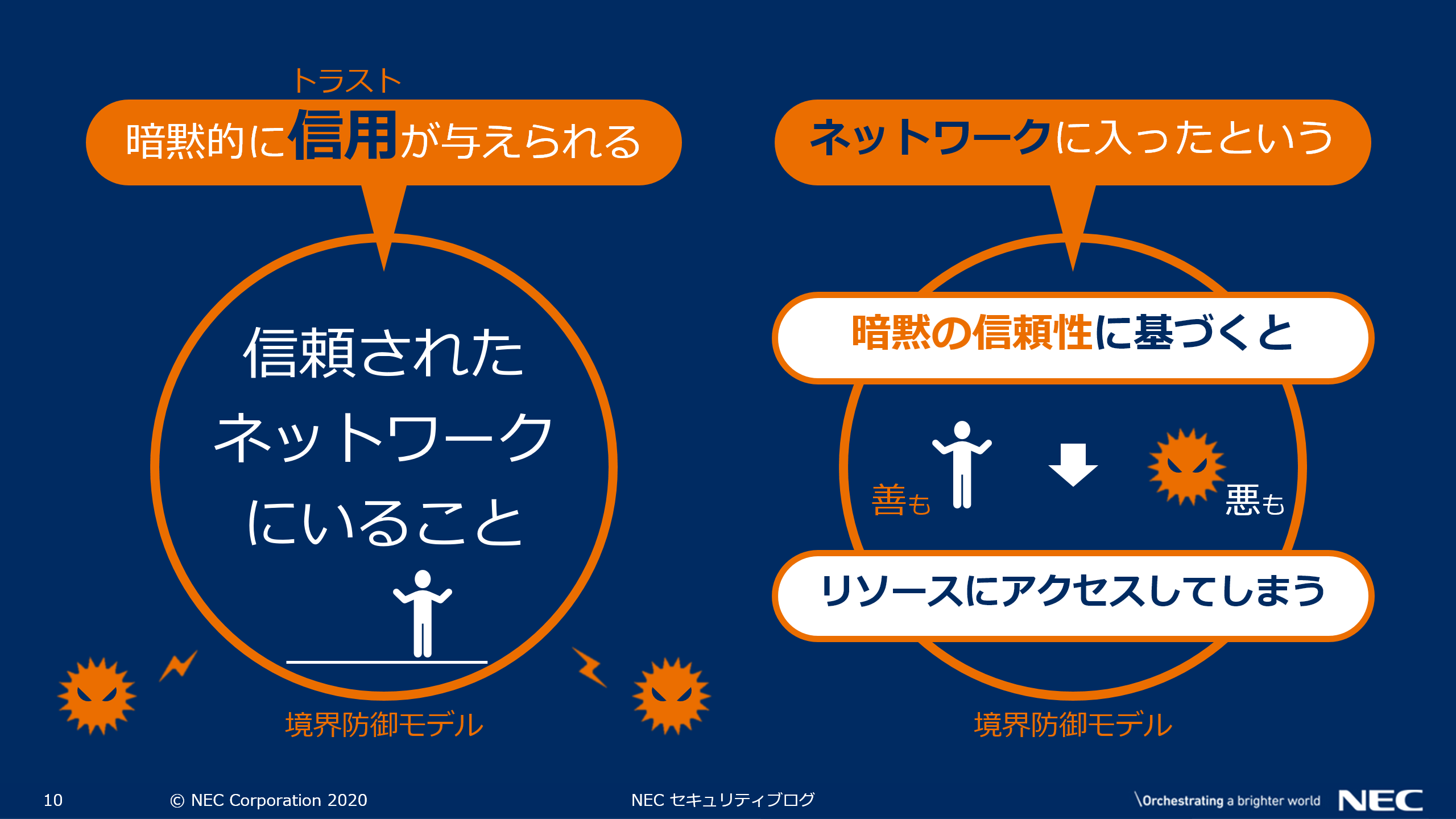

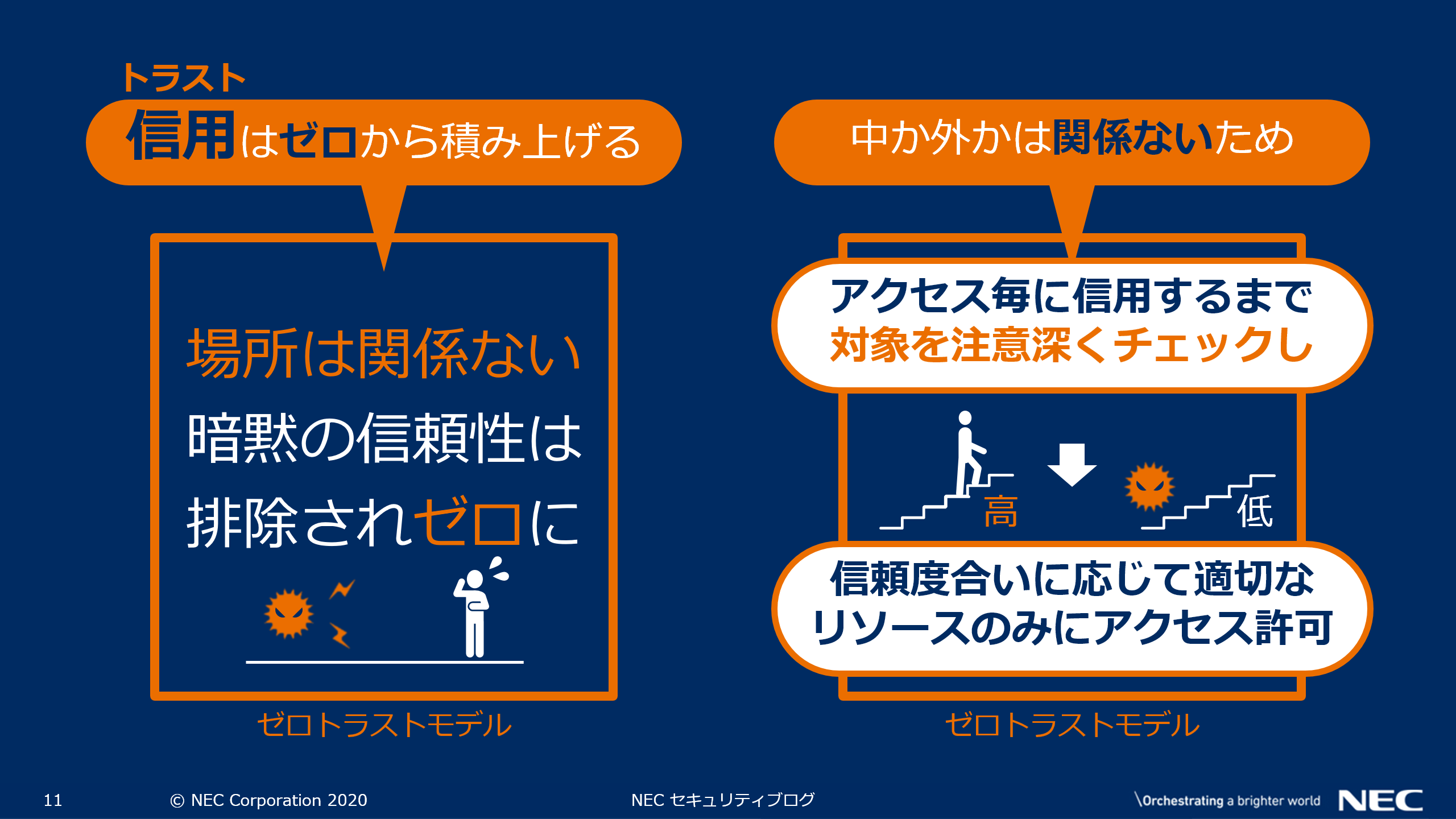

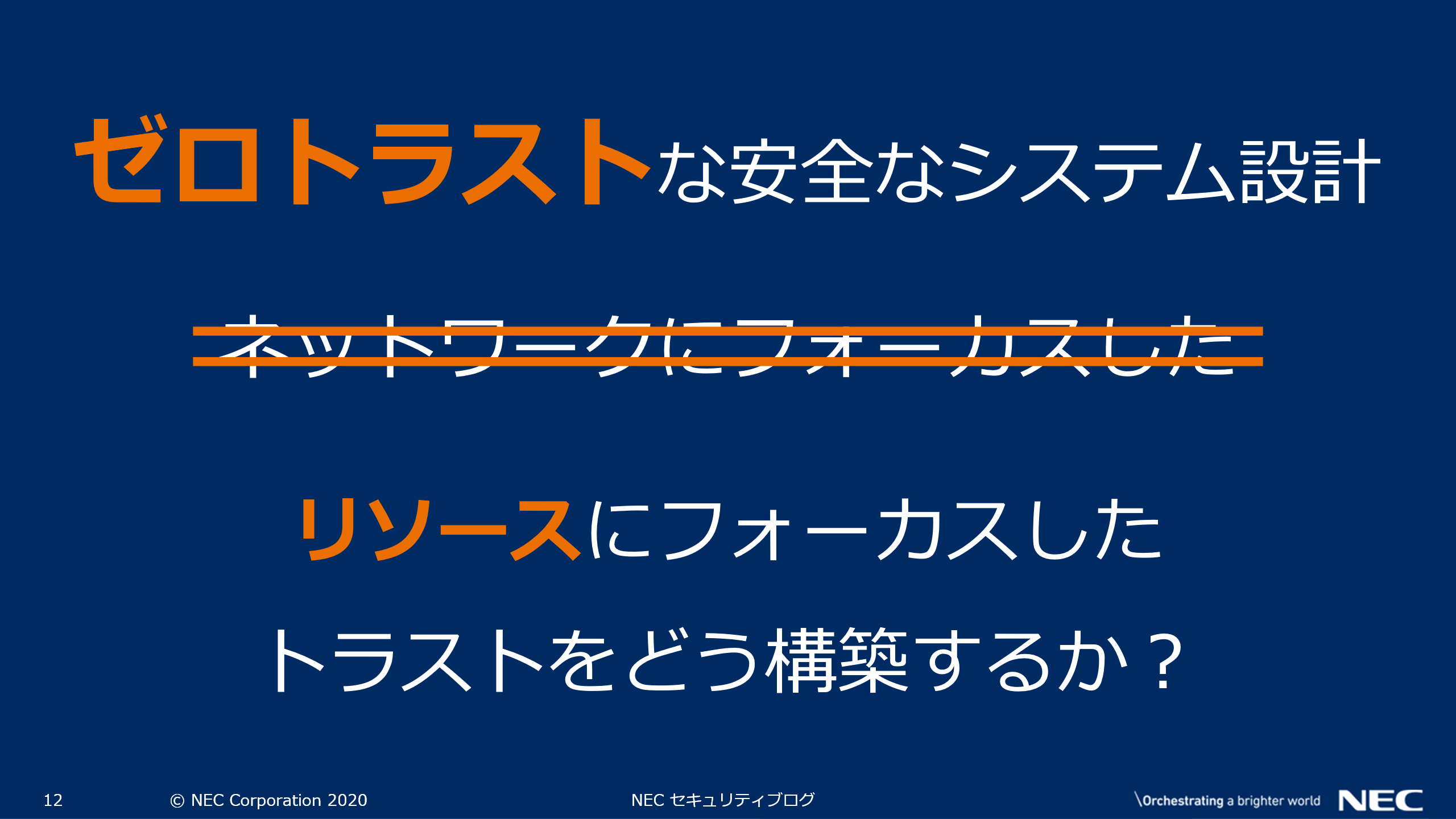

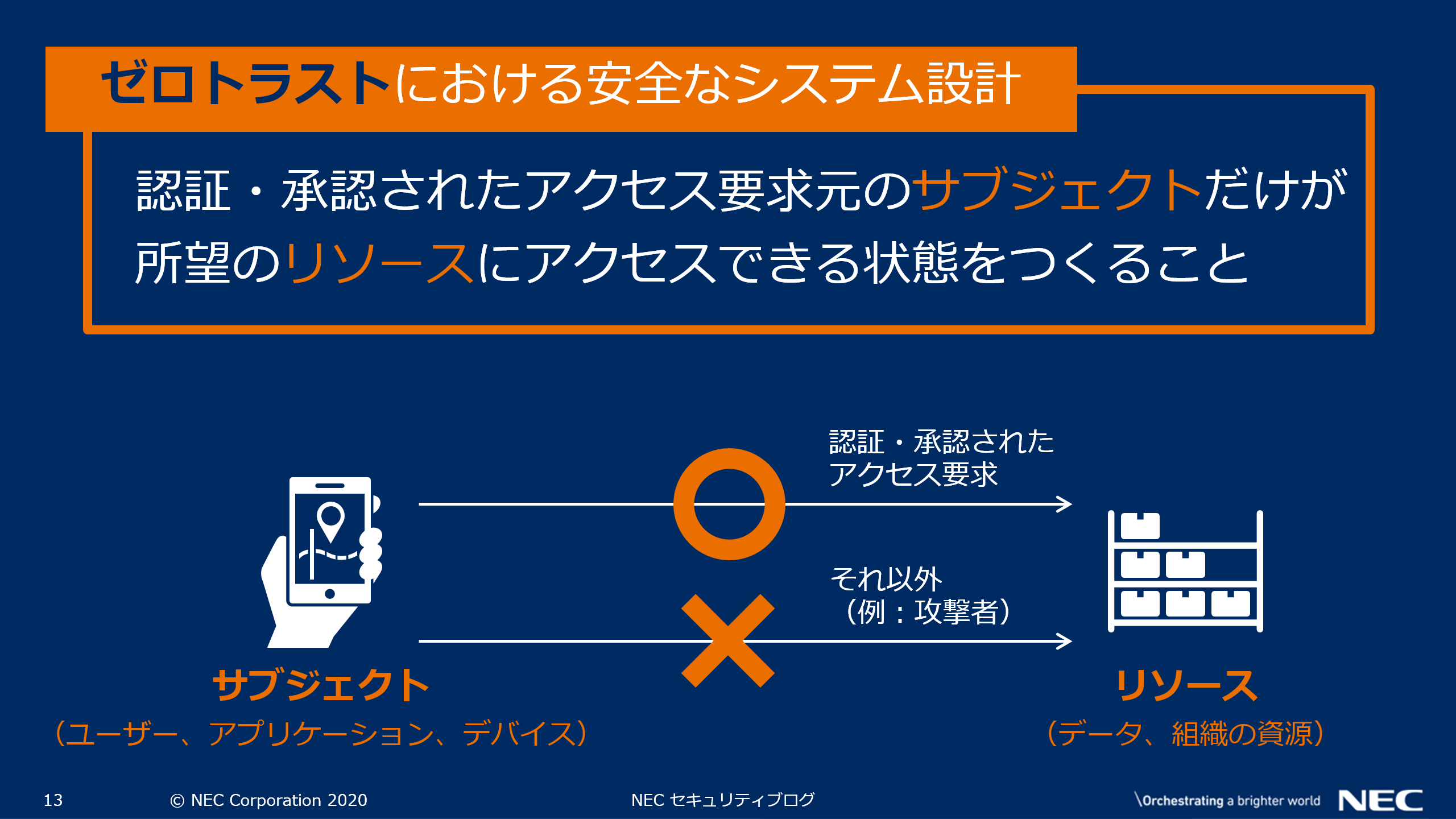

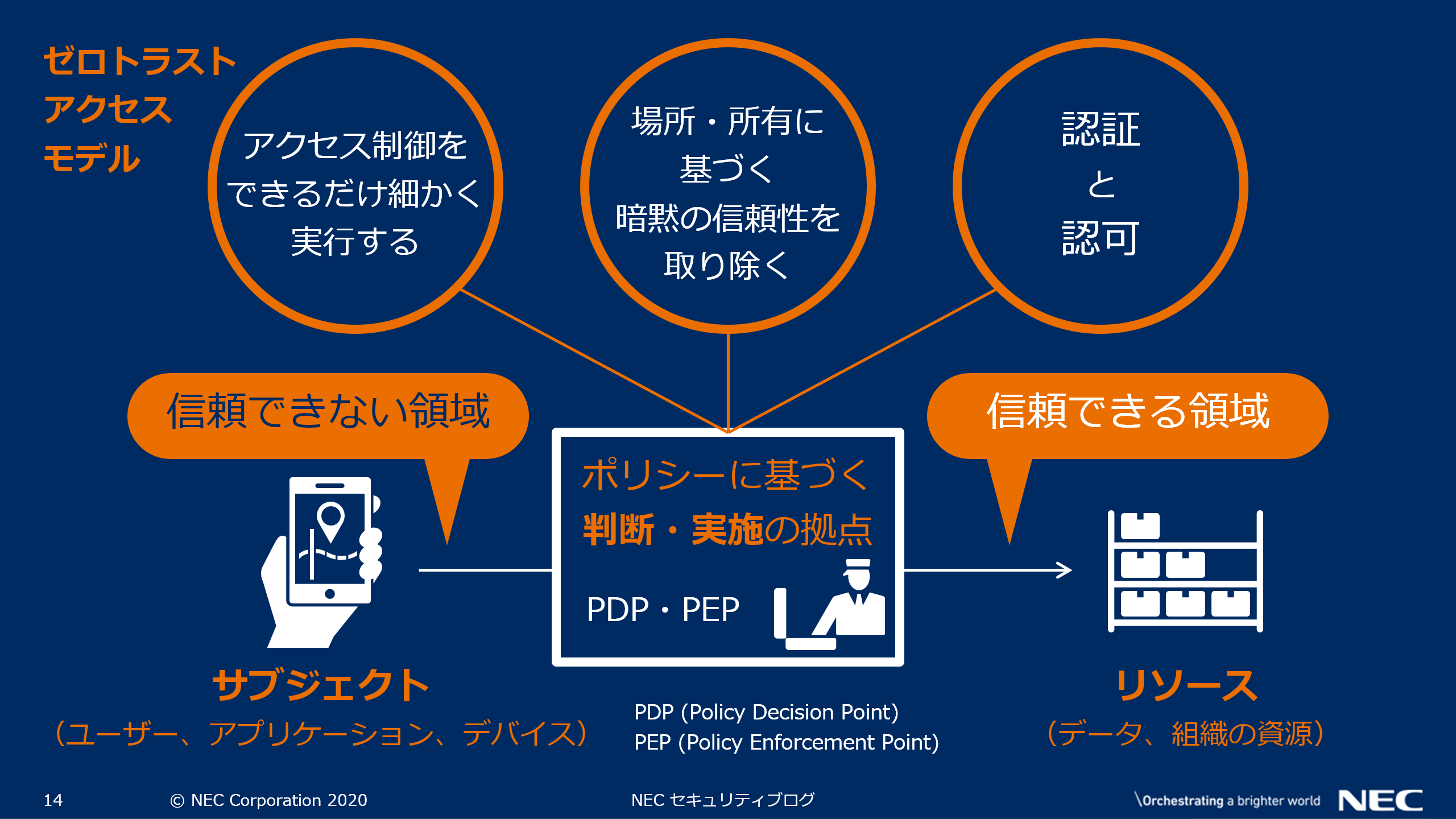

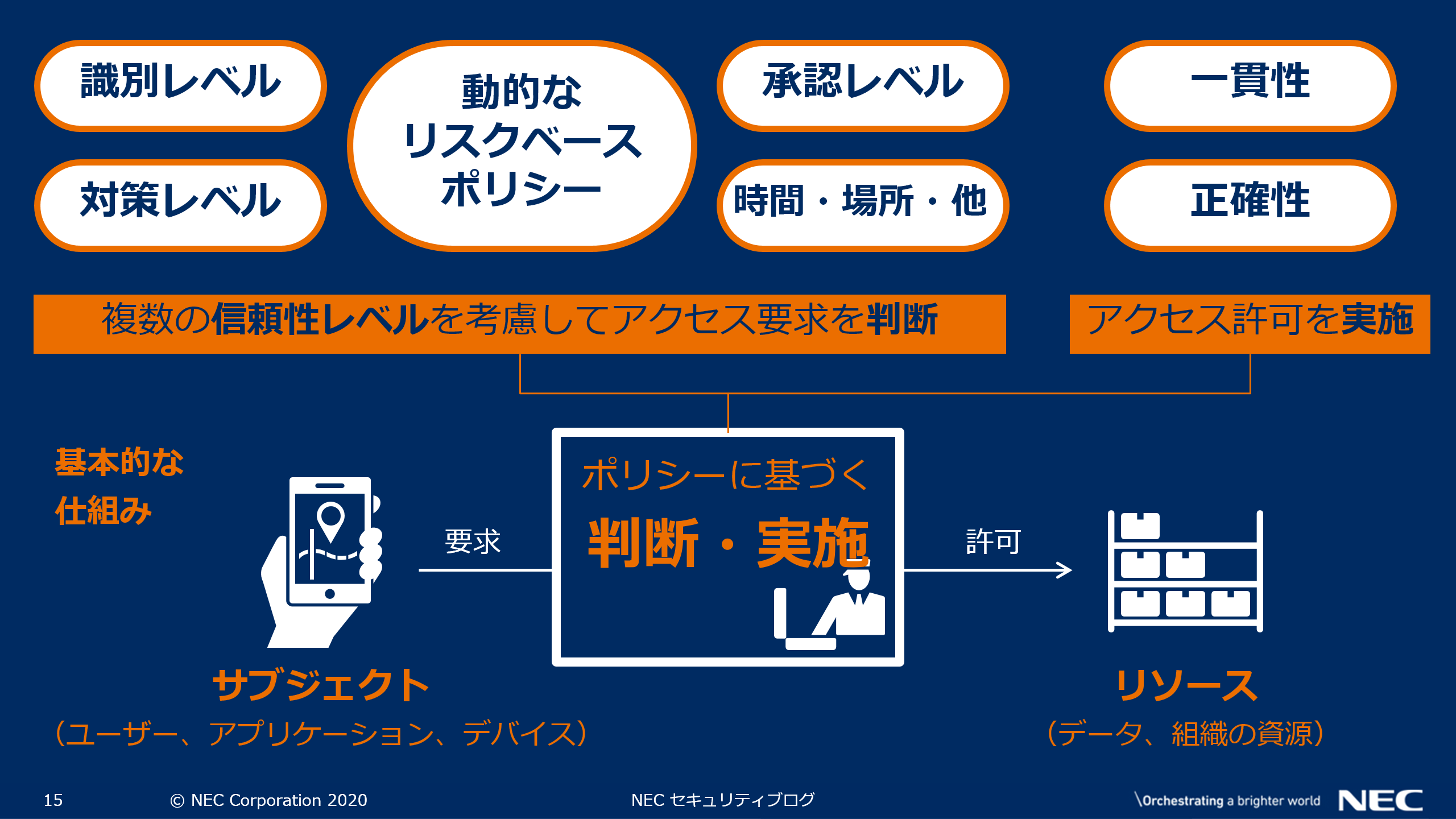

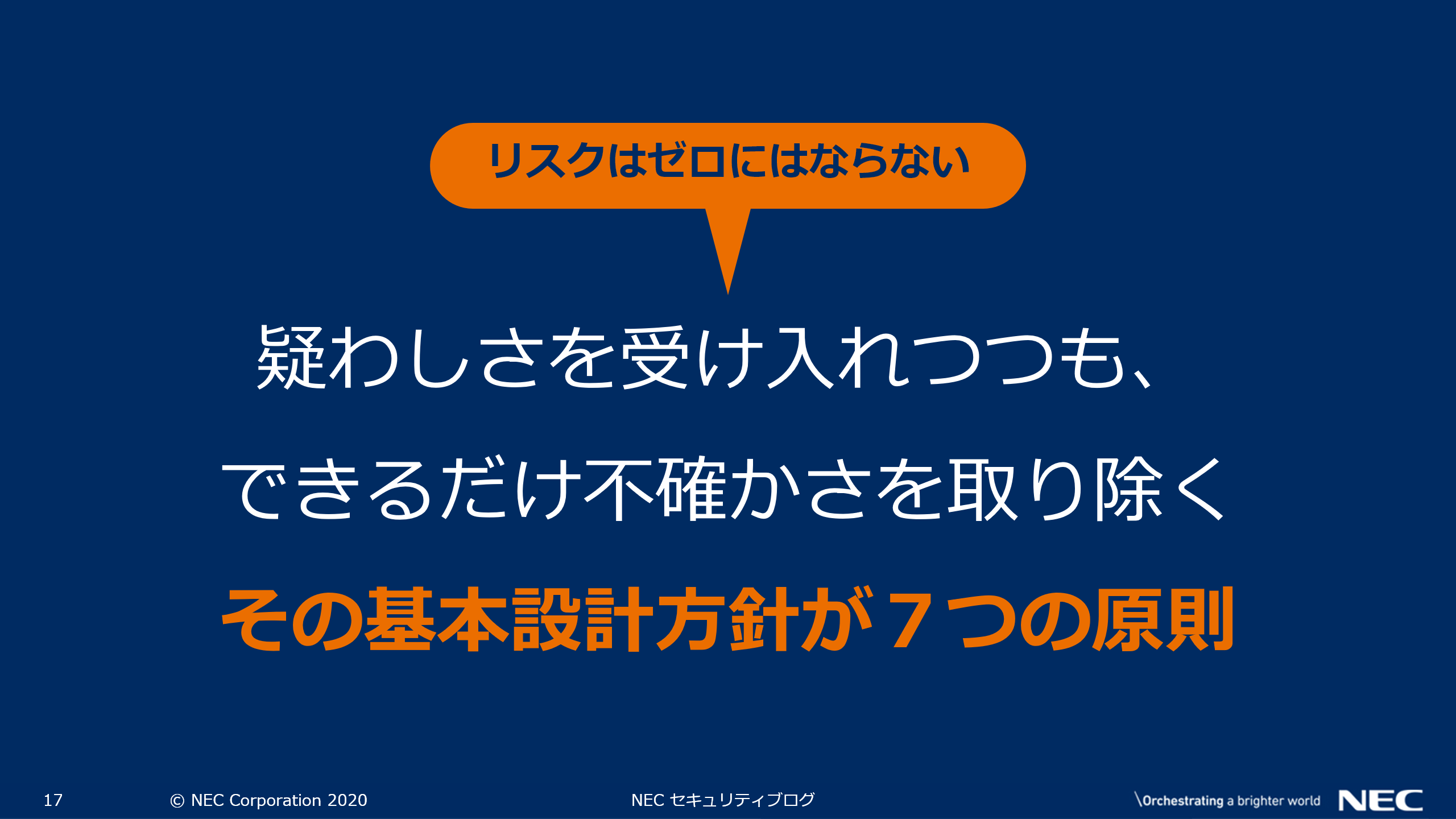

本記事では、NIST SP800-207 Zero Trust Architectureを参考にゼロトラストの基本となる考え方を図解にしてご紹介しました。ネットワークに信頼を置きネットワークへ安全にアクセスするということにトラストの重点を置いていた境界防御モデルに対し、ゼロトラストのモデルではリソースへ安全にアクセスするということ、つまりリソースを安全に利用することにトラストの重点が変わったと言えます。それに伴いよりセキュアなシステムを設計していくためには全体的にどういう方向を向いていけばよいのか?その指針の土台となるのがNIST SP800-207であると思いますので、皆様のご理解の一助になれば幸いです。

なお、信頼と信用の使い分けには“ゼロトラストネットワーク” [2]を参考にいたしました。

参考資料

- [1]

- [2]“ゼロトラストネットワーク- 境界防御の限界を超えるためのセキュアなシステム設計”, (O’Reilly Japan, 2019/8)

執筆者プロフィール

角丸 貴洋(かくまる たかひろ)

セキュリティ技術センター インテリジェンスチーム

インテリジェンスチームリード、技術戦略の立案・推進、グローバル連携の推進を担う。CISSP、GIAC(GCTI)を保持。FIRST, SANS THIR Summitなどで講演。

アイスホッケーをこよなく愛し、理論派指導者としてTTP(徹底的にパクる)をモットーに研究に没頭する日々を送る。

執筆者の他の記事を読む

アクセスランキング