Japan

サイト内の現在位置を表示しています。

VPN対応高速アクセスルータ UNIVERGE IXシリーズ

VPNクライアントとの接続(L2TP/IPsec, ThinclST)

このページでは、NEC独自のシンクライアント専用OS「ThinclST」のL2TP/IPsec機能を使用して、ThinclST端末とUNIVERGE IXシリーズをVPN接続するための設定例を紹介します。

概要

ThinclST端末から社内LAN(192.168.0.0/24)への通信を実現するために、L2TP/IPsec接続機能 を使用して IX2106とVPN接続を行います。

STEP1 IX2106の設定

1.本設定例では、IXルータに複数のプロポーザル(暗号化・認証方式の使用可能な組み合わせ)を設定しています。これにより、ThinclST端末のプロポーザルに対応することができます。

2.VPNクライアントをNAT環境で利用する構成も想定されるため、あらかじめNATトラバーサル機能を有効化しています。

3.IXシリーズでは、L2TP(PPP)によるユーザ認証方式として「PAP」、「CHAP」のいずれかを指定することができます(本例では 「CHAP」を選択)。

4.また本設定例では、Windows端末に対してLAN内のアドレス(192.168.0.1~192.168.0.253)を払い 出す設定を行っています。

※LAN内に存在する他の端末とアドレスが重複しないように注意してください。

5.L2TP(PPP)によるユーザ認証を外部のRADIUSサーバを使用して実行することも可能です。RADIUSサーバを使用する場合の設定例は「設定事例集」をご参照ください。

6.interface Tunnelx.x 部分の設定はVPN接続する端末数分設定してください。本設定例では6台分の設定を行っています。

7.tunnel mode l2tp ipsecコマンドの有効化には装置の再起動が必要です。

ルータのコンフィグモードに入るには、

Router# enable-config

と入力します。

コンフィグモードに移行後、下記のコマンドを投入してください。

ip ufs-cache enable

ip route default 203.0.113.254

ip access-list sec-list permit ip src any dest any

!

ike nat-traversal

!

ike proposal ike1 encryption aes-256 hash sha group 1024-bit

ike proposal ike2 encryption aes hash sha group 1024-bit

ike proposal ike3 encryption 3des hash sha group 1024-bit

ike proposal ike4 encryption aes hash sha group 2048-bit

ike policy ike-policy peer any key secret ike1,ike2,ike3,ike4

!

ipsec autokey-proposal sec1 esp-aes-256 esp-sha

ipsec autokey-proposal sec2 esp-aes esp-sha

ipsec autokey-proposal sec3 esp-3des esp-sha

ipsec dynamic-map ipsec-map sec-list sec1,sec2,sec3

!

ppp profile lns

authentication request chap

authentication password user-A@example.com password-1

lcp pfc

lcp acfc

ipcp ip-compression

ipcp provide-ip-address range 192.168.0.1 192.168.0.30

ipcp provide-ip-remote-dns 192.168.0.53

!

interface GigaEthernet0.0

ip address 203.0.113.1/24

no shutdown

!

interface GigaEthernet1.0

ip address 192.168.0.254/24

ip proxy-arp

no shutdown

!

interface Tunnel0.0

ppp binding lns

tunnel mode l2tp-lns ipsec

ip unnumbered GigaEthernet1.0

ip tcp adjust-mss auto

ipsec policy transport ipsec-map

no shutdown

!

interface Tunnel1.0

ppp binding lns

tunnel mode l2tp-lns ipsec

ip unnumbered GigaEthernet1.0

ip tcp adjust-mss auto

ipsec policy transport ipsec-map

no shutdown

!

interface Tunnel2.0

ppp binding lns

tunnel mode l2tp-lns ipsec

ip unnumbered GigaEthernet1.0

ip tcp adjust-mss auto

ipsec policy transport ipsec-map

no shutdown

!

interface Tunnel3.0

ppp binding lns

tunnel mode l2tp-lns ipsec

ip unnumbered GigaEthernet1.0

ip tcp adjust-mss auto

ipsec policy transport ipsec-map

no shutdown

!

interface Tunnel4.0

ppp binding lns

tunnel mode l2tp-lns ipsec

ip unnumbered GigaEthernet1.0

ip tcp adjust-mss auto

ipsec policy transport ipsec-map

no shutdown

!

interface Tunnel5.0

ppp binding lns

tunnel mode l2tp-lns ipsec

ip unnumbered GigaEthernet1.0

ip tcp adjust-mss auto

ipsec policy transport ipsec-map

no shutdown

!

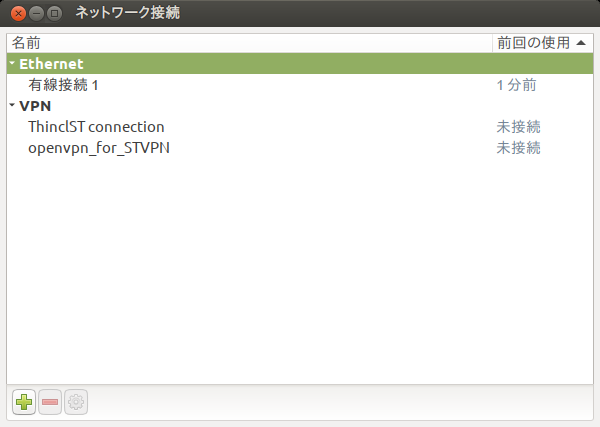

STEP2 ThinclST端末の設定

手順1

ThinclSTを起動、デスクトップ画面を表示します。

デスクトップにある「ネットワーク接続」をダブルクリックします。

手順2

「+」ボタンをクリックします。

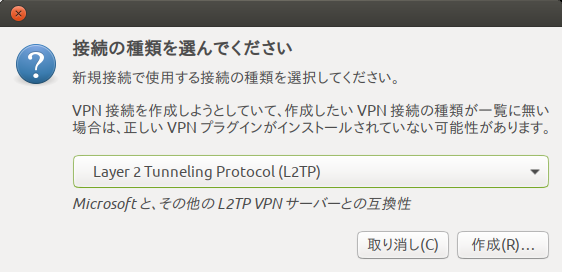

手順3

「Layer 2 Tunneling Protocol (L2TP)」を選択して「作成」をクリックします。

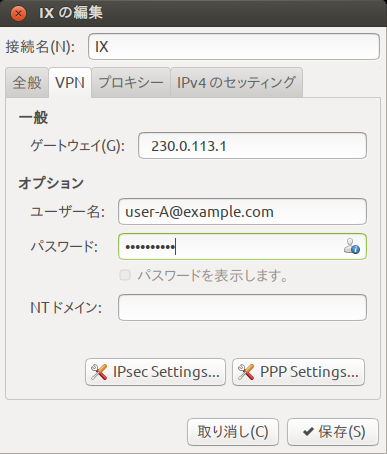

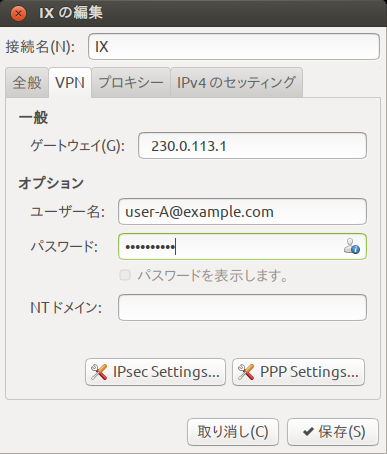

手順4

各値を入力します。

本例では、IXルータ設定例の値を入力しています。

ゲートウェイ:230.0.113.1

ユーザ名:user-A@example.com パスワード:password-1

入力後、「IPsec Settings...」をクリックします。

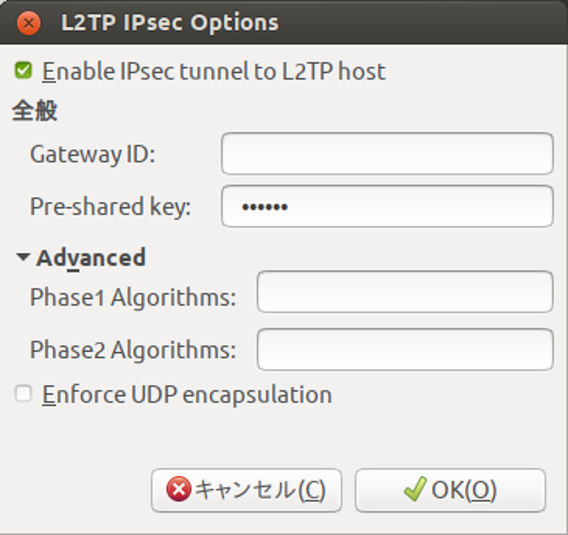

手順5

VPN(IPsec)の接続パラメータ設定を行います。

本例では、IXルータ設定例の値を入力しています。

Pre-shared key:「secret」

※補足 手順5でPhase1 Algorithms等に値を入力していませんが空欄で接続できるように本例ではIXルータに設定を行っています。IXルータ設定例にある「ike proposal …」「ipsec autokey-proposal…」から始まるコマンドがその部分に該当します。

手順6

「保存」をクリックします。

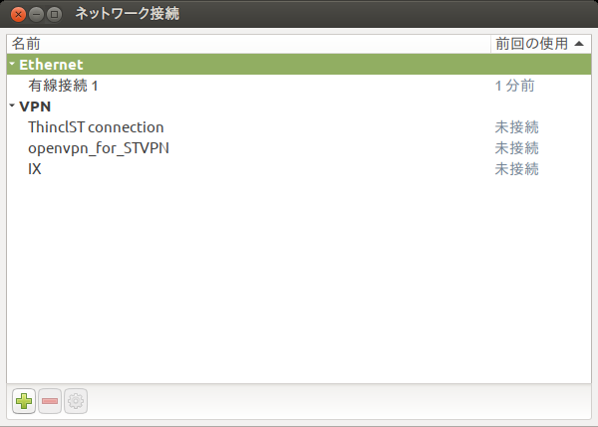

手順7

手順6まで設定すると、IXルータへのVPN設定が追加されます。

手順8

ネットワークのアイコンから「VPN接続」を選択し、先ほど追加した設定をクリックすることでVPN接続できます。

手順9

手順10

手順11

手順12

補足

以上で設定は終了です。お疲れ様でした。

資料請求・お問い合わせ