Japan

サイト内の現在位置を表示しています。

InfoCage SiteShell

WAF製品についてホワイトリスト方式とブラックリスト方式

Webアプリケーションの脆弱性攻撃への対処の仕方としてホワイトリスト方式とブラックリスト方式という2つのフィルタリング方式があります。

アクセスの許可/不許可をデフォルトでどのように設定するかの違いです。

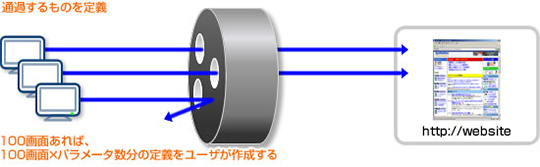

ホワイトリストによる対処はWAFを通過させるパターンを定義します。

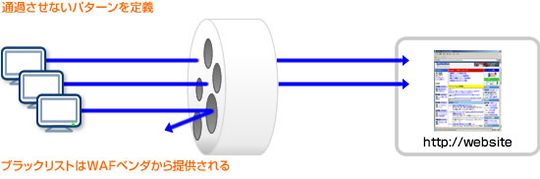

ブラックリストによる対処はWAFを通過させないパターン(=防ぎたいパターン)を定義します。

2つのフィルタリング方式

通過させて問題ないトラフィック条件を定義する ホワイトリスト方式

ホワイトリストによる対処は、WAFを通過させるパターンを定義します。

ホワイトリストは、ユーザにて対象のURL毎、パラメータ毎にパラメータの入力文字種別、文字数、最大値、最小値など、もしくは正規表現での入力パターンを細かく設定して作成します。

そのため、ホワイトリスト作成のための情報収集と、作成には長い時間がかかります。

Webアプリケーションの仕様変更などがあった場合にはホワイトリストの定義を見直す必要があり、やはりコストが大きくなる傾向にあります。

通過させたくないトラフィック条件を定義する ブラックリスト方式

ブラックリストによる対処はWAFを通過させないパターン(=防ぎたいパターン)を定義します。

ブラックリストは、WAFベンダーから提供され、通常は更新サービスも提供されるため、作成コストは発生せず、最新の脆弱性問題に対応することができます。

ブラックリスト方式のWAFにも攻撃の過剰検知や検知漏れなどのデメリットがあります。そのため、ブラックリスト自体の信頼性が極めて重要です。

ホワイトリスト方式、ブラックリスト方式の選択ポイント

ホワイトリスト方式とブラックリスト方式のメリット・デメリットは前述の通りです。では、実際のWebシステムの脆弱性に対処するためにはどちらを選択すべきでしょうか。

現在のWebサイトで提供されるWebアプリケーションは、変化する事業に対応するため、次々とバージョンアップを行っているはずです。Webシステムの更新スピードも速くなっているはずです。

また、Webアプリケーションのぜい弱性対策へのコストも低く抑えられなければなりません。

こういった条件を考えると、Webアプリケーションを回収する方法や、ホワイトリスト方式重視のWAFでは、ニーズに対応できないことがわかります。

一方、ブラックリスト方式重視のWAFにも、解決されるべきデメリットがあります。ブラックリスト方式重視のWAFを選択する場合には、デメリットを解決している製品を選ぶことが必要です。