Japan

サイト内の現在位置を表示しています。

情報セキュリティとサイバーセキュリティ

ガバナンス

情報セキュリティとサイバーセキュリティの推進体制

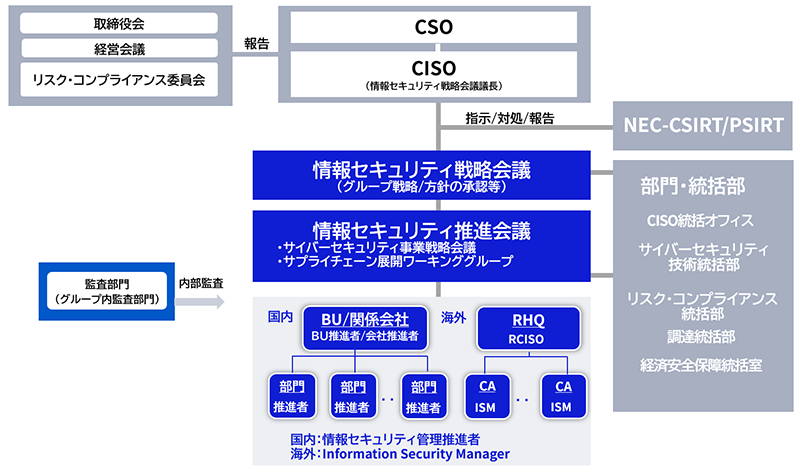

NECグループの情報セキュリティ推進体制は、情報セキュリティ戦略会議と下部組織、各関連組織で構成されます。

情報セキュリティ戦略会議は当社のCISOが議長を務め、情報セキュリティ施策の審議・評価・改善、事故の原因究明と再発防止策の方向づけ、情報セキュリティビジネスへの成果活用などを審議します。また、ここで決定した施策の運営状況は、定期的に当社のCEOに説明して了承を得ています。また、第三者機関のペネトレーションテストによる脆弱性リスク評価を毎年1回定期的に実施しているほか、運用中のすべての外部サーバについて、年4回の定期監査を実施して脆弱性にタイムリーに対応していることを確認しています。

CISOは、情報セキュリティ対策を推進するCISO統括オフィスとサイバー攻撃を監視しインシデント発生時には迅速に収拾を図るCSIRTを統括します。情報セキュリティ推進会議やワーキンググループは、セキュリティ実装の推進計画、実行施策討議・調整、指示事項徹底、施策進捗管理などを行います。

当社の各部門長は情報セキュリティ管理責任者として、主管するグループ会社も含め情報セキュリティの確保に責任を負い、組織内へルールの周知徹底、施策の導入・運用、実施状況の点検・見直し・改善などを継続的に実施します。

2024年度においては、CSIRTのCyber Threat Intelligence(CTI)チームがNECグループのサイバー脅威に関連のある46,000以上の情報(IPアドレス、ファイルハッシュ、URL、ドメイン)を収集・分析し、脅威インテリジェンスを生成しました。また、CTIチームはCTIを活用した脅威ハンティングをとおして、プロアクティブなリスク低減を実現しています。

Red Team*1のサイバーセキュリティリスクアセスメント(CRA)の仕組みを導入して、サイバー攻撃に対する組織のレジリエンスとセキュリティ管理の説明責任を拡大することで、組織能力を向上させています。 NECグループの脅威、ICT利用状況、インシデント状況、取り扱う情報レベルに基づいた攻撃シナリオを作成し、Red Teamによる偵察と攻撃を実施して、耐性とリスクを評価しています。

- *1企業や組織に対し、実際の脅威に即した疑似的な攻撃を行い、組織としての攻撃への耐性とリスクの評価、および改善・追加対策案の提示を行うチーム

NECグループ情報セキュリティ推進体制

CSIRT:Computer Security Incident Response Team

PSIRT:Product Security Incident Response Team

戦略

当社では、対策の必要性、企業経営への影響の大きさ、および社会への影響度などの観点から、特に影響が大きいと評価されるリスクを重点対策リスクとして選定し、経済産業省が策定する「サイバーセキュリティ経営ガイドラインVer 3.0」や「NI ST*2 Cyber Security Framework 2.0」に準拠しながら、高度化するサイバー攻撃への対策を進めています。

- *2National Institute of Standards and Technology:米国国立標準技術研究所

当社では、自社の取り組みから得られた知見やノウハウを活かして機会創出につなげる取り組みとして、セキュリティ対策の知見をお客さまのセキュリティ対策強化のために提供しています。

具体的な例として、当社とNECセキュリティ(株)では、お客さまのIT環境に変更を加えることなく、攻撃リスクが高い外部公開IT資産の脆弱性や、ダークウェブ*3などに漏えいされたIDやパスワードなどの認証情報を可視化し、リスク低減につなげるサービスなどを提供しています。

- *3一般的な検索エンジンでは表示されることがなく、専用のツールやブラウザを必要とするウェブサイト

リスク管理

情報セキュリティのマネジメント

各種施策をNECグループ全体に定着させるため、情報セキュリティマネジメントやセキュリティポリシーの体系を確立し、その維持・向上の徹底を図っています。

情報セキュリティのリスク評価

NECグループでは、ベースライン基準と現状の差異の分析手法と、詳細リスクの分析手法を使い分けてリスク評価と対策を実施します。まずベースラインとなる基準で共通に実施すべきセキュリティを維持し、高度な管理が必要な場合は詳細リスク分析を行い、きめ細かな対策を実施します。

情報セキュリティ事故のリスク管理

情報セキュリティ事故の報告を義務づけ、報告内容の分析結果はPDCAサイクルを回してリスク管理を行います。事故情報はNECグループ全体で一元管理し、件数の変化、組織別や事故の類型別など傾向を分析して、共通施策に反映しつつ効果測定を実施します

重要情報管理

NECグループでは3つの防衛線(Three Lines Model)の考え方に沿い、3層の役割を明確にして重要な情報を管理する仕組みを整えています。

取り扱う企業秘密は秘密区分によって分類管理されます。各組織においては、取り扱う情報を細分化し、各情報の秘密区分を明確にして、認識ミスや管理漏れのない情報管理を実現しています。また、重要な情報に対して、その重要度に応じた取り扱い・保管管理を定めており、情報漏えいなどの対策を徹底しています。

地政学リスクの高まりなどから生じるセキュリティリスクへの対応

地政学的な状況の変化やDXの急速な進化とともに民間企業も国家的なサイバー攻撃の標的になっており、 先端技術情報等を保有する企業はセキュリティリスクが増大しています。サイバー攻撃の急速な高度化・複雑化に加えて、地政学リスク等の外部要因により、セキュリティリスクの軽減が適時に行えない可能性があります。これをエマージング・リスクとしています。

NECおよびNECの製品、サービスおよびシステムが保有する個人情報や機密情報が流出し、または不正なアクセスやサイバー攻撃を受け、それが不正に使用された場合、NECは法的な責任を負う立場から規制当局による処分を受ける可能性があります。その結果、NECに対するお客さまからの社会価値創造企業としての信頼を失うだけでなく、業績に悪影響を及ぼす可能性があります。これらの不正なアクセスやサイバー攻撃を受けるリスクは、NECの製品、サービスおよびシステムだけではなく、お客さま、請負業者、仕入業者、ビジネスパートナー、その他の第三者の製品、サービスおよびシステムにも存在します。

軽減施策として、米国サイバーセキュリティ・インフラストラクチャセキュリティ庁(CISA)のゼロトラスト成熟度モデルをふまえた堅牢性と柔軟性を備えた対策を、グループ全体で実施しています。 経済産業省が策定する「サイバーセキュリティ経営ガイドライン Ver3.0」や「NIST Cyber Security Framework( 2.0版)」に基づき、サイバー攻撃に対するインテリジェンス(事前防御)やレジリエンス(攻撃からの回復能力)を強化しています。 また、データドリブン変革としてサイバーセキュリティダッシュボードでセキュリティリスクを全従業員に示すことで、迅速な経営判断と現場の自律的なアクションにつなげています。 このように自社の現場での経験をもとに確立した対策やノウハウをソリューション化し、お客さまに提供しています。 さらに、設計段階からセキュリティを考慮した「セキュリティ・バイ・デザイン」に基づき、高品質で安全なサービスを提供するために、サプライチェーンも含めた対策強化を実施しています。 取り組みの詳細は、サイバーセキュリティ経営報告書を参照ください。

指標および目標

中長期目標/重点活動と進捗/成果/課題

中長期目標/重点活動

(対象:特に記載のない場合は日本電気(株)、期間:2021年4月〜2026年3月)

M:マテリアリティに関わる主な非財務目標を示しています。

-

サイバー攻撃対策の強化

-

セキュリティ提案実装のルール・ガバナンス定着

M:タレントマネジメントの発展・展開(CISSP有資格者3倍増)- サプライチェーンセキュリティマネジメント強化

- SIプロセスの安全性の確立

-

標準点検、サイバーセキュリティ対策強化による協力会社起因の事故撲滅

2024年度の目標と進捗/成果/課題と2025年度の目標

2024年度の目標

-

セキュリティトランスフォーメーション推進

- 国家レベルの脅威への対応

―「NIST Cyber Security Framework(2.0版)」対応、第三者評価の向上

―AI Red Teamによる攻撃診断自動化

―脅威インテリジェンスのパフォーマンス向上 - DXを支えるゼロトラストセキュリティの実現

―グローバル認証基盤強化

―内部不正対策強化

―脆弱性管理等のセキュリティ業務自動化 - 意識と統制の変革

―セキュリティサーベイ実施

―グループ会社のリスクアセスメント強化

―重要情報管理状況の可視化

- 国家レベルの脅威への対応

-

セキュリティ提案実装の定着・実践・ガバナンス強化

- 国内外グループ会社におけるセキュリティ実装体制・プロセスの構築

- NECグループ製プロダクト(製品・サービス)の脆弱性管理と是正プロセスの徹底

- 適切な知識・スキルに基づいたセキュリティ提案・実装を行うタレントの育成と配置

進捗/成果/課題

-

セキュリティトランスフォーメーション推進

- 国家レベルの脅威への対応

―外部監査による追加監査の実施

―VPN機器に対する自動診断の実施

―外部からのインテリジェンス利用の最適化 - DXを支えるゼロトラストセキュリティの実現

―Hub&Spokeでグローバル認証基盤を構成

―内部不正対策の強化とリスク行動監視を実現

―Tanium×ServiceNowで脆弱性管理等のセキュリティ業務を自動化 - 意識と統制の変革

―セキュリティアウェアネスを向上する新規施策の実施

―グループ会社のリスクアセスメントを強化

―ファイルラベリングによる重要情報の把握、可視化の実現 - 日本DX大賞2024「特別賞」、日本セキュリティ大賞2024「大賞」受賞

- 国家レベルの脅威への対応

-

セキュリティ提案実装の定着・実践・ガバナンス強化

- 主要な国内グループ会社におけるセキュリティルール策定・セキュリティ担当者配置完了

- 海外グループ会社へのセキュリティルール適用のモデルケースとして、一部の海外グループ会社において、セキュリティルール策定・セキュリティ担当者配置完了(4社)

- 脆弱性管理システムのモダナイゼーションを完遂し、Product Security Incident Response Team(PSIRT)業務の属人性解消と高リスク脆弱性情報の通知早期化 を実現(43%短縮)

- CISSP取得者数はNECグループで560人(2025年3月末時点)。さらに、米国ISACAと連携協定を締結し、事業部門における情報セキュリティ監査の知識と認定を持った人材の育成を実行

2025年度の目標

-

デジタルセキュリティトランスフォーメーション(DSX)推進

- DXセキュリティ

―グローバルセキュリティ基盤強化

―AIセキュリティ強化(Security for AI)

―AIラベリング・データ損失防止(DLP)による重要情報の漏えい防止 - サイバーセキュリティ

―グローバルSOC/CSIRT高度化

―Deception(おとり環境)によるインテリジェンス生成

―攻撃診断AIエージェントによる診断自動化 - ルール・ガバナンス

― 国内外セキュリティルール最適化(リスクアセスメント、海外現法向け ルールなど)

―内部不正対策強化

―セキュリティクリアランス制度への対応(施設・人・組織の対応)

- DXセキュリティ

-

セキュリティ提案実装の定着・実践・ガバナンス強化

- 国内グループ会社と連携したPSIRT体制の構築

- 海外グループ会社におけるセキュリティ実装体制・プロセスの構築

- セキュリティ人材の流動、セキュリティを担う人材へのリスキリング

主な取り組み

詳細はサイバーセキュリティ経営報告書に記載しています。

情報セキュリティに関する規程類の整備

NECでは、「NECグループ情報セキュリティ基本方針」を公開し、情報セキュリティ全般に関する規程、企業秘密管理に関する規程、ITセキュリティに関する規程などを体系化しています。

情報セキュリティに関する研修・啓発

NECグループの全従業員(派遣、請負、準委任を含む)を対象に、情報セキュリティに関するWeb研修に加え、四半期に一度、オリジナルのビデオを視聴して少人数で話し合うマイクロテーマ・トークを実施し、情報セキュリティの知識やスキルの向上を図っています。情報管理、社外でのセキュリティ対策、委託先管理などセキュリティ脅威のトレンドなどを考慮し、教育内容を毎年更新しています。また、 NECグループの全従業員(派遣含む)を対象に、質問形式で情報セキュリティの認知度を測る情報セキュリティサーベイを実施し、高水準なセキュリティ文化の醸成を図っています。

パートナー企業に対する情報セキュリティ管理の強化

詳細は下記を参照ください。

情報セキュリティに関する認証

NECの情報セキュリティ全般に関する規程は国際標準であるISO/IEC27001(本文・管理策)に準じて作成しており、規程に則って情報セキュリティの管理をしています。また、当社ではISMS認証(ISO27001)についても、情報セキュリティの重要性が高い医療、金融、クラウドや官公事業などの事業部門においてほぼ100%取得しています。

セキュアな製品・システム・サービスの提供

お客さまに提供する製品・システム・サービスをセキュアに開発・運用するため、NECではセキュリティ実装推進体制を構築しています。この体制は当社のサイバーセキュリティ統括部門と各事業部門のセキュリティ責任者で構成されており、セキュリティ実装プロセスとともに「サイバーセキュリティ管理規程」によって定められています。NECグループ会社においても、NECと同様のセキュリティ実装推進体制の構築とサイバーセキュリティ管理規程の制定を推進しています。

NECでは、セキュリティを確保する「セキュリティ・バイ・デザイン(SBD)」の思想に基づき、企画・提案フェーズから運用・保守フェーズにわたって、セキュリティを実装しています。製品・システム・サービスの開発では、各フェーズでセキュリティタスクが実施されていることを確認するために、チェックリストを作成し活用しています。本チェックリストに基づき、セキュリティ実装セキュリティタスクの実施状況を一元管理し可視化するために開発された「サイバーセキュリティチェックリスト管理セキュリティ実装点検システム」により業務プロジェクトが管理され、セキュリティ対策状況の効率的な点検・監視が実施されています。運用・保守フェーズでは、脆弱性情報を一括収集・配信して事業部門とお客さまへ提供することで、セキュリティ確保に取り組んでいます。

また、セキュリティにおける脆弱性の対策として、Product Security Incident Response Team(PSIRT)を設置し、NECグループの製品に関する脆弱性情報の収集・対処を実施しています。社外からの受付窓口の設置や脆弱性公開ポリシーの公開など、自社製品の未公開脆弱性情報を適切にハンドリングしています。

NECでは、システム開発の社内標準環境としてクラウド型ソフトウェア開発基盤を整備しています。本基盤はセキュリティ脆弱性検査の検証ツールなどセキュリティ実装を効率化、自動化するツールも備えており、システム開発の生産性・品質・セキュリティを向上させています。また、業務プロジェクトおよび委託先を含めたサプライチェーンの開発環境を本基盤に集約することで、開発時点での情報漏えいや生成AI利用時の著作権問題などの開発環境におけるリスクへの対策とおいて開発環境のセキュリティ管理を一元化しています。

サイバー攻撃対策

サイバー攻撃が巧妙化・高度化する中、お客さまやお取引先からお預かりした情報資産や当社グループの情報資産を守るため、NECではサイバーセキュリティリスク分析に基づく先進的な対策を国内外で一律に実施するとともに、CSIRTによるインシデント対応を行い、サイバーセキュリティ経営を実現しています。

社会ソリューション事業を国内外に展開するNECでは、サイバー攻撃などによる情報セキュリティ事故が発生した場合、NECグループ全体の社会的信用の低下など会社経営に大きな影響を及ぼす可能性があります。そのため、グローバルで包括的にサイバーセキュリティリスクに対応することは事業を継続するための必須条件ととらえています。

グローバルサイバー攻撃対策では、多層防御の考え方に基づいて生成AIなどを活用しながら、巧妙化するサイバー攻撃への対策を強化しています。

Red Teamによるサイバーリスクアセスメント

- NECグループのサイバーレジリエンス、アカウンタビリティ向上を目指しRed Teamによるサイバーリスクアセスメントを定期的に実施

- 重要情報管理の調査、公開サーバの脆弱性やデータ漏えいなどのリスク調査、攻撃者視点での外部と内部の侵入調査の3つをパッケージ化して、グローバルにアセスメントを行い既存のセキュリティ対策と運用における抜け漏れを洗い出したうえで改善策を実施

- 監査法人およびセキュリティ専門企業による第三者の攻撃診断を実施

脅威インテリジェンス生成・活用

- 脅威インテリジェンス専門チームが、NECに対する脅威とその予兆を把握して高度な事前防御を実施

- NECグループの全社に展開したEndpoint Detection and Response(EDR)、CSIRTで独自に開発したNetwork Detection and Response(NDR)、ログ統合分析基盤により未知の脅威へのハンティングを実施

- アクティブな独自CTI生成強化を目的とした調査環境を構築して詳細な脅威分析を実施。組織的なセキュリティレジリエンスを強化

組織的なセキュリティレジリエンス強化

- ランサムウェアのインシデントに迅速に対応するためのマニュアルを整備

- 経営層や関係部門、専門家によるセキュリティインシデントに対する演習を半年に1回以上実施

AIを活用した高度なサイバーセキュリティ対策

- サイバーリスクアセスメントにおける診断業務、脅威インテリジェンスの生成・活用、NDRの検知、インシデント調査、標的型攻撃メール訓練などの幅広い分野において生成AIを含めたAI活用を促進するとともに自動化・効率化・高度化を実現

サイバーセキュリティダッシュボードによるカルチャー変革

- 従業員のセキュリティアウェアネス向上のため、NECグループへのサイバー攻撃の状況、脅威インテリジェンス情報、各社・各部門のセキュリティリスク状況を可視化したサイバーセキュリティダッシュボードを公開

- 経営幹部やすべての海外現地法人が参加する会議いおいてサイバーセキュリティダッシュボードを活用することで迅速な経営判断や各セキュリティ推進者への管理推進に貢献