Japan

サイト内の現在位置を表示しています。

デバイスの真正性を検証可能とするハードウェアセキュリティ国際標準化技術の活用

Vol.77 No.1 BluStellar特集 BluStellarが牽引するDXの未来 ~AI・セキュリティ・データマネジメント・モダナイゼーションで拓く価値創造モデル~経済安全保障やサプライチェーンリスクに対応するため、システムへアクセスする元となるデバイスの真正性の保証や検証を可能とするハードウェアセキュリティ国際標準化技術の活用について紹介します。グローバルでは北米が先行し、政策と連動した形で標準化策定が進んでおり、特に重要システム向けに調達するコンピューティングデバイスにおける標準化技術搭載が要件化されつつあります。NECは国際標準化団体TCG(Trusted Computing Group)に参画し、ゼロトラスト実現に向け標準化技術に則ったセキュアサーバやデバイス管理・検証ソフトウェアなどのゼロトラスト商材を開発し、防衛領域から民需への展開を進めています。本稿では市場や標準化動向、NECの取り組みについて紹介します。

1. はじめに

経済安全保障やサプライチェーンセキュリティリスク管理が世界的に重視されるなか、コンピューティングデバイスの真正性*の管理は重要な課題となっています。特に、システムへのアクセスの元となるデバイスの真正性を検証可能とする技術は、サイバー攻撃の高度化に対抗するうえで不可欠であり、グローバル市場では北米が先行して国際標準化の動きが加速しています。更に、北米では政策と連動した標準化策定が進み、特定領域においては、デバイスへのセキュリティ標準化技術の実装を要求する動きが広がりつつあります。

- *デバイスのハードウェア構成及びソフトウェアが正常な状態であること

2. 国際標準化技術の動向

2.1 TPM(Trusted Platform Module)

サプライチェーンや運用環境におけるデバイスの真正性を確保するためには、ハードウェア起点での真正性証明が不可欠であり、その中核を担う技術の1つがTPMです。TPMは、国際技術団体TCG(Trusted Computing Group)1)により標準化されたハードウェアセキュリティモジュールで、暗号処理、耐タンパ性、整合性測定の機能を備え、デバイスの真正性をハードウェアレベルで保証することが可能です。

TPMの最新版は2015年に国際規格化されたV2.0(ISO/IEC 11889: 2015)であり、現在サーバやラップトップなど多様なデバイスに広く搭載されています。米国家安全保障局(NSA)が公開しているTPMの代表的なユースケース2)を次に示します。

- (1)ユーザー認証情報保護:TPMに秘密鍵を格納し認証情報を保護、鍵流出やデバイス認証時の成りすましを防止

- (2)データ暗号化:TPM内の鍵を用いてデータを暗号化

- (3)ブート整合性監視:ファームウェアやOS起動状態を計測し、正常性を検証

- (4)ハードウェアサプライチェーン監査:製造から運用までの間に発生した改ざんや部品交換を検知

- (5)資産管理:固有鍵やPlatform Certificateを用いてデバイスを一意に識別

- (6)継続的整合性監視(将来機能):RIM(Reference Integrity Measurement)やSBOM(Software Bill of Materials)と連動し、稼働中のソフトウェアや構成の真正性を継続的に検証

以降では、これらユースケースを実現するための標準化技術について説明します。

なお、2025年時点で、NEC及びサイバーディフェンス研究所がTCGに参加しており、技術の普及や社会実装の推進に貢献しています。

2.2 ゼロトラストアーキテクチャ実現の基礎となる「Root of Trust」「Chain of Trust」

「Root of Trust」と「Chain of Trust」は、最小の信頼要素を起点に各コンポーネントを暗号的に検証しながら、信頼を連鎖的に拡張するセキュリティアーキテクチャの設計原則です。これらは米国立標準技術研究所(NIST)などによって定義・体系化されています。

「Root of Trust」は、「暗黙的な信頼をせずにすべて検証を行う」ことを前提とするゼロトラストにおいて、検証を始める際に唯一あらかじめ信頼する最小要素です。TPMは、正しいことが保証できるモジュールとして、暗号鍵の保護や署名の検証など、「Root of Trust」の役割を担う構成要素の一例です。

一方、「Chain of Trust」は、この「Root of Trust」を起点に、次のコンポーネントやプロセスへと段階的に信頼を引き継ぎ、最終的にはシステム全体の信頼性を構築するためのセキュリティアーキテクチャです。

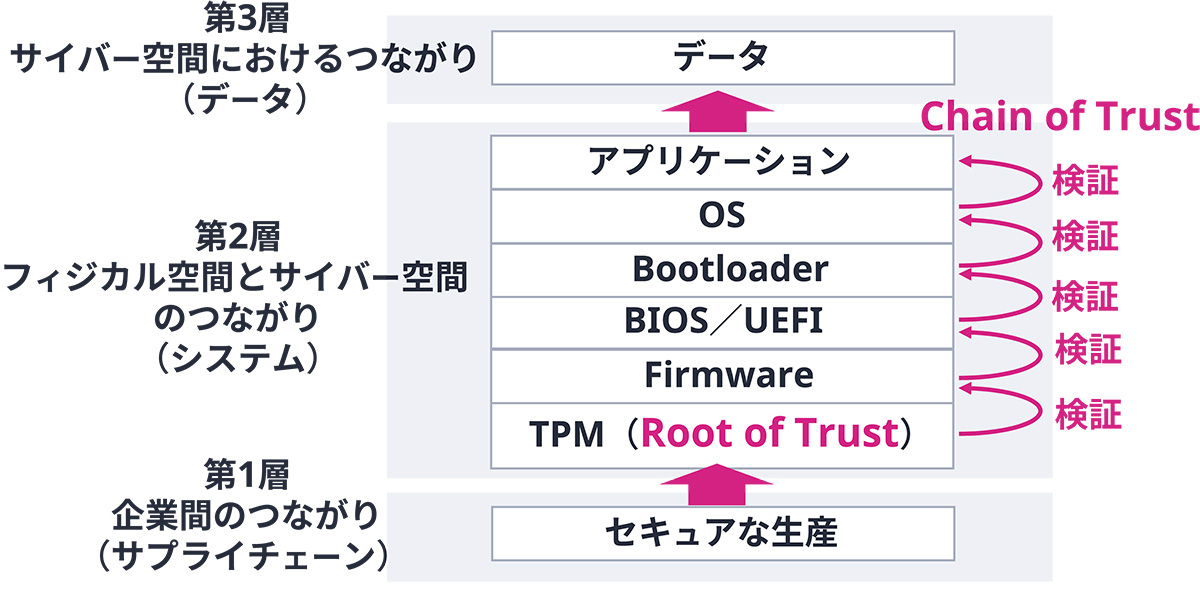

図 1は経済産業省のCPSF(Cyber Physical Security Framework)に記載のレイヤ構造に則り「Chain of Trust」を示しています。信頼できるデータは、信頼可能なシステムから生成され、また信頼できるシステムを構成するデバイスは信頼可能なサプライチェーンから生成される関係を示しています。

拡大する

拡大するまた、ゼロトラストアーキテクチャの視点では、システム起動時だけではなく、運用時においても継続的な検証が求められます。TPMを活用した「Root of Trust」と「Chain of Trust」は、その実現に有効です。

近年、TPMを活用してサプライチェーンを通してデバイスの真正性を検証する標準化やガイドラインが展開されており、第2章3~5節では代表的なドキュメントについて概要を説明します。

2.3 NIST SP1800-34:Validating the Integrity of Computing Devices3)

NISTが発行するSpecial Publication(SP)1800シリーズは実際の企業や組織が参考にできる実践的なサイバーセキュリティ導入ガイドラインです。

SP1800-34は、サプライチェーンや運用におけるデバイス真正性検証の標準的アプローチを提供し、具体的な検証手法の事例を提示しています。

2.4 IETF RFC9334:Remote ATtestation procedureS (RATS)4)

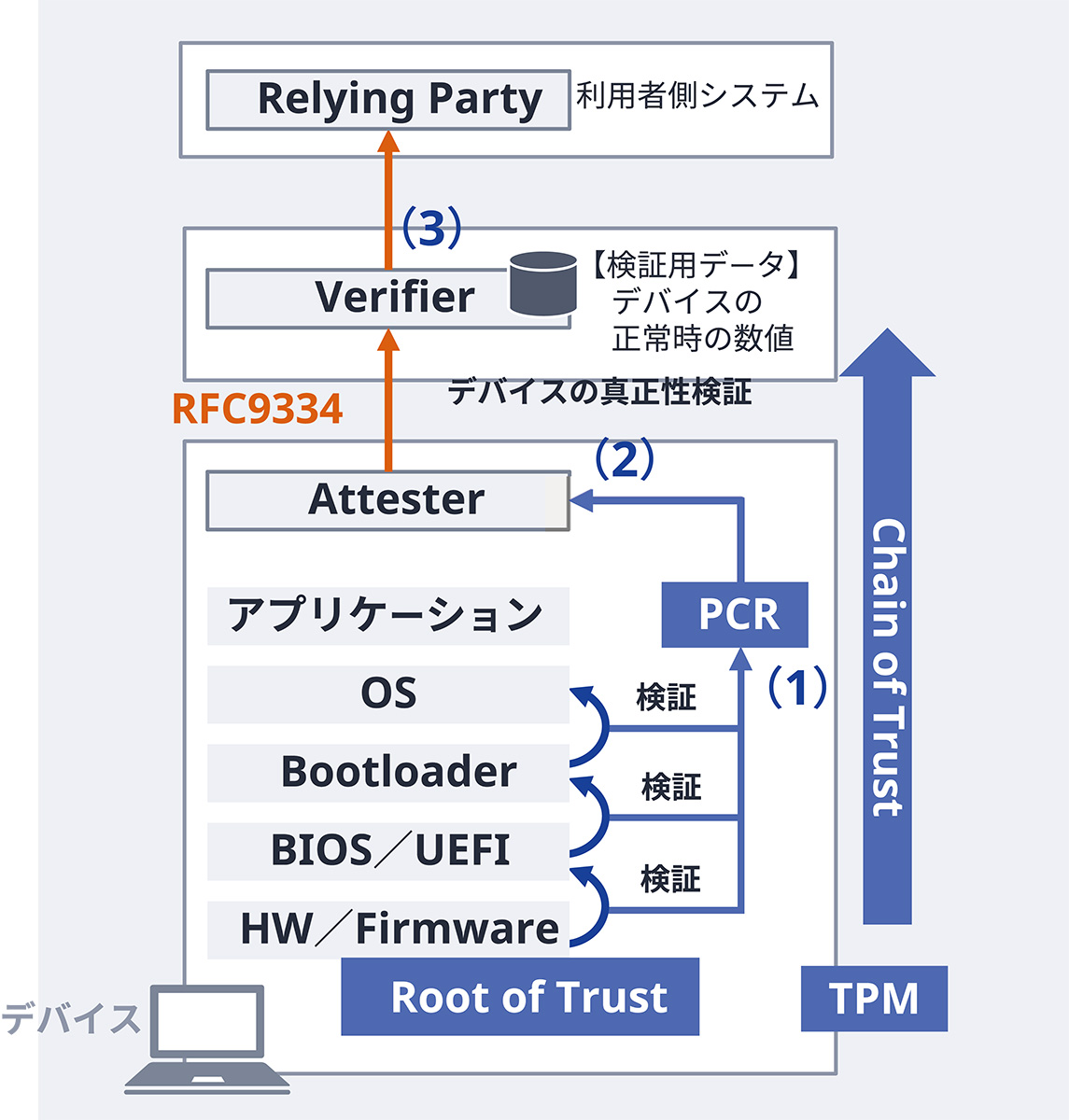

RFC9334 RATSは、IETF(Internet Engineering Task Force)により策定された、デバイスの真正性を第三者がリモートから検証可能にするための標準化技術です。RFC9334 RATSの概要と手順を図 2に示します。

拡大する

拡大するデバイス起動時に、「Root of Trust」を信頼の起点として順次、署名検証・計測を行い「Chain of Trust」を構築します。この際、FIM(Firmware Integrity Measurement)機能により、各検証時の測定値をTPM内の改ざんが困難なセキュア領域であるPCR(Platform Configuration Register)へ格納します(1)。続いて、Attesterは測定値とデバイスIDを束ねた署名付きEvidence(Quote)を生成し、Verifierへ送信します(2)。Verifierはそれを事前に登録された正解値と照合して真正性を評価し、結果を利用者側システム(Relying Party)に渡してアクセス可否などのポリシーに活用します(3)。

2.5 TCG Platform Certificate Profile5)

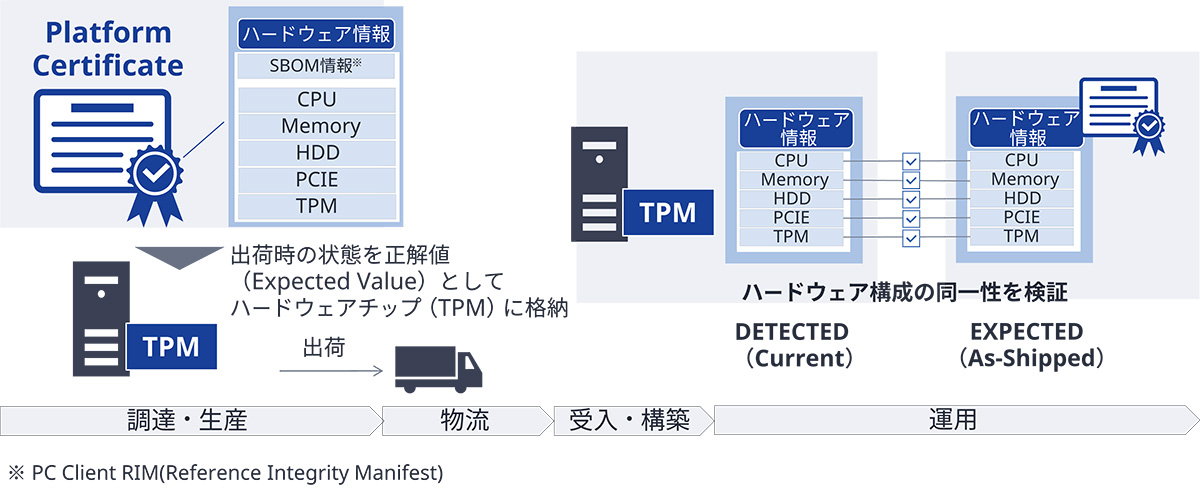

Platform Certificateは、デバイスベンダー名、モデル名、CPU、Memoryなどのパーツの構成情報といったデバイス全体のプラットフォーム情報/HBOM(Hardware Bill of Materials)を標準化された形式で設定する電子証明書です。これにより、デバイスの真正性や履歴を第三者が検証可能となります。TPM出荷時に封入されたEK証明書(Endorsement Key Certificate)に紐付けられた属性証明書(Attribute Certificate)の役割を担っており、TPMとそのEK証明書を起点として検証することで、製造出荷時からデバイス構成を信頼できる形で確認できます。

デバイスベンダーは製造時にプラットフォーム情報を設定したPlatform CertificateをデバイスのTPMに格納して出荷します。一方、デバイスの利用者は、受け入れ時や運用時に、その時点のプラットフォーム情報と製造時に設定されたPlatform Certificateとの比較により、製造出荷時からのデバイス構成の正当性や差分を検証可能とします(図 3)。

拡大する

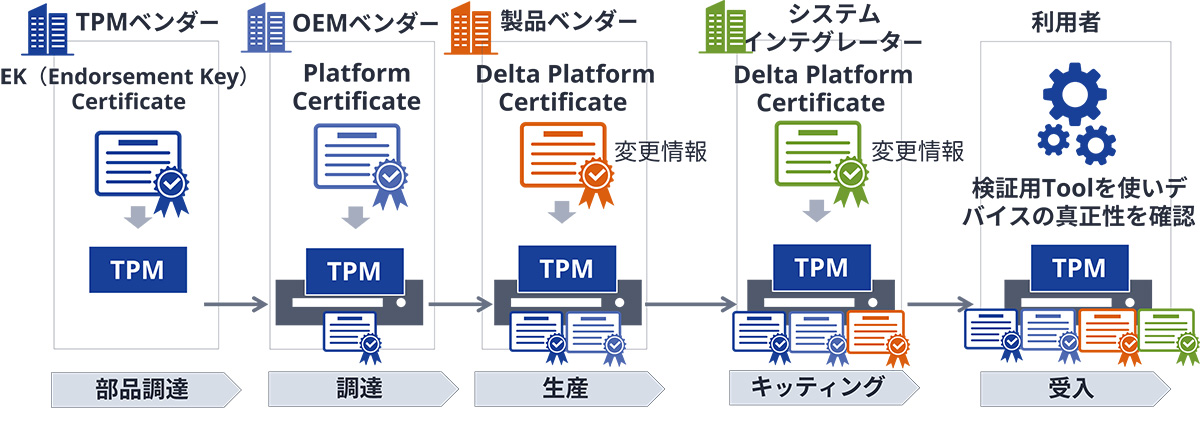

拡大するDelta Platform Certificateは、出荷後に加えられた正規の構成変更を差分として記述する電子証明書です(図 4)。OEMデバイスを使用する製造ベンダーや、パーツの追加などプラットフォームに変更を加えるシステムインテグレーターが自身の変更内容を証明することができます。

拡大する

拡大するPlatform CertificateとDelta Platform Certificateを連鎖して確認することで、デバイスの出荷時からの真正性と、サプライチェーンを通した変更の履歴が検証可能です。NECは本技術を世界最速レベルで商用ラインに実装しました。

3. 政策の動向

デバイスの真正性に関する標準化技術の政策への活用は、グローバルでは経済安全保障を背景に北米が先行しています。特にNSAは2023年、北米のナショナルセキュリティシステム向けに調達するデバイスに対し、TPM、セキュアブート、Platform Certificate の実装を具体的に要求する調達ガイダンス6)を展開しています。

一方、日本においては、各政府機関のセキュリティのベースラインを示す内閣サイバーセキュリティセンター(NISC)による「政府機関などのサイバーセキュリティ対策のための統一基準群 令和5年度版」7)において、サプライチェーンや調達時、ゼロトラストに関する対応項目が強化されています。各事業分野にはセキュリティガイドラインという形で展開され始めており、デバイスを含むシステムの提供者やシステム運用者は、デバイスに対する不正な変更への対策が必要になってきています。

4. NECのBluStellar関連商材

第4章では各セキュリティガイドラインやゼロトラストに対応するためのソフトウェアやサービス商材、ハードウェア商材を紹介します。

4.1 NEC IoT System Security Lifecycle Services サプライチェーンセキュリティ

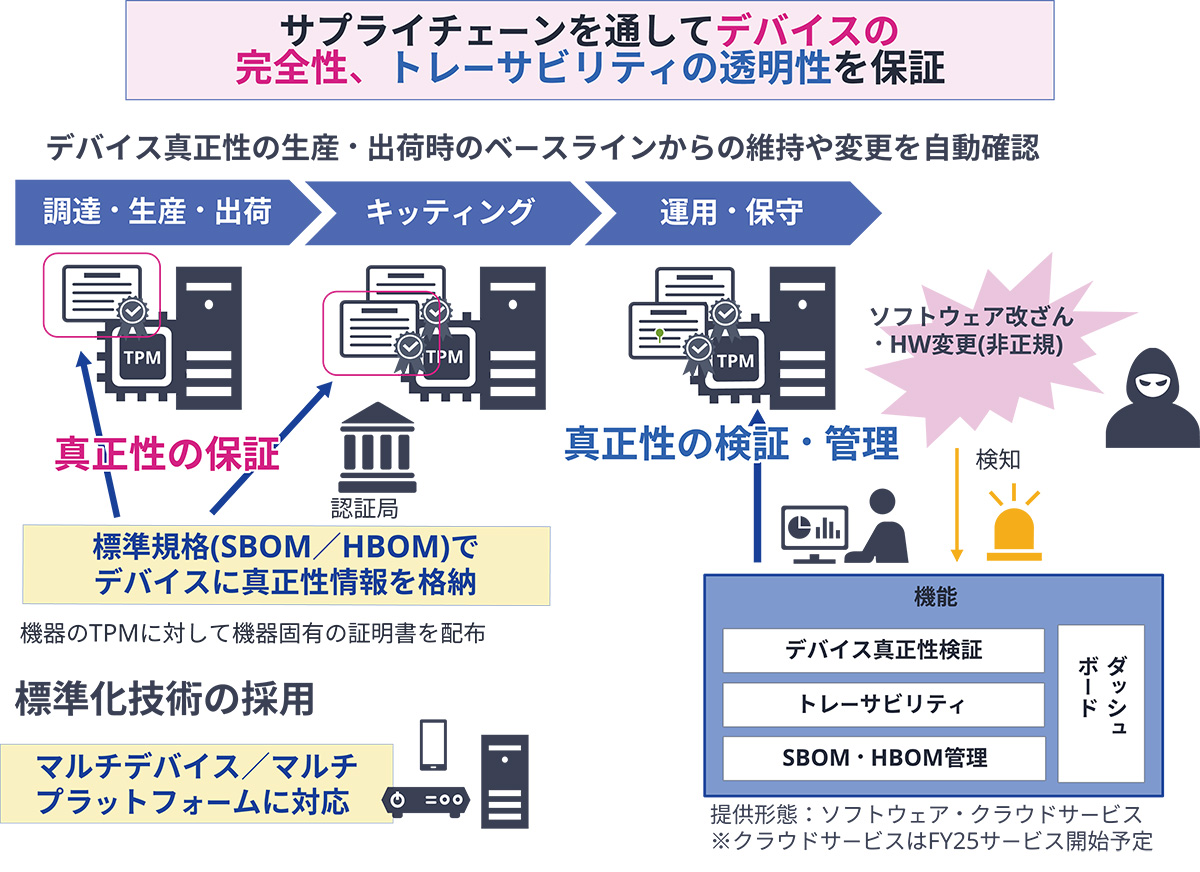

NEC IoT System Security Lifecycle Services サプライチェーンセキュリティは、デバイスの構成要素の真正性を、ライフサイクルを通して管理するための管理サービス商材です。TPM 2.0標準機能を搭載したデバイスに対し、Remote AttestationやPlatform Certificate を組み合わせて検証することで、出荷から運用までサプライチェーン全体でデバイスの真正性を評価します。

本商材は、SIや保守などにおける部品追加・交換、ファームウェアやソフトウェア更新といった変更をHBOM/SBOMと関連付けて登録し、不正変更の検出とデバイスに対する変更のトレーサビリティを提供します。標準規格に基づくため、マルチデバイス、マルチプラットフォームに対応が可能です。

また、システムやデバイスの運用者向けにデバイスの真正性検証とトレーサビリティを提供する管理サービスと、デバイスベンダーやシステムインテグレーター用にデバイスの生産時や構成の変更時に、真正性情報を設定するための、導入支援サービスを提供します(図 5)。導入支援サービスには、第4章2節「PIV Gateway CA」を利用しています。

拡大する

拡大する4.2 PIV Gateway

PIV Gatewayは、ユーザー認証情報、デバイスのライフサイクル全体にわたり、その信頼性を確保します。

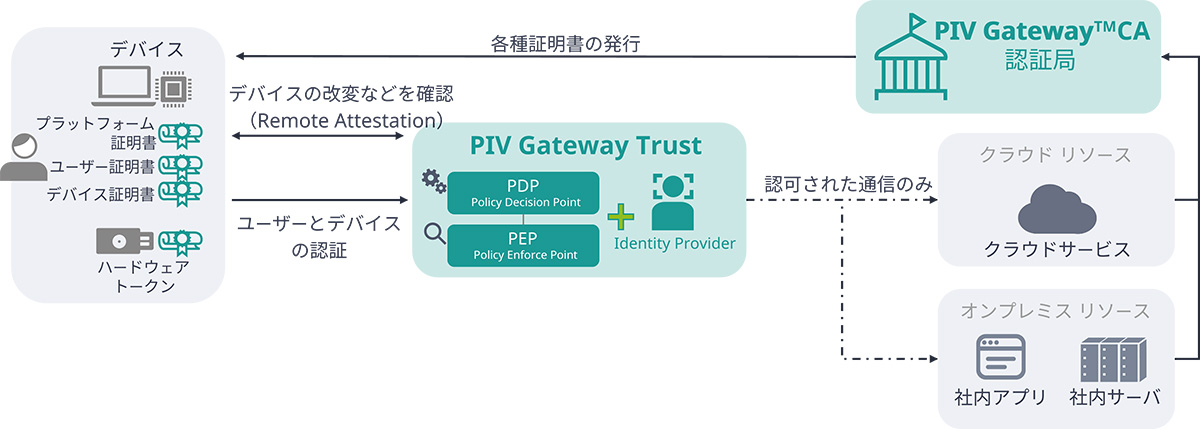

サプライチェーンにおける真正性検証の中核製品である「PIV Gateway CA」は、TCGが規格化するPlatform Certificateの発行に対応した世界初の商用認証局です(図 6)。

拡大する

拡大するPIV Gateway CAから発行されるユーザー及びデバイスへの電子証明書は、その発行先が暗号学的に検証されます。証明書の信頼性を支える秘密鍵は米国連邦標準規格であるFIPS 1408)で認証済みのセキュリティチップにより高度なセキュリティレベルで保護されます。これにより、PCやサーバが製造された時点の正しいハードウェア構成(HBOM)やソフトウェア構成(SBOM)をデバイス内のTPMと連携させ、利用者が受け取る際その後の利用において不正な部品交換や改ざんが行われていないかを暗号学的に検証できる信頼の起点(Root of Trust)となります。

運用時における健全性の遠隔検証 「PIV Gateway Trust」は、運用中のデバイスに対する高度なセキュリティを確保するための認証・認可の統合管理基盤です。管理者はテレワーク端末や遠隔地のサーバ(クラウドを含む)など、物理的に手元にないデバイスがアクセスを要求するその瞬間に、マルウェア感染や不正改造が行われていないかを評価し、信頼できる状態のデバイスからの通信のみを許可する動的なアクセス制御が可能になります (図 6)。

このようにPIV Gatewayは、NISTが定める認証保証レベルの最高強度であるAAL3(Authenticator Assurance Level 3)を満たすハードウェア(TPMなど)を活用したパスワードレスの「ユーザー認証」 と「デバイスの真正性・健全性検証」を組み合わせることで、より強固なゼロトラストを実現しお客様の重要な情報資産を守ります。

4.3 セキュアサーバ製品

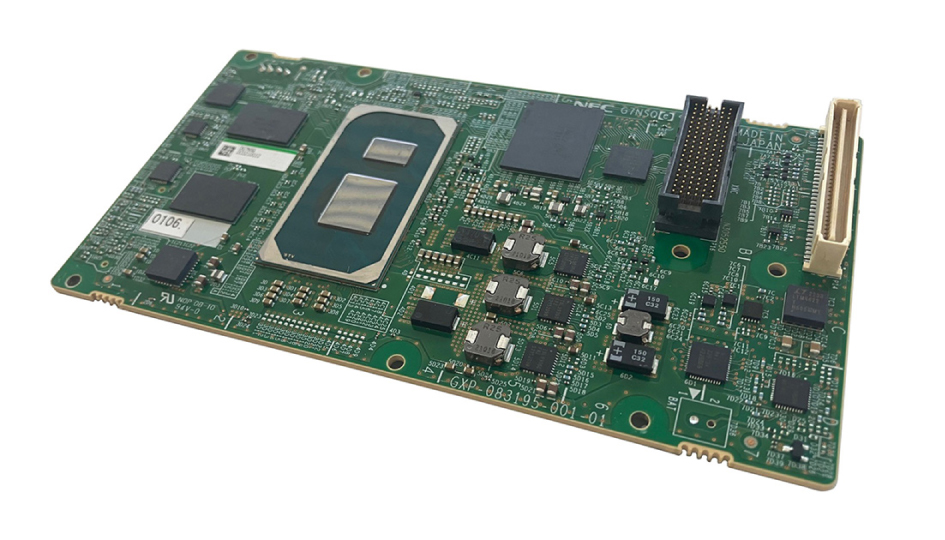

NECのExpress5800/100シリーズは、高可用性・拡張性・信頼性に優れた国産のサーバ群です(写真1)。

TPM 2.0を搭載し、ハードウェア起点のRoot of Trustとして鍵保護・署名検証・起動計測(Firmware Integrity Measurement)を担うことで、ゼロトラスト環境におけるデバイス真正性の基盤を提供します。NIST SP 800-193(Platform Firmware Resiliency Guidelines)9)の指針(保護・検知・復旧)に対応し、UEFI/プラットフォーム・ファームウェアの改ざん抑止、異常検出、既知正常状態への安全な復元を実現します。また、出荷時にPlatform Certificateを設定しているため、ライフサイクル全体での構成の整合性確認も容易です。

第4章1節に記載の IoT System Security Lifecycle Services サプライチェーンセキュリティの活用により、システム運用者はリモートから複数のサーバの一括集中管理や真正性の検証が可能となります。

NECは、ミッションクリティカル向け高可用性サーバNX7700、長期供給・保守や耐環境性に優れた産業用コンピュータであるファクトリコンピュータ(写真2)、耐環境・組込み向けボードコンピュータ(写真3)にもデバイス真正性の標準化技術への対応を計画しており、更に今後はIoTデバイスやストレージデバイスなど多様なデバイスにも対応することで、お客様が安心して利用可能な信頼性の高いインフラを提供していきます。

5. むすび

NECは、今後も標準化団体への提言や標準化技術を活用した自社製ゼロトラスト商材の開発、そして社会実装を推進し、安全・安心な社会の実現に貢献していきます。

商標

- *PIV Gatewayは、株式会社サイバーディフェンス研究所の商標登録です。

- *その他記述された社名、製品名などは、該当する各社の商標または登録商標です。

参考文献

- 1)

- 2)

- 3)

- 4)

- 5)

- 6)

- 7)

- 8)

- 9)

執筆者プロフィール

テクノロジーサービスソフトウェア統括部

シニアマネージャー

マリタイムセキュリティ統括部

プロフェッショナル

ANSビジネスプランニング統括部

プロフェッショナル

株式会社サイバーディフェンス研究所

技術統括部 部長代理

コンピュート統括部

ディレクター

Trusted Computing Group

Trusted Computing Group 米国家安全保障局:Trusted Platform Module (TPM) Use Cases,2024.11

米国家安全保障局:Trusted Platform Module (TPM) Use Cases,2024.11