Japan

サイト内の現在位置

ゼロトラストアーキテクチャの実践的な構築方法について

NECセキュリティブログ2026年2月20日

今回のブログでは、ゼロトラスト環境の構築に役立つガイドラインである「NIST SP1800-35 Implementing a Zero Trust Architecture: High-Level Document 」 [1]の紹介をします。ゼロトラストに関しては世間の関心もますます高まってきているため、参考にしていただけると幸いです。

[1]の紹介をします。ゼロトラストに関しては世間の関心もますます高まってきているため、参考にしていただけると幸いです。

目次

はじめに

近年のセキュリティ脅威は巧妙化しており、端末がマルウェアに感染して攻撃の踏み台として悪用されるケースや、内部不正・誤操作等による情報漏洩が発生するケースがあります。こうした状況により、従来の境界型防御のみでは対処しきれない場面が増えています。

NECセキュリティブログでは、「【超図解】ゼロトラスト」[2]を過去に公開し、「NIST SP800-207 Zero Trust Architecture」 [3]に基づいたゼロトラストの考え方を図解で紹介しました。同様に、ゼロトラストの実現に向けて注目されている「SASE(Secure Access Service Edge)」についての記事も過去に「ゼロトラストの実現とSASE(Secure Access Service Edge)について」[4]で公開しています。

[3]に基づいたゼロトラストの考え方を図解で紹介しました。同様に、ゼロトラストの実現に向けて注目されている「SASE(Secure Access Service Edge)」についての記事も過去に「ゼロトラストの実現とSASE(Secure Access Service Edge)について」[4]で公開しています。

そこで、今回のブログでは、ゼロトラストアーキテクチャに関する実用的なソリューションについてのガイドラインである「NIST SP1800-35 Implementing a Zero Trust Architecture: High-Level Document」に記載されたゼロトラストアーキテクチャの構築について紹介します。

NIST SP1800-35 Implementing a Zero Trust Architecture: High-Level Document

ガイドラインの概要

本ガイドラインはNIST(National Institute of Standards and Technology)から2025年6月10日に最終版が発行されたゼロトラストリファレンスアーキテクチャに関するガイドラインです。本ガイドラインの主な対象者はゼロトラストアーキテクチャを構築しようと考えている組織であると著者は定義しています。

ゼロトラストアーキテクチャの最適な構築は組織の技術や環境、要件などにより違います。そのため、本ガイドラインでは、段階的アプローチによるゼロトラストアーキテクチャのリファレンスアーキテクチャを定義しました。また、ユースケースごとに、ゼロトラストアーキテクチャを組織に適用していく上での手順も定義しています。

本ガイドラインは以下に示す全8章構成です。

- 1章:ガイドの紹介

- 2章:プロジェクト概要

- 3章:アーキテクチャと実装例

- 4章:実装手順

- 5章:総合的な知見

- 6章:機能デモンストレーション

- 7章:リスク及びコンプライアンス管理

- 8章:ゼロトラスト導入の要点

本ブログではこの中でもゼロトラストアーキテクチャの構築例を紹介した3章、「アーキテクチャと実装例」の前半部分である、アーキテクチャの詳細を中心に紹介します。

アーキテクチャの詳細

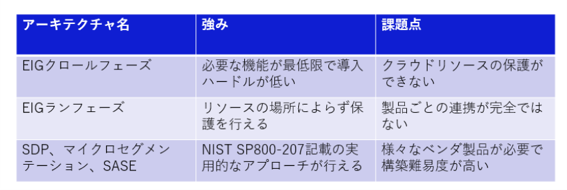

本ガイドラインでは、一般的なゼロトラストアーキテクチャに加え、3つのアーキテクチャが記載されています。それぞれのアーキテクチャについて、強みと課題点の概略を図1にまとめています。

以降の節で、一般的なゼロトラストアーキテクチャと3つのアーキテクチャに関して、説明していきます。

一般的なゼロトラストリファレンスアーキテクチャ

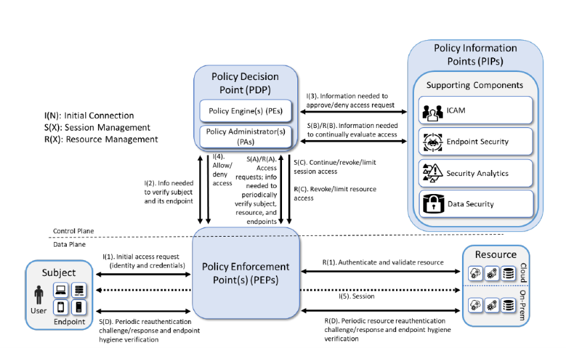

図2は一般的なゼロトラストリファレンスアーキテクチャとその機能を示しています。

ゼロトラストアーキテクチャの重要な構成要素として以下の3つがあります。

- PEP(Policy Enforcement Point):

サブジェクトとリソース間の接続を有効化し、監視し、最終的に削除する役割を担っています。 - PDP(Policy Decision Point):

アクセス要求に対して、PIPから判断に必要な情報を取得し、アクセス許可・拒否を判断し、PEPに通知を行います。 - PIP (Policy Information Point):

PDPでポリシーを決定するための、さまざまな情報を提供する情報セットです。

サブジェクトがリソースにアクセスする際の、セッション確立までの流れを説明します。

I(1). サブジェクトとPEPの間でアクセス要求が送られ、識別情報と資格情報が共有されます。

I(2). PEPはPDPに、サブジェクトの識別情報と資格情報を転送します。

I(3). PDPはPIPにアクセス可否を判断するために必要な追加情報を依頼し受け取ります。

I(4). PDPはサブジェクトのアクセス許可・拒否を判断しPEPに通知します。

I(5). PDPの許可により、PEPがサブジェクトとリソースの間にセッションを確立します。

セッション確立後の動きに関しては、「NIST SP1800-35 Implementing a Zero Trust Architecture: High-Level Document」 [1]を参照してください。

[1]を参照してください。

[1] より引用)

[1] より引用)EIGクロールフェーズリファレンスアーキテクチャ

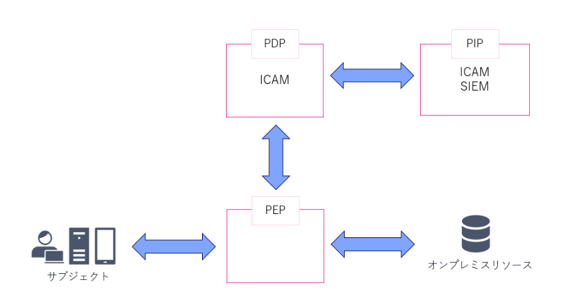

EIG(Enhanced Identity Governance)クロールフェーズリファレンスアーキテクチャ(図3)はICAM(Identity, Credential, and Access Management)機能、エンドポイントセキュリティ機能、セキュリティ分析機能のみで構成されているアーキテクチャ構成です。このアーキテクチャ構成はオンプレミス環境のリソース保護を目的としています。レガシーICAMの運用や、エンドポイントセキュリティをオンプレミスに提供している組織を対象とした構成です。

一般的なゼロトラストリファレンスアーキテクチャ(図2)との差分として、以下のようなものがあります。

- PDPはICAM機能で実現している

- セキュリティ分析機能はSIEM(Security Information and Event Management)のみで実現している

- クラウドのリソースは管理しない

この構成の強みとして、オンプレミス環境の組織やレガシーICAM機能を利用している組織でも多くの機能を追加せずゼロトラストにおける機能を満たすことで、導入負荷を抑えられる点があります。サブジェクト保護やアクセス制御を実現し、オンプレミス側のリソースの保護を行うことができます。

この構成の課題点として、ICAMがエンドポイント保護ソリューションやネットワーク製品と直接統合されないケースがあります。この場合、リソースをホストするエンドポイントの認証が行えない点や、ネットワーク接続段階で接続を拒否することができない点があります。加えて、オンプレミス環境を対象としているため、クラウド環境のリソース管理を行えないという点も課題として存在します。

EIGランフェーズリファレンスアーキテクチャ

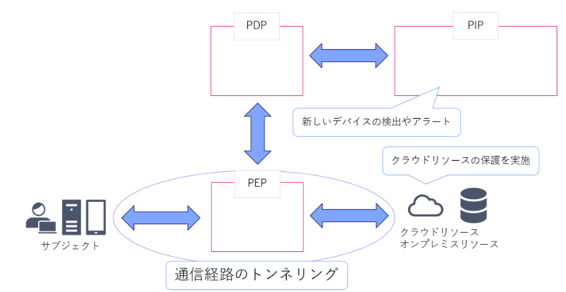

EIGクロールフェーズリファレンスアーキテクチャを発展させ、クラウドリソースの保護も視野に入れた構成になります。EIGランフェーズリファレンスアーキテクチャと機能を図4に示します。EIGクロールフェーズリファレンスアーキテクチャ(図3)との差分として、以下のようなものがあります。

- ディスカバリー機能による新しいデバイスの検出やアラート

- エンドポイントからリソースの間へのトンネリング機能

- クラウドにあるリソースへの保護

この構成の強みは、EIGクロールフェーズリファレンスアーキテクチャで課題とされていた点の解消を行ったことです。上記機能を追加したことで、より多くのリソースに対して高いセキュリティを提供できるようになりました。

この構成の課題は、製品ごとの連携が完全ではないことにより、十分な機能を提供できない場合がある点です。例えば、エンドポイントの直接保護や修復機能が提供されないことやリアルタイムでの情報の交換が行えないことが課題として存在します。

SDP、マイクロセグメンテーション、SASEリファレンスアーキテクチャ

実際の環境では、さらにSDP(Software Defined Perimeter)やマイクロセグメンテーション、SASEを使って構築することがあります。これらリファレンスアーキテクチャの展開方法については、別の規格「NIST SP800-207 Zero Trust Architecture」で説明されているため、そちらをご参照ください。

この構成の強みとして、ゼロトラストで定義する機能を十全に満たすことが出来る点が挙げられます。

この構成の課題として、様々なベンダーのゼロトラスト製品の統合が必要で、構築難易度が高い点が課題として存在します。

まとめ

今回はゼロトラストアーキテクチャの構築について考えるために、ゼロトラストアーキテクチャの構築に関するガイドラインである「NIST SP1800-35 Implementing a Zero Trust Architecture: High-Level Document」より、ゼロトラストリファレンスアーキテクチャとして取り上げられたアーキテクチャを紹介し、それぞれの強みや課題点に着目しました。

実際の構築においては、守るべき資産の明確化や継続的に変化する環境に適応し続けるコストの確保などの検討も必要です。ただし、ゼロトラスト構築は最初から完全な形を整える方式だけでなく、現在のシステムを段階的にアップデートすることでも実現できます。今回紹介したガイドラインによって、構築手順が体系的に整理されたため、ゼロトラストアーキテクチャの構築における初期ハードルは大きく下がると思います。

最後に、本ブログ内で触れた項目以外にも、各アーキテクチャの構築手順、ユースケースごとの機能デモなど、より実際の構築に直結する情報が本ガイドラインでは記載されているので、自組織の目指すべきゼロトラストアーキテクチャの参考に役立ててください。

参考文献

- [1]NIST SP1800-35「Implementing a Zero Trust Architecture」

https://nvlpubs.nist.gov/nistpubs/SpecialPublications/NIST.SP.1800-35.pdf

https://nvlpubs.nist.gov/nistpubs/SpecialPublications/NIST.SP.1800-35.pdf - [2]NECセキュリティブログ「【超図解】ゼロトラスト」

https://jpn.nec.com/cybersecurity/blog/201016/index.html - [3]NIST SP800-207 「Zero Trust Architecture」

https://nvlpubs.nist.gov/nistpubs/SpecialPublications/NIST.SP.800-207.pdf

https://nvlpubs.nist.gov/nistpubs/SpecialPublications/NIST.SP.800-207.pdf - [4]NECセキュリティブログ「ゼロトラストの実現とSASE(Secure Access Service Edge)について」

https://jpn.nec.com/cybersecurity/blog/201106/index.html

執筆者プロフィール

青木 大智(あおき だいち)

担当領域:セキュア技術開発

専門分野:セキュア開発、アジャイル/スクラム

NECグループ社内向けのセキュリティ関連サービスの開発、セキュア開発の推進活動に従事。

執筆者の他の記事を読む

アクセスランキング