Japan

サイト内の現在位置

デジタル時代の新たなセキュリティパラダイム

-ゼロトラストセキュリティの本質と実践-

日本電気株式会社

1. デジタル社会の変容とセキュリティの課題

デジタルトランスフォーメーション(DX)の進展により、企業を取り巻くIT環境は劇的に変化しています。クラウドサービスの普及、リモートワークの定着、IoTデバイスの増加により、従来の「境界防御型」セキュリティでは、もはや十分な防御が困難な時代を迎えています。ゼロトラスト(Zero Trust)は、これらの課題を解決すべく、2010年にForrester ResearchのJohn Kindervag氏によって提唱された概念であり、「すべてを信頼せず検証する」という新しいセキュリティアーキテクトモデルです。

NECグループでは、こうした環境変化に対応するため、次世代のセキュリティ対策としてゼロトラストセキュリティの実現に向けた取り組みを進めています。

2. ゼロトラストセキュリティの本質

なぜ「ゼロトラスト」なのか

かつての企業システムは、社内ネットワークを「信頼できる領域」として扱い、外部との境界に強固な防御を施す「城壁型」の防御が一般的でした。しかし、以下の要因により、この考え方は時代に合わなくなってきています。

- クラウドサービスの普及による「社内」「社外」の境界の曖昧化

- リモートワークの一般化による働き方の多様化

- サイバー攻撃の高度化(内部侵入後の横展開、標的型攻撃等)

- IoTデバイスの増加による攻撃対象の拡大

新しいセキュリティの考え方

ゼロトラストセキュリティでは、以下の3原則に基づいてセキュリティを実現します。

- Trust Nothing:暗黙の信頼をおかない

- Verify Everything:常に検証を行う

- Minimum Privilege:必要最小限の権限のみを付与

3. The Open Groupの11のプリンシプルとその意義

The Open Group(国際標準化コンソーシアム)は、John Kindervag氏が提唱したゼロトラストの概念を「Zero Trust Architecture」として体系立て、フレームワークとして標準化を進めています。ゼロトラストを実現するための11のコアプリンシプルを定義し、4つのカテゴリに分類・体系化しており、これらのプリンシプルは、技術的な要件だけでなく、組織文化や経営戦略との整合性も重視しています。

組織価値とリスク調整のプリンシプル

・場所や機器に依存しない柔軟な

働き方

・セキュリティと生産性の両立

・ビジネス戦略とセキュリティ

の統合

・経営目標への貢献

・リスクベースのアプローチ

・投資対効果の最適化

テクノロジーのプリンシプル

・データとアプリケーションの保護に焦点

・きめ細かなアクセス制御

・必要最小限の権限付与

・動的な権限管理

セキュリティ管理のプリンシプル

・ユーザー体験の重視

・自動化による負荷軽減

・継続的なモニタリング

・リアルタイムの異常検知

ガードレールとガバナンスのプリンシプル

・セキュリティ文化の醸成

・継続的な教育・啓発

・シンプルな設計思想

・標準化の推進

・一貫したポリシー適用

・自動化による効率化

・開発から運用まで一貫した保護

・継続的な改善

4. NECのゼロトラスト実装:包括的アプローチ

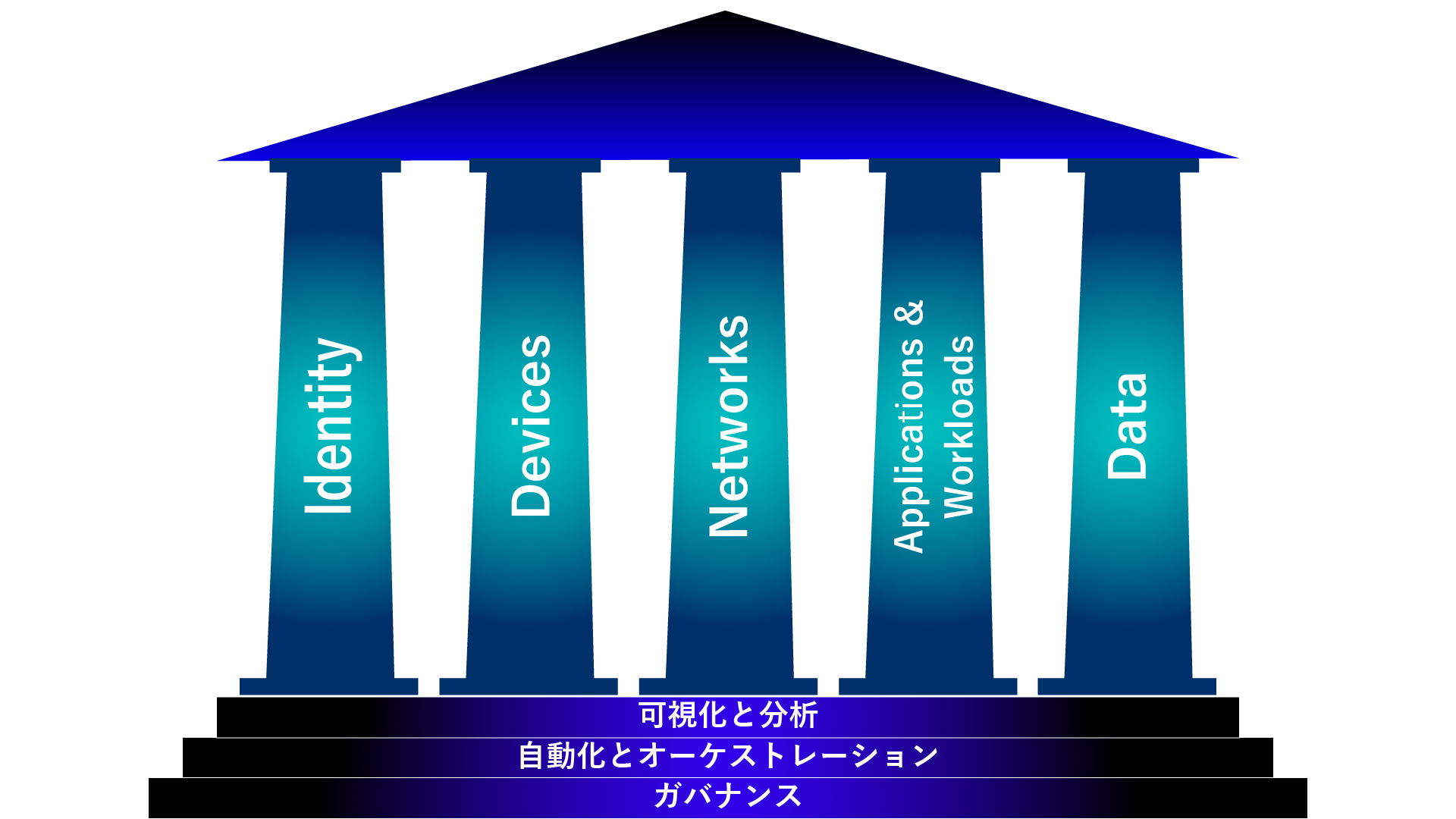

NECグループでは、CISAのゼロトラスト成熟度モデルをベンチマークとして、5つの対策領域それぞれにおいて、The Open Groupのプリンシプルを具体化しています。以下で各領域での取り組みとその特徴を説明します。

アイデンティティセキュリティ

・生体認証を活用したパスワードレス化

・リスクベース認証による利便性向上

・グローバルIAM基盤による統合管理

・なりすまし防止の強化

・ユーザー体験の向上

・管理負荷の軽減

デバイスセキュリティ

・統合エンドポイント管理(UEM)の全社展開

・リアルタイムの脆弱性管理

・多層的な情報漏えい対策

・可視性の向上

・インシデント対応の迅速化

・コンプライアンスの確保

ネットワークセキュリティ

・グローバルSD-WANによるセグメンテーション

・クラウドベースのアクセス制御

・エンドツーエンドの暗号化

・攻撃範囲の局所化

・運用効率の向上

・可用性の確保

アプリケーションセキュリティ

・CASBによるクラウドサービス監視

・CSPM/SSPMによる設定管理

・継続的な脆弱性評価

・シャドーITの抑制

・設定ミスの防止

・リスクの可視化

データセキュリティ

・AIP統合ラベルによる自動分類

・きめ細かなアクセス権管理

・暗号化による多層防御

・情報漏えいの防止

・コンプライアンスの確保

・運用負荷の軽減

各取り組みの詳細についてはサイバーセキュリティ経営報告書にて公開しておりますので是非ご一読ください。

5. 実装のポイントと今後の展望

NECグループでは、ユーザー中心の設計を意識しながらグローバルで統合したアプローチでゼロトラストを実装しています。これにより、全世界の拠点で統一された管理規準のもと、一元的な制御を実現しています。

また今後は以下の取り組みを通じて、さらなるセキュリティ強化を目指します。

-

1.AI/機械学習の活用

・脅威検知の高度化

・自動対応の拡大

・予測型セキュリティの実現

-

2.自動化の推進

・セキュリティオーケストレーション

・ポリシー適用の自動化

・運用効率の向上

-

3.エコシステムの強化

・サプライチェーンセキュリティの強化

・パートナーとの連携拡大

・業界標準への貢献

おわりに

ゼロトラストセキュリティへの移行は、単なる技術導入ではなく、組織全体の変革を伴う長期的な取り組みです。今後も「利用者に優しく、攻撃者に厳しい」セキュリティの実現を目指し、デジタル社会の持続的な発展に貢献してまいります。

セキュリティに終わりはありません。私たちは、常に進化する脅威に対応し、より強固で効果的なセキュリティ態勢の構築に向けて、継続的な改善を重ねていきます。

A New Security Paradigm for the Digital Age: Understanding and Implementing Zero Trust Security

1. Digital Transformation and Security Challenges

The progression of Digital Transformation (DX) has fundamentally transformed the IT landscape for organizations. With the widespread adoption of cloud services, normalization of remote work, and proliferation of IoT devices, traditional castle-and-moat security models are no longer sufficient to protect modern enterprises.Zero Trust is a security concept introduced in 2010 by John Kindervag of Forrester Research to address these challenges. It represents a new security architecture model founded on the principle of 'never trust, always verify.

At NEC Group, we're advancing our zero trust security initiatives as a next-generation security measure to address these evolving challenges in our digital environment.

2. The Essence of Zero Trust Security

Why "Zero Trust"?

Traditionally, organizations operated on a castle-and-moat security model, where internal networks were considered inherently trustworthy, and security efforts focused on building strong perimeter defenses. However, this approach has become obsolete due to several factors:

- Cloud service adoption blurring the boundaries between "internal" and "external" networks

- Diversification of work styles through mainstream remote work

- Evolution of cyber attacks (including lateral movement post-infiltration and sophisticated targeted attacks)

- Expanded attack surface due to the proliferation of IoT devices

The New Security Mindset

Zero Trust Security is built on three fundamental principles:

- Trust Nothing:All resources are accessed securely regardless of location

- Verify Everything:All users and devices must be authenticated, authorized, and continuously validated

- Minimum Privilege:Access rights are limited to the minimum required for each task and continuously reassessed

3. The Open Group's 11 Principles and Their Significance

The Open Group (an international standards consortium) has formalized the Zero Trust concept originally proposed by John Kindervag into 'Zero Trust Architecture' and is advancing it as a standardized framework. The organization has established 11 core principles for implementing Zero Trust, systematically categorized into four domains. These principles address not only technical requirements but also emphasize alignment with organizational culture and business strategy.

Organizational Value and Risk Alignment

・Flexible workspace solutions

independent of physical location

and devices

・Strategic balance between

enhanced security and

operational productivity

・Seamless integration of security

measures with business strategy

・Direct contribution to core

organizational objectives

・Implementation of comprehensive

risk-based security approaches

・Optimization of security

investments based on measurable

outcomes

Technology Principles

・Prioritized protection of critical data assets

and applications

・Implementation of granular, context-aware

access controls

・Dynamic privilege management based on

real-time context

・Continuous assessment and adjustment

of access rights

Security Management Principles

・Focus on frictionless user experience

・Reduced operational complexity through intelligent

automation

・Continuous real-time monitoring of

all system interactions

・Advanced anomaly detection using behavioral analytics

Guardrails and Governance Principles

・Development of comprehensive security awareness

programs

・Creation of a security-conscious organizational culture

・Implementation of streamlined security architectures

・Standardization of security controls and processes

・Uniform application of security policies across the

enterprise

・Automated security operations and

response mechanisms

・Integration of security throughout the development and

operational lifecycle

・Continuous security posture improvement

4. NEC's Zero Trust Implementation: A Comprehensive Approach

At NEC Group, we leverage CISA's Zero Trust Maturity Model as our benchmark for implementing The Open Group's principles across five critical security domains. Here's our detailed approach to each domain:

Identity Security

・Implementation of biometric-based passwordless

authentication

・Risk-based authentication enhancing both security

and user experience

・Centralized management through a global Identity and

Access Management (IAM) infrastructure

・Enhanced protection against identity-based attacks

・Seamless and secure user authentication experience

・Streamlined identity management operations

Device Security

・Enterprise-wide deployment of Unified Endpoint

Management (UEM)

・Continuous real-time vulnerability monitoring and

management

・Comprehensive multi-layered data loss

prevention strategy

・Complete endpoint visibility and control

・Rapid security incident detection and response

・Enhanced regulatory compliance management

Network Security

・Advanced network segmentation through

global Software-Defined Wide Area Network (SD-WAN)

・Cloud-native access control implementation

・Comprehensive end-to-end encryption framework

・Effective containment of potential security breaches

・Optimized network operations and management

・Guaranteed service availability and performance

Application Security

・Comprehensive cloud service monitoring through

Cloud Access Security Broker (CASB)

・Integrated security posture management using

Cloud Security Posture Management (CSPM) and

SaaS Security Posture Management (SSPM)

・Systematic vulnerability assessment and

continuous monitoring programs

・Effective control over shadow IT proliferation

・Proactive prevention of security misconfigurations

・Enhanced visibility into application security risks

Data Security

・Intelligent data classification leveraging

Azure Information Protection (AIP) integrated labels

・Context-aware access control with

granular permissions management

・Defense-in-depth strategy with

multi-layered encryption protocols

・Comprehensive protection against data breaches

・Enhanced regulatory compliance assurance

・Optimized security operations efficiency

For comprehensive details about these implementations, please refer to our Cybersecurity Management Report.

5. Implementation Strategy and Future Outlook

At NEC Group, we're executing our zero trust strategy through a globally integrated, user-centric approach. This enables consistent security controls and standardized management across our worldwide operations. Looking ahead, we're focusing on three key areas for continued security enhancement:

-

1. Advanced AI/Machine Learning Integration

・Enhanced threat detection through behavioral analytics and pattern recognition

・Expanded scope of automated incident response capabilities

・Development of predictive security measures based on threat intelligence

-

2. Comprehensive Automation Strategy

・Implementation of advanced Security Orchestration and Automated Response (SOAR) capabilities

・Automated policy enforcement with continuous compliance validation

・Intelligent automation for enhanced operational efficiency

-

3. Ecosystem Enhancement

・Continuous monitoring and assessment of supply chain security

・Extended security collaboration with standardized partner protocols

・Proactive contribution to industry security standards development

Conclusion

The journey to zero trust security represents more than a technological shift—it's a fundamental transformation in how organizations approach security. Our commitment to creating security measures that are "user-friendly yet stringent against attackers" reflects our dedication to enabling sustainable digital transformation.

Security is an ongoing journey that demands constant vigilance and adaptation. We remain committed to continuous innovation and improvement, strengthening our security posture to address evolving cyber threats effectively.