Japan

サイト内の現在位置を表示しています。

UNIVERGE IXシリーズ 技術情報

設定事例

設定事例 Google CloudとのVPN接続

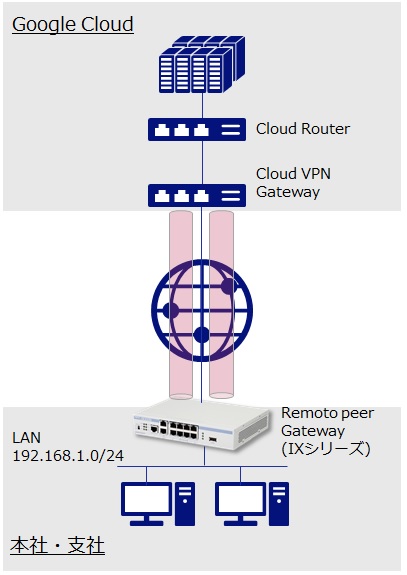

「UNIVERGE IXシリーズ」を使用して、Google CloudとIPsec-VPNで接続する際の設定例を紹介します。

本設定例は、Google Cloud が推奨する「高可用性(HA)VPN接続」で接続する方法をご紹介し、ルーターの設定は「IPsec IKEv1」および「IPsec IKEv2」の両方を掲載します。

- ※本ページの設定例は、全て当社で接続を確認しておりますが、必ずしも接続性を保証するものではありません。また、Google Cloud に関する情報および設定方法については、Google Cloud のドキュメント をご参照ください。

- ※

Google Cloudサービスをご利用になる際は、必ず本サービスの利用規約を確認し、利用規約に則った運用を行ってください。また、当社はGoogle Cloudサービスに関連して発生した如何なる障害に対して、一切の責任を負わないものとします。

- ※Google、および、Google Cloudは、Google LLCの登録商標、もしくは商標です。

接続構成

この設定ガイドでは、「IX2235」のGE0ポートをWAN側インタフェース、GE2(SW-HUB)ポートをLAN側インタフェースとして使用します。また、WAN回線との接続にはPPPoEを使用しています。

なお、「IX2235」以外の機種(「IX2107」など)をご利用の場合でも、本例と同様の設定で接続を行うことができます。

Google Cloudの設定

- 1.Google Cloudにログインします。

- 2.検索窓から「VPN」を検索します。

- 3.VPN設定ページの「VPN設定ウィザード」を選択します。

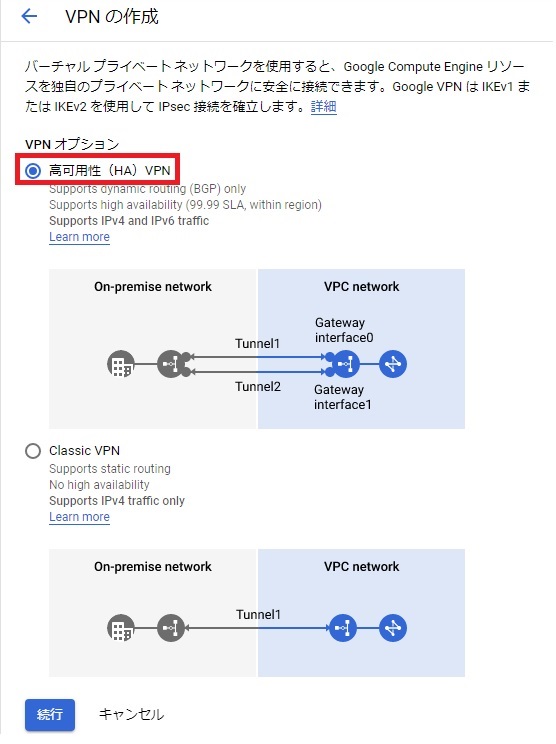

- 4.VPNオプションは「高可用性(HA)VPN」を選択します。

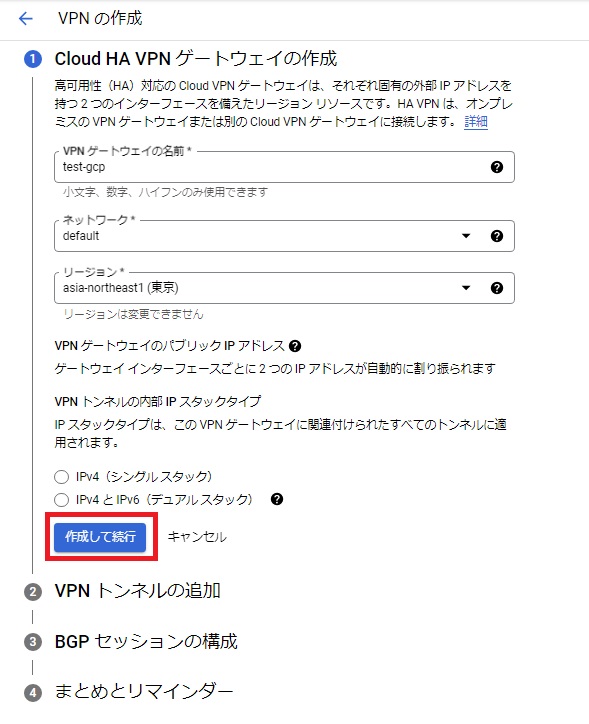

- 5.Cloud HA VPNゲートウェイに関する設定をして、「作成して続行」をクリックします。

【設定項目補足】

VPNゲートウェイ名前:任意の名前を設定

ネットワーク:VPNが接続するVPCを選択

リージョン:ネットワークを構成するリージョンを選択

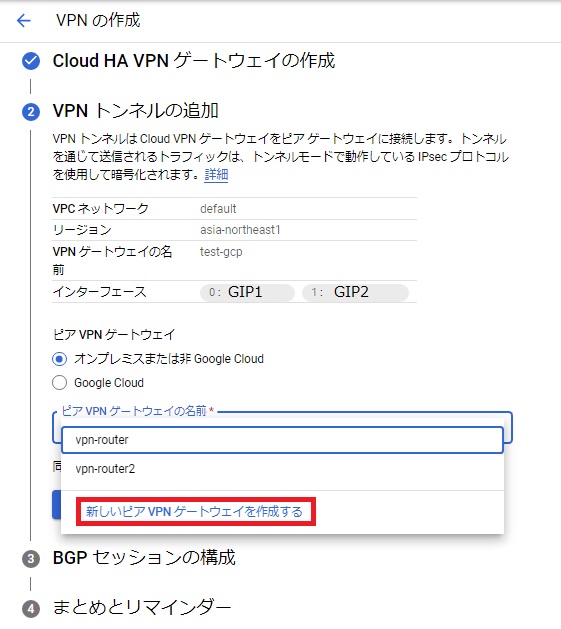

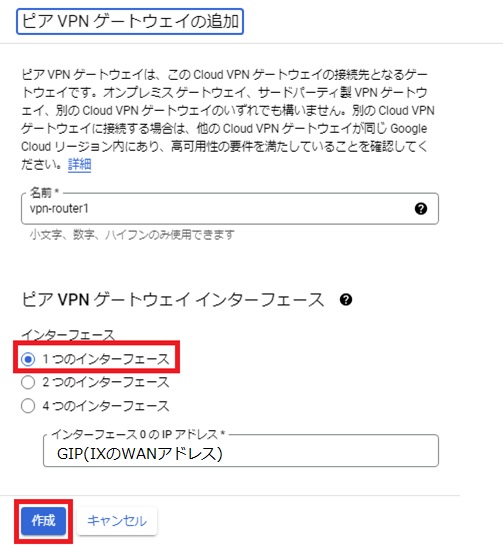

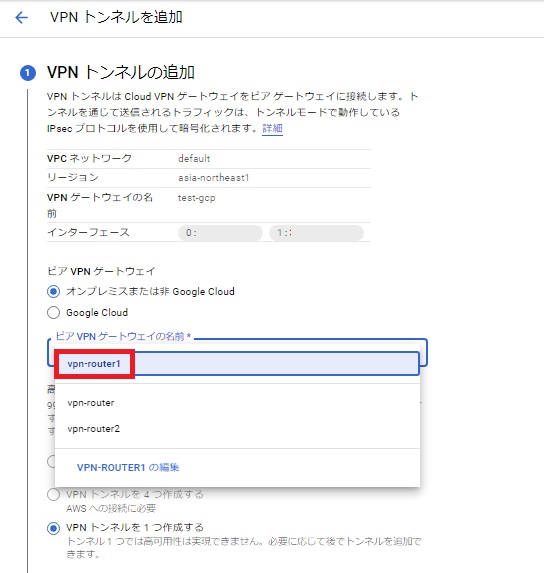

- 6.ピア VPN ゲートウェイの名前で「新しいピア VPN ゲートウェイを作成する」をクリックします。

- 7.

ピア VPN ゲートウェイに関する設定をして、「作成」をクリックします。

【設定項目補足】

名前:任意の名前を設定

ピアVPNゲートウェイインタフェース:1つのインターフェースを選択

インタフェース0のIPアドレス:IXルータのWANアドレスとして使用するIPアドレス

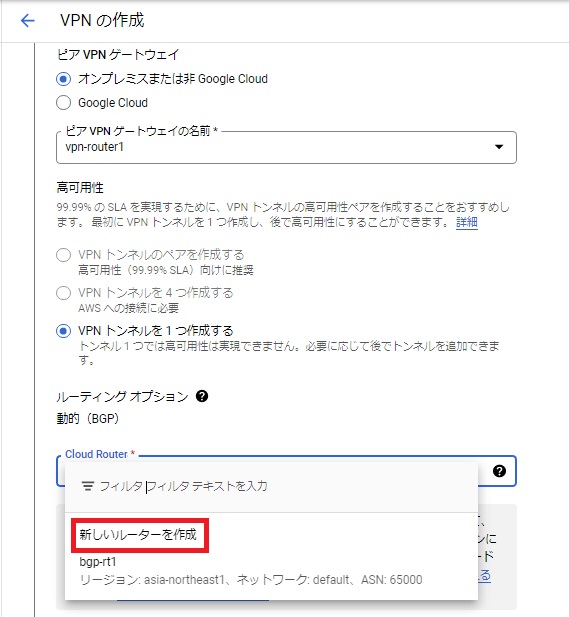

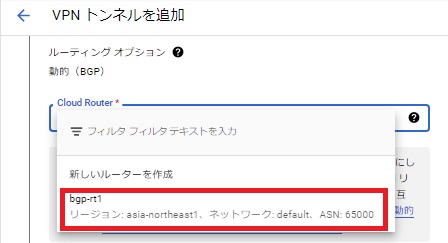

- 8.Cloud Routerで「新しいルーターを作成」をクリックします。

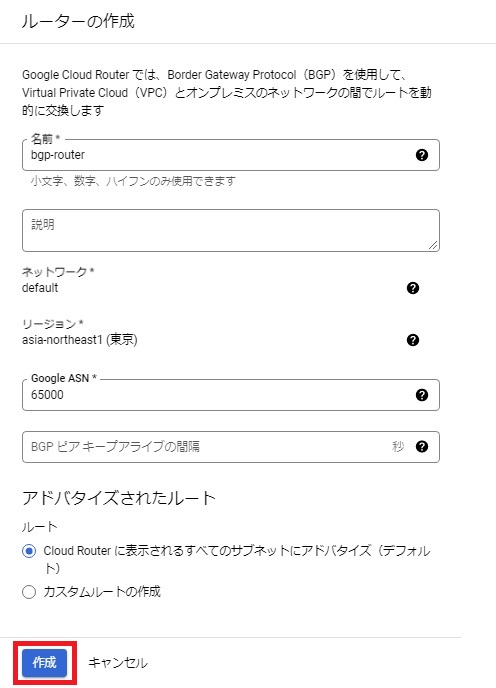

- 9.ルーターの作成に関する設定をして、「作成」をクリックします。

【設定項目補足】

名前:任意の名前を設定

Google ASN:Google cloud側(ルータ)の任意のプライベートAS番号を設定

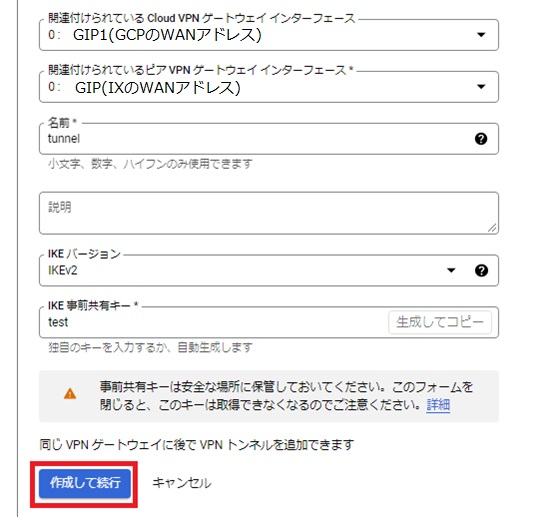

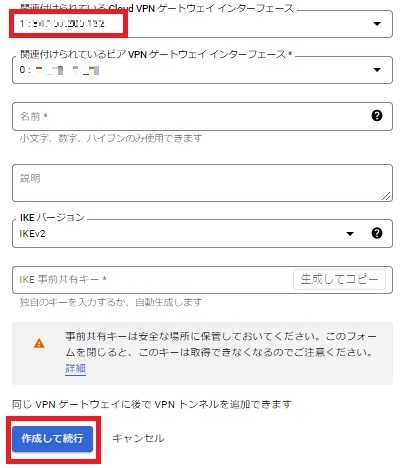

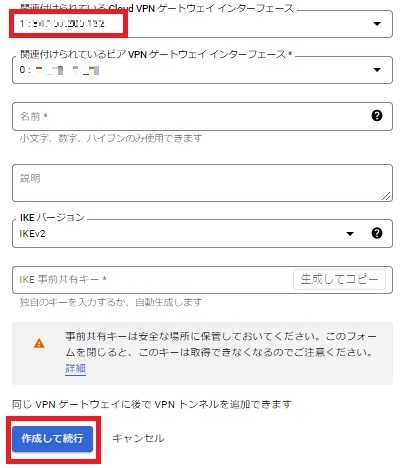

- 10.一番下までスクロール後、VPNトンネルに関する設定をして、「作成して続行」をクリックします。

【設定項目補足】

名前:任意の名前を設定

IKEバージョン:IKEv1またIKEv2から使用するバージョンを選択

IKE事前共有キー:任意の文字列(IXルータの事前共有鍵と合わせること)

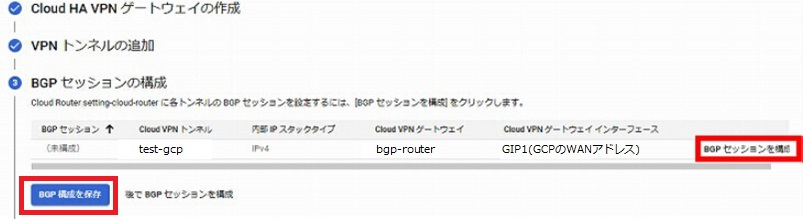

- 11.「BGPセッションを構成」をクリックします。

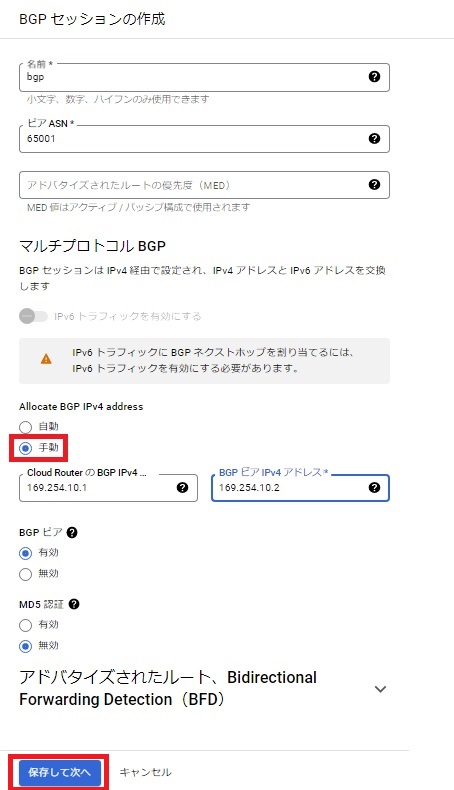

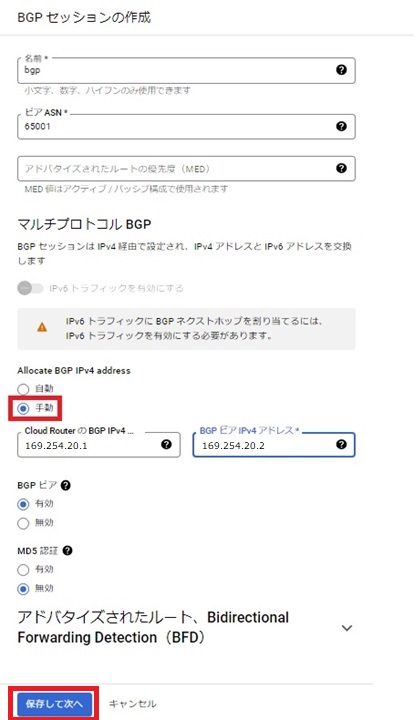

- 12.

BGP セッションの作成に関する設定をして、「保存して次へ」をクリックします。

【設定項目補足】

名前:任意の名前を設定

ピアASN:GCP側とは異なる、任意のAS番号

Allocate BGP IPv4 address:手動

Cloud Router の BGP IPv4 アドレス:169.254.10.1

BGP ピア IPv4 アドレス:169.254.10.2 - 13.

「BGP 構成を保存」をクリックし、その後「OK」を押して完了です。

- 14.

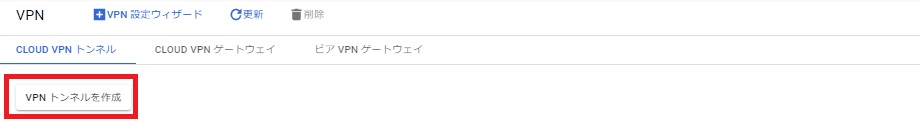

2本目のトンネルの作成を作成します。「VPNトンネル作成」をクリックします。

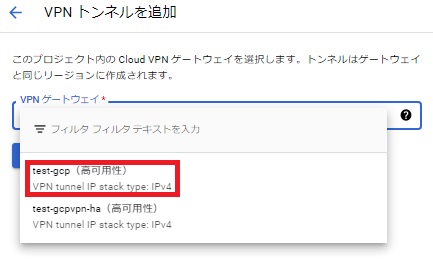

- 15.手順5 で作成した、VPN ゲートウェイを選択して、「続行」をクリックします。

- 16.手順7 で作成した、ピア VPN ゲートウェイを選択します。

- 17.手順9 で作成した、Cloud Routerを選択します。

- 18.一番下までスクロール後、VPNトンネルに関する設定をして、「作成して続行」をクリックします。

【設定項目補足】

関連付けられている Cloud VPN ゲートウェイ インターフェース:1(IPアドレス、0から変更)

名前:任意の名前を設定

IKEバージョン:IKEv1またIKEv2から使用するバージョンを選択

IKE事前共有キー:任意の文字列(IXルータの事前共有鍵と合わせること)

- 19.「BGP セッションを構成」をクリックします。

- 20.BGPセッションに関する設定をして、「保存して次へ」をクリックします。

【設定項目補足】

名前:任意の名前を設定

ピアASN:GCP側とは異なる、任意のAS番号

Allocate BGP IPv4 address:手動

Cloud Router の BGP IPv4 アドレス:169.254.20.1

BGP ピア IPv4 アドレス:169.254.20.2

- 21.「BGP 構成を保存」をクリックし、その後「OK」を押して完了です。

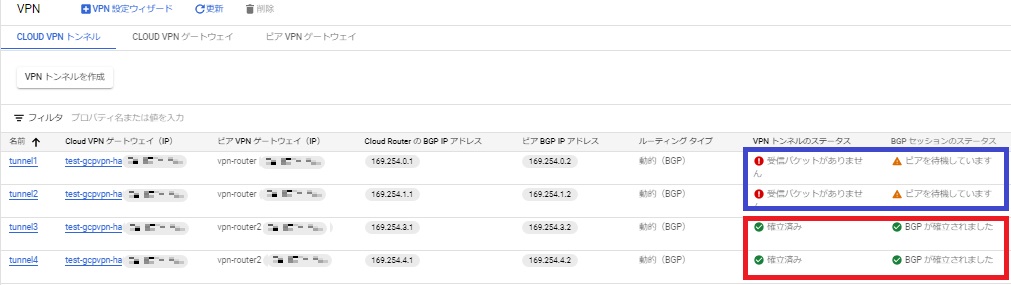

- 22.設定完了後、トンネルの作成をご確認下さい。

既にルータの設定を行っている場合は、赤枠の状態になり、

まだ設定していないもしくは設定が誤っている場合は、

青枠の状態になります。

IXルータの設定(IKEv1)

Google Cloudと接続する例を記載します。

※IPsec(IKEv1)利用時の設定例になります。IPsec(IKEv2)で設定される場合は、IKEv2の設定をご確認下さい。

※「interface GigaEthernet2.0」がない機種は、「interface GigaEthernet2.0」の設定を「interface GigaEthernet1.0」に置き換えてご利用ください。

ip ufs-cache enable

ip route default GigaEthernet0.1

ip access-list sec-list permit ip src any dest any

!

ike nat-traversal

!

ike proposal ike-prop encryption aes hash sha group 1024-bit

!

ike policy ike-policy1 peer [GIP1(GCPのWANアドレス)] key [事前共有鍵(手順10で設定)] ike-prop ※1 ※2

ike keepalive ike-policy1 10 3

!

ike policy ike-policy2 peer [GIP2(GCPのWANアドレス)] key [事前共有鍵(手順18で設定)] ike-prop ※1 ※2

ike keepalive ike-policy2 10 3

!

ipsec autokey-proposal ipsec-prop esp-aes esp-sha lifetime time 3600

!

ipsec autokey-map ipsec-map1 sec-list peer [GIP1(GCPのWANアドレス)] ipsec-prop pfs 1024-bit ※1

!

ipsec autokey-map ipsec-map2 sec-list peer [GIP2(GCPのWANアドレス)] ipsec-prop pfs 1024-bit ※1

!

ppp profile internet

authentication myname [プロバイダ接続用ユーザID]

authentication password [プロバイダ接続用ユーザID] [プロバイダ接続用パスワード]

!

router bgp [ピアASN(手順12で設定)]

neighbor 169.254.10.1 remote-as [Google ASN(手順9で設定)]

neighbor 169.254.10.1 timers 10 30

neighbor 169.254.20.1 remote-as [Google ASN(手順9で設定)]

neighbor 169.254.20.1 timers 10 30

address-family ipv4 unicast

network 192.168.1.0/24

!

interface GigaEthernet2.0

ip address 192.168.1.254/24

no shutdown

!

interface GigaEthernet0.1

ppp binding pppoe

auto-connect

ppp binding internet

ip address ipcp(※3)

ip napt enable

ip napt static GigaEthernet0.1 udp 500

ip napt static GigaEthernet0.1 udp 4500

ip napt static GigaEthernet0.1 50

no shutdown

!

interface Tunnel10.0

description == Tunnel #1 ==

tunnel mode ipsec

ip address 169.254.10.2/30

ip tcp adjust-mss auto

ipsec policy tunnel ipsec-map1 df-bit ignore pre-fragment out

shutdown

!

interface Tunnel11.0

description == Tunnel #2 ==

tunnel mode ipsec

ip address 169.254.20.2/30

ip tcp adjust-mss auto

ipsec policy tunnel ipsec-map2 df-bit ignore pre-fragment out

no shutdown

- ※1

手順5で作成されたGoogleのVPNゲートウェイのインタフェースアドレス(0,1)をそれぞれ設定します。

- ※2

手順10と手順18で設定した事前共有鍵を設定します。

設定例の値を使用せず、設定を変更することを推奨致します。 - ※3

WAN側インタフェースには固定のグローバルIPアドレスをご利用ください。

IXルータの設定(IKEv2)

Google Cloudと接続する例を記載します。

※IPsec(IKEv2)利用時の設定例になります。IPsec(IKEv1)で設定される場合は、IKEv1の設定をご確認下さい。

※「interface GigaEthernet2.0」がない機種は、「interface GigaEthernet2.0」の設定を「interface GigaEthernet1.0」に置き換えてご利用ください。

ip ufs-cache enable

ip route default GigaEthernet0.1

ip access-list sec-list permit ip src any dest any

!

ikev2 authentication psk id ipv4 [GIP1(GCPのWANアドレス)] key char [事前共有鍵(手順10で設定)] ※1 ※2

ikev2 authentication psk id ipv4 [GIP2(GCPのWANアドレス)] key char [事前共有鍵(手順18で設定)] ※1 ※2

!

ppp profile internet

authentication myname [プロバイダ接続用ユーザID]

authentication password [プロバイダ接続用ユーザID] [プロバイダ接続用パスワード]

!

router bgp [ピアASN(手順12で設定)]

neighbor 169.254.10.1 remote-as [Google ASN(手順9で設定)]

neighbor 169.254.10.1 timers 10 30

neighbor 169.254.20.1 remote-as [Google ASN(手順9で設定)]

neighbor 169.254.20.1 timers 10 30

address-family ipv4 unicast

network 192.168.1.0/24

!

ikev2 default-profile

child-pfs 1024-bit

dpd interval 10

local-authentication psk id ipv4 [IXルータのWANアドレス]

sa-proposal dh 1024-bit

source-address GigaEthernet0.1

!

interface GigaEthernet2.0

ip address 192.168.1.254/24

no shutdown

!

interface GigaEthernet0.1

ppp binding pppoe

auto-connect

ppp binding internet

ip address ipcp(※3)

ip napt enable

ip napt static GigaEthernet0.1 udp 500

ip napt static GigaEthernet0.1 udp 4500

ip napt static GigaEthernet0.1 50

no shutdown

!

interface Tunnel10.0

description == Tunnel #1 ==

tunnel mode ipsec-ikev2

ip address 169.254.10.2/30

ip tcp adjust-mss auto

ikev2 connect-type auto

ikev2 ipsec pre-fragment

ikev2 peer [GIP1(GCPのWANアドレス)] authentication psk id ipv4 [GIP1(GCPのWANアドレス)] ※1

no shutdown

!

interface Tunnel11.0

description == Tunnel #2 ==

tunnel mode ipsec-ikev2

ip address 169.254.20.2/30

ip tcp adjust-mss auto

ikev2 connect-type auto

ikev2 ipsec pre-fragment

ikev2 peer [GIP2(GCPのWANアドレス)] authentication psk id ipv4 [GIP2(GCPのWANアドレス)] ※1

no shutdown

- ※1

手順5で作成されたGoogleのVPNゲートウェイのインタフェースアドレス(0,1)をそれぞれ設定します。

- ※2

手順10と手順18で設定した事前共有鍵を設定します。

設定例の値を使用せず、設定を変更することを推奨致します。 - ※3

WAN側インタフェースには固定のグローバルIPアドレスをご利用ください。