Japan

サイト内の現在位置

インシデント発生時のフォレンジック効率化とAnsible Playbookによる効率的な堅牢化~サイバーセキュリティシンポジウム道後2023~

NECセキュリティブログ2023年7月28日

NECサイバーセキュリティ戦略統括部セキュリティ技術センターの松本(隆)、U松(ハンドルネーム)、木津です。6/29(木)~6/30(金)に開催されたサイバーセキュリティシンポジウム道後2023(以下、SEC道後2023)に協賛企業として参加しました。私たちが現地展示で紹介したフォレンジックの効率化や堅牢化に関する取り組みについて、本ブログでもご紹介します。

サイバーセキュリティシンポジウム道後2023について

SEC道後は、愛媛県松山市の道後温泉近隣で毎年開催されているシンポジウムです。全国からサイバーセキュリティの専門家が集まり、最新情報の共有や意見交換を行うことで、サイバーセキュリティ人材の育成や地域のセキュリティに対する意識醸成をはかることを目的としています。今年は、四国を中心とした「地域SECUNITY(セキュリティコミュニティ)の力でサイバー攻撃と戦う」をテーマにさまざまな議論が行われました。

現地展示で紹介した取り組み

日頃業務として取り組んでいる次の2つのテーマについて展示しました。

それぞれについて以降説明します。

1. インシデント発生時のフォレンジックの効率化に関する取り組み

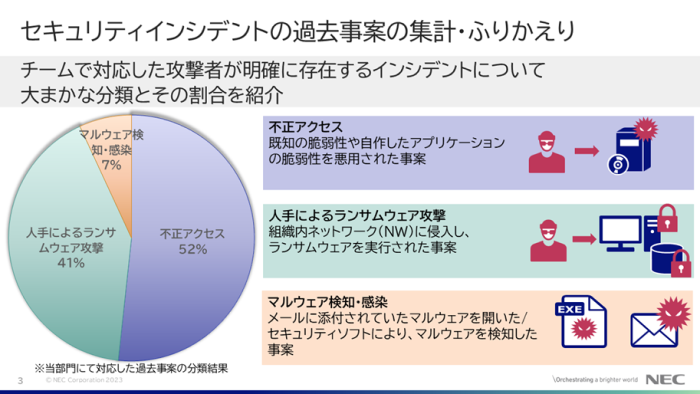

セキュリティ技術センターでは、さまざまなセキュリティインシデントの対応を行ってきました。これまでに確認した中で、明確に攻撃者が存在するインシデントは、「不正アクセス」、「人手によるランサムウェア攻撃」、「マルウェア検知・感染」の3つに分類されます。これらのインシデントの対応では、素早く攻撃者の侵入経路や影響範囲などを特定し、早急にビジネスの復旧および継続をさせることが求められます。このような背景から私たちは、初動対応としてファストフォレンジックを採用し、素早く原因を特定できるようにしており、日々効率化させるための取り組みを行っています。

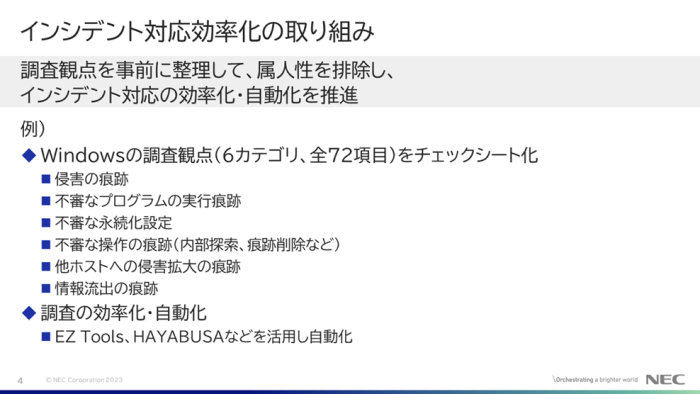

SEC道後2023では、このファストフォレンジックを実施する上で、より効率的にログを収集・分析するためのテクニックや便利なツールについて紹介しました。具体的には、WindowsやLinuxの調査観点を事前に整理したチェックシートを作成することで、属人性を排除した分析や作業分担が容易に行えるよう工夫しています。また、EZ ToolsやHAYABUSAなどのログ分析のツールを活用することで、より素早く分析が行えるようにしています。これらの詳細については、展示資料を参照ください。

実際に展示ブースに立ち寄られた方からは、「インシデント対応の話を聞ける機会は少ないので参考になりました」や「実際にインシデント対応を行えるメンバーが少ないので、こういった日々の効率化の取り組みは重要だと感じました」などのコメントを頂きました。また、中には「常にサーバ等のログを自動で集約し、いつでも分析できるような構築・運用をしている」という方もいらっしゃいました。このような運用も含めて見直すことも重要な課題の一つだと改めて感じました。

2. Ansible Playbookによる効率的な堅牢化

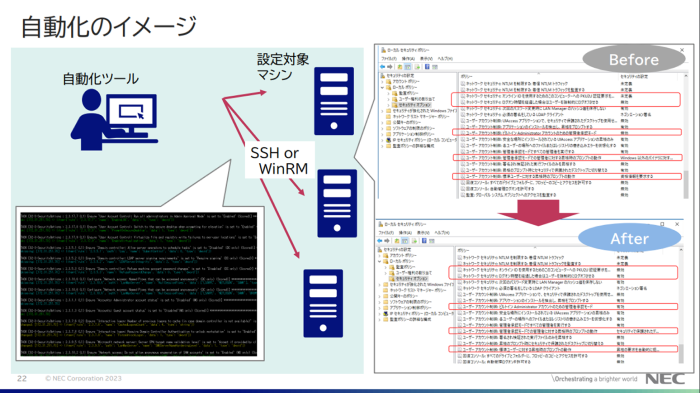

セキュリティ技術センターでは「要塞化ツール」を開発し、社内に展開しています。要塞化ツールとは、堅牢化のベストプラクティスであるCIS Benchmarksの推奨設定をAnsibleにより自動化するツールです。コマンド一つで200以上あるCIS Benchmarksの推奨設定が自動的に実施されるため、大幅な工数削減や属人化の解消などにつながります。詳細については、展示資料を参照ください。

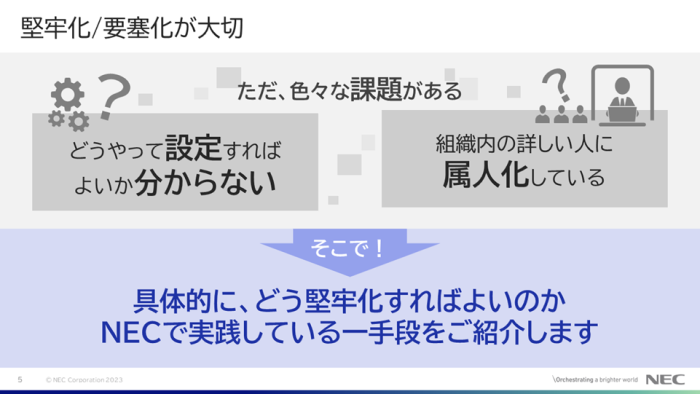

SEC道後2023では、この要塞化ツールにより従来の堅牢化の課題であった「どのように設定をすればよいか分からない」、「属人化している」等の課題を解決し、効率的な堅牢化を実現したことを紹介しました。またツールの概要だけでなく、Ansibleを採用するに至った経緯や要塞化ツールの構成など、詳細についても説明しました。

展示ブースに立ち寄られた方からは「堅牢化の一つの方法として参考になった」という感想に加えて、「用意している要塞化ツールの種類は?」や「要塞化ツールで設定する値を変更する方法」など具体的な質問もいただきました。特に設定する値の変更については同様の質問を多くいただきました。堅牢化において、例えばパスワードポリシーなど、組織やプロジェクトによって設定すべき値が変わるものは多く、自動化における一つの課題となっています。要塞化ツールは設定する値を変えられるように作られていますが、「利用者にとって変更しやすいか」や「設定に関するアドバイス」など、改善の余地はあるため、今後も検討を続ける必要があると改めて感じました。

まとめ

本ブログでは、SEC道後2023で実際に展示していた「インシデント発生時のフォレンジックの効率化に関する取り組み」と「Ansible Playbookによる効率的な堅牢化」の2つのテーマについてご紹介しました。今回ご紹介した内容が皆様の環境の堅牢化やフォレンジックの効率化に少しでもお役に立てば幸いです。

参考資料

関連記事

執筆者プロフィール

松本 隆志(まつもと たかし)

セキュリティ技術センター リスクハンティング・アナリシスグループ

マルウェア解析や攻撃者の行動分析などの業務を経て、現在はペネトレーションテスト、脆弱性診断などに従事。

これまでに Botconf や JSAC で講演。

趣味は、CTFとコーヒーを飲むこと。

執筆者の他の記事を読む

執筆者プロフィール

U松(ゆーまつ)※ハンドルネーム

セキュリティ技術センター 実装技術レギュレーショングループ

NECグループのセキュア開発・運用を推進。主にOS・ミドルウェアの要塞化ツールの開発、脆弱性診断ツールの評価、セキュリティ関連ドキュメントの作成を担当。

「Hardening 2022 DECADE」グランプリ。

情報処理安全確保支援士(RISS)、CISSP Associate 保持。

執筆者の他の記事を読む

執筆者プロフィール

木津 由也(きづ よしや)

セキュリティ技術センター リスクハンティングチーム

主にネットワークセキュリティ製品・サービスの開発に従事してきたが、最近はCTFに取り組んできた経験を活かし、ペネトレーションテスト、脆弱性診断などの領域にも仕事の範囲を拡大中。

2013年にnoraneco という社会人CTF チームを立ち上げ、現在は主にPwn/Reversing 問を担当。

SANS - Cyber Defense NetWars 2019.10 1位(Team)

SECCON 2019 国際決勝5位

Hack The Box - Omniscient

執筆者の他の記事を読む

アクセスランキング

インシデント発生時のフォレンジックの効率化に関する取り組み

インシデント発生時のフォレンジックの効率化に関する取り組み サイバーセキュリティシンポジウム道後2023

サイバーセキュリティシンポジウム道後2023