Japan

サイト内の現在位置を表示しています。

サイバー攻撃は入口対策だけでは不十分?社内ネットワークの異変を検知するには?

NetvisorPro VとNetwork Flow Analyzerのブログ vol.6【PR】NetvisorPro VやNetwork Flow Analyzerの

導入や設計、運用に不安はありませんか?

NetvisorPro VとNetwork Flow Analyzerの保守・開発を担当する専門チームが、きめ細かい技術支援サービスを提供します。「初めて使うので心配」「設計に自信がない」「現在の使い方が正しいか確認したい」「初期構築だけお願いしたい」といったさまざまなお悩みにお答えします。詳細については資料をご覧ください。

※ リンク先を参照するには会員登録が必要です

こんにちは。NetvisorPro VとNetwork Flow Analyzerのブログ担当です。

第6回のブログは、「サイバー攻撃は入口対策だけでは不十分?社内ネットワークの異変を検知するには?」です。

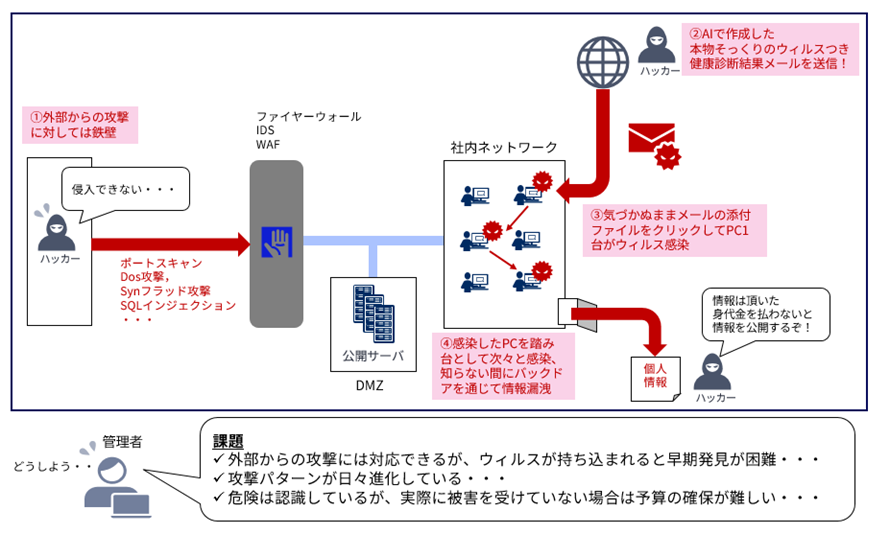

近年、サイバー攻撃はますます巧妙化し、その脅威は企業の規模や業種を問わず身近な存在となっています。ファイアウォールやIDS、WAFといった入口対策を導入していても、「社内に侵入された後」の攻撃には気づきにくいという課題があります。

本ブログでは、こうした「見えない脅威」をNetwork Flow Analyzerで可視化し、早期に検知するユースケースをご紹介します。

リモートワークの普及やクラウドサービスの利用拡大に伴い、従来の「入口対策」だけでは防ぎきれない社内ネットワークへの脅威が増大、以下のような課題が出てきています

- ネットワークの「入口」と見なされる領域自体が広がり、その定義が難しくなってきている。

- WAF(Web Application Firewall)やIDS(Intrusion Detection System)といった従来の「入口対策」のセキュリティ機器をどこに、どれだけ配置するのが適切かの判断が困難になっている

- すべての箇所に高価な専用セキュリティ機器を導入するには費用が膨大になるため、守りの手薄な部分が生じやすくなっている

「外部からの攻撃はWAFやIDSで守っているから安心」と考えている方もいらっしゃるかもしれません。 しかし、メール攻撃などで一般社員のPC1台に侵入し、従業員が意図せず持ち込んでしまったウイルスによる社内ネットワーク内での攻撃に対しては、上記の課題もあいまって発見が困難になることがあります。 例えば、感染したPCを拠点(踏み台)にして、社内サーバーや他の社員のPCへ移動するといったケースです。

それでは、Network Flow Analyzerを使って上記課題を解決するユースケースをご紹介します!

ユースケースの背景

以下の状況を前提としています。

- 従業員が不審なメールに添付されたファイルを開封してしまい、気づかないうちにウイルスに感染。

- 感染したPCはバックドアを作成し、社内ネットワーク内で他のPCへのポートスキャンを開始。

- 従来のWAFやIDSは社内ネットワークの入口を守るためのものであり、内部で発生するこのような不審な挙動は検知できていない。

- Network Flow Analyzerは導入済み。

問題解決のながれ

このような見えにくい社内ネットワークでのサイバー攻撃に対し、Network Flow Analyzerがどのように役立つかを見ていきましょう。

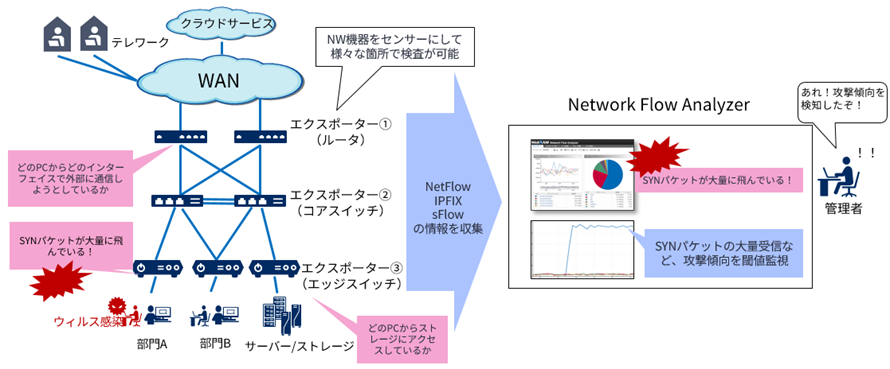

1. 既存のネットワーク機器をセンサーとして活用し、不審なトラフィックを検知

Network Flow Analyzerは、既存のルーターやスイッチを「エクスポーター(センサー)」として活用します。これにより、社内ネットワークの様々な箇所でトラフィックの監視が可能になります。

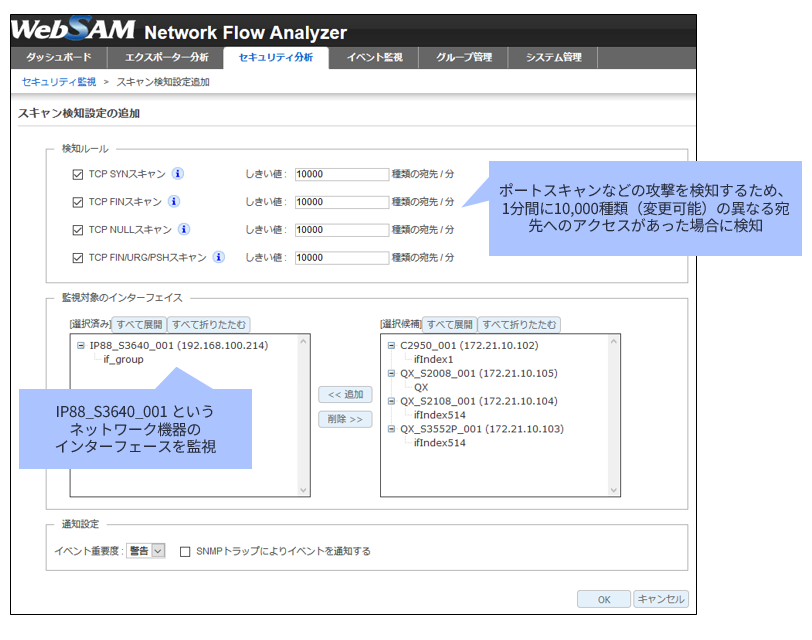

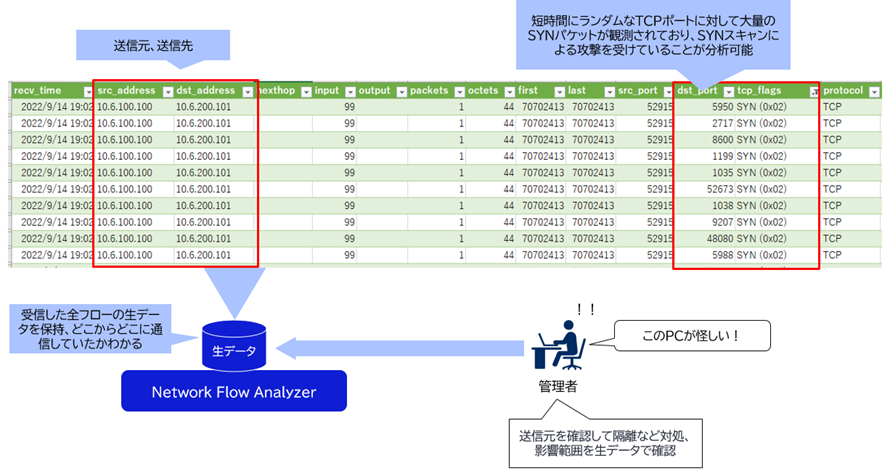

Network Flow Analyzerのセキュリティ分析機能(Security Monitoringライセンスが必要です)は、フロー情報(TCPフラグ値など)を分析し、DoS/DDoS攻撃やスキャン攻撃の可能性を検知・判断します。例えば、短時間に同一送信元IPアドレスから多数のSYNパケットを観測した場合、SYNスキャンによる攻撃の兆候があると判断します。

セキュリティ監視の設定画面

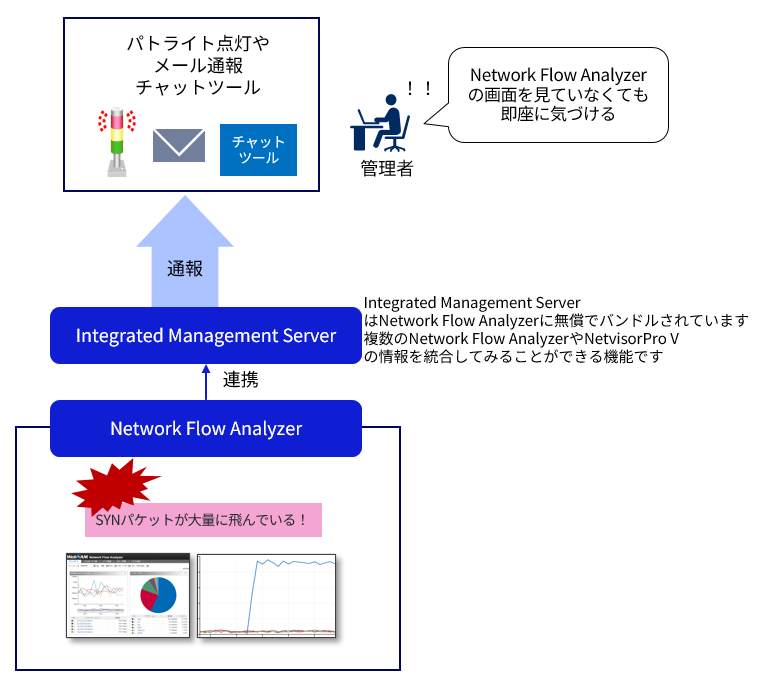

2. 管理者へ速やかに通報

Network Flow Analyzerがセキュリティ上の脅威を検知すると、管理者へメールで通知したり、パトライトを点灯させたりといったアクションを実行できます。これにより、管理者は社内ネットワークで発生している異変に早期に気づくことができます。アクションはコマンド実行が可能ですのでcurlコマンドを使ってTeamsやSlackといったチャットツールへも通報できます。

3. 攻撃元を特定し、影響範囲を把握

Network Flow Analyzerの情報により、攻撃の送信元IPアドレスを特定でき、その通知を受けた管理者は、感染したPCをネットワークから隔離するなどの対処作業を進めることができます。

さらに、本製品は受信した全フローの生データ(CSV形式)を保持しており、「いつ、どこからどこへ、何の通信があったか」という詳細な通信履歴を記録しています。このデータは以下のような場面で威力を発揮します。

- インシデント発生時の詳細な原因調査

- 影響範囲の正確な特定

- 証拠保全(ネットワークフォレンジック※)

※ネットワークフォレンジックとはセキュリティインシデント発生時に分析ができるように、いつどのような通信が流れていたのかを記録、分析、保持しておく対策です

これらの情報により、被害の全体像を把握し、再発防止策を講じることができます。

記録される情報は通信のサマリー形式のため、パケットキャプチャのようにデータ部分の詳細分析まではできませんが、その代わり記録データサイズはパケットキャプチャの約1/500と小さく、長期間のデータ保存が可能です。ストレージコストを抑えながら、セキュリティ対策に必要な情報をしっかり保存できる点が強みです。

Network Flow Analyzerの特長

Network Flow Analyzerは、社内ネットワークのセキュリティ強化や監視において、以下の特長をもっています。

1. 既存資産(ネットワーク機器)を活かした導入の容易さとコスト効率

高価な専用セキュリティ機器をネットワークの全箇所に導入する代わりに、既存のルーターやスイッチをセンサーとして活用できるため、導入が容易でコストを抑えながら社内ネットワークを監視できます。

2. 完全なセキュリティを保証するものではないが、多層防御の1つとなる

Network Flow Analyzerは、トラフィック監視によるシンプルな監視機能を提供します。他のセキュリティ製品と併用することで効果的な多層防御を実現し、既存のセキュリティ対策ソリューションでは対応しきれないすきまを埋める役割を果たします。

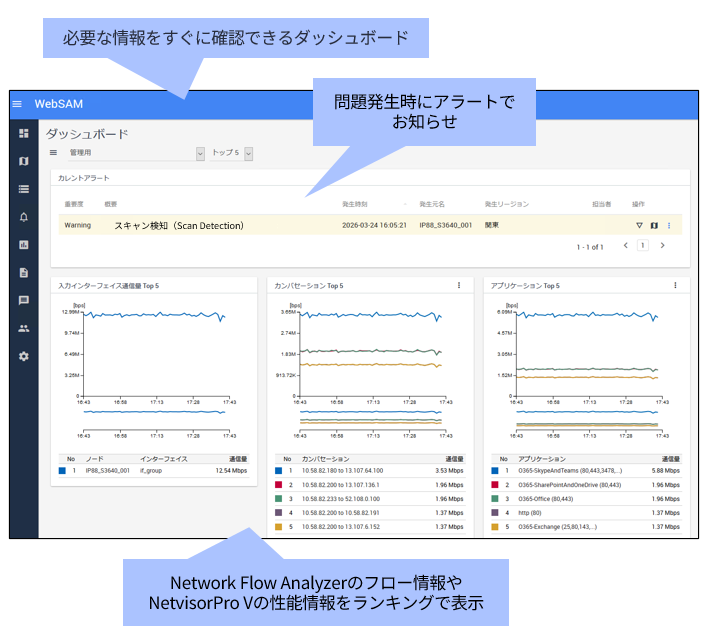

3. NetvisorPro Vとの連携によるネットワーク機器の統合監視

ネットワークの監視・保守を担うNetvisorPro Vと連携することで、障害監視とフロー分析をシームレスに連携させ、異常検知から、初動対応までを効率化します。

下図はIntegrated Management Server(無償)でNetwork Flow Analyzerの情報とNetvisorPro Vの情報を1つの画面で監視している図です。

Network Flow AnalyzerとNetvisorPro V はマルチベンダー環境に対応しており、NECのIXやQXシリーズ、Cisco Systems、ALAXALA Networksなど、ベンダーや機種を限定しません。

おわりに

サイバー攻撃が高度化し、内部からの脅威が無視できない現代において、社内ネットワークの「見えない」異変に早期に気づくことは、ビジネスへの影響を最小限に抑える上で重要です。

Network Flow Analyzerは、既存のネットワーク資産を有効活用し、社内ネットワークの不審なトラフィックを検知・分析・記録することで、セキュリティインシデント発生時の迅速な対応と原因究明をサポートします。ぜひ、ご検討ください。

NetvisorPro V、Network Flow Analyzer の60日間無償の試用版や、マニュアル、詳細な説明、デモなどをご希望の場合には弊社営業までお問合せください。

https://jpn.nec.com/websam/contact.html

⇒ご購入前のお問い合わせ

[参考情報]

https://jpn.nec.com/websam/netvisorprov/download.html

⇒WebSAM NetvisorPro V ご紹介資料

https://jpn.nec.com/websam/networkflowanalyzer/download.html

⇒WebSAM Network Flow Analyzer ご紹介資料

⇒WebSAM Network Flow Analyzerドキュメント一覧(NECサポートポータル)

⇒WebSAM Integrated Management Server ドキュメント一覧 (NECサポートポータル)

本ブログは皆様から頂いた様々なお問合せを参考にして更新しております。今後も皆様のお役に立つ情報を発信しますのでNetvisorPro VとNetwork Flow Analyzerのブログをよろしくお願いいたします。