Japan

サイト内の現在位置

サイバーセキュリティチェックリストの最適化

NECセキュリティブログ2026年4月10日

サイバーセキュリティチェックリスト(*1)は、セキュリティ対策の抜け漏れを防ぎ、一定の水準でセキュリティを確保するために広く活用されています。本ブログでは、NECにおけるチェックリストの設計と運用の考え方に触れながら、どのような観点でチェックリストを継続的に設計・運用していくべきかを考えてみます。

- (*1)本ブログでは、厚生労働省で展開されている「医療機関等におけるサイバーセキュリティ対策チェックリスト」

[1]のようなセキュリティ対策として必要な事項をまとめた各種チェックリストを総称して「サイバーセキュリティチェックリスト」と記載します。

[1]のようなセキュリティ対策として必要な事項をまとめた各種チェックリストを総称して「サイバーセキュリティチェックリスト」と記載します。

目次

サイバーセキュリティチェックリストの機能性を維持するには

サイバーセキュリティチェックリストは、多くの組織で整備されています。企業内でセキュリティ対策を一定の水準に保つために業種横断的かつ多様な製品・システム・サービスに適用可能なチェックリストを整備しようとすると、チェック項目として確認すべき対象範囲や責任範囲が自然と広くなります。また参照先のガイドライン更新や開発現場等からの要求に応じたチェック項目の増加、それに伴ってチェック観点が曖昧になりやすい状態となる可能性があります。その結果、チェックリストを埋めることが目的となってしまい、本来の目的に対して十分に機能しなくなることで形骸化するケースも少なくありません。

特にSaaSのようなクラウドサービス、ソフトウェア製品、IoT機器など多様な提供形態が混在する環境では、どのチェック項目をどこまで適用すべきか、また誰の責任範囲なのかが不明確になりやすく、チェックリストの実効性が低下しやすくなります。

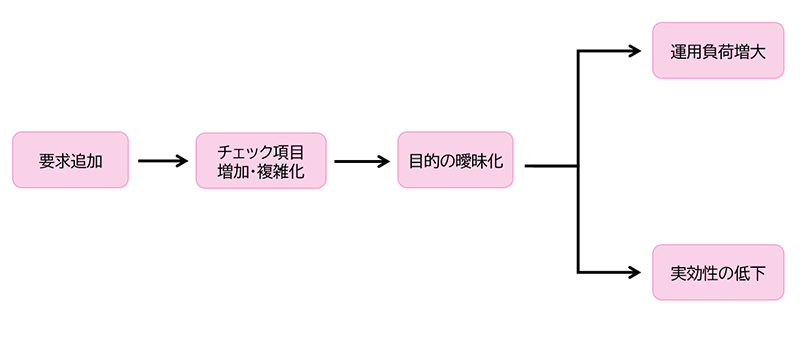

例えば図1のようにセキュリティ対策の要求が追加されるたびにチェック項目が追加されたチェックリストを使用すると、かえって複雑さが増し、現場での運用負荷が高くなる可能性があります。そのためチェックリストを見直す際には、単純なチェック項目数の増減だけではなく、何を目的に、誰の責任範囲を、どの粒度で確認するのかという全体の設計そのものを見直すことが重要です。

NECにおけるサイバーセキュリティチェックリストの設計と運用

NECとして提案・実装プロセスにおいて考慮すべき考慮すべきセキュリティ要件のベースラインとして定められているサイバーセキュリティ実施基準に基づき、お客様向けのシステム開発プロジェクト等においてサイバーセキュリティチェックリストの適用を必須としています。開発プロジェクトごとのリスク特性に応じてIT/OTの分類やCIA(機密性・完全性・可用性)のレベル判定を行い、システム環境に応じたチェック項目を抽出することで、過不足のない評価を行う仕組みによりチェック項目が多い場合でも確認する負荷を一定程度抑えるための工夫をしています。

一方で、NECの中で用いられるチェックリストは単一のものだけではなく、調達用チェックリストや医療分野などの業界特化チェックリスト、さらに製品・サービス認証制度(NEC独自の制度 *2)におけるチェックリストなど、目的に応じて複数のチェックリストを活用しています。例えば、調達用のチェックリストでは、調達・委託先管理の要求事項が記されているNIST SP 800-171 [3]をベースに外部ベンダに要求するセキュリティ対策の観点が考慮されており、約100項目のチェックリストとなっています。

[3]をベースに外部ベンダに要求するセキュリティ対策の観点が考慮されており、約100項目のチェックリストとなっています。

- (*2)外部ベンダ製品やサービスについて、一定のセキュリティ対策やそれを継続的に実施・維持する体制やプロセスを備えているかを確認するための仕組み

このように複数のチェックリストが併存する環境では、顧客案件向けのチェックリストに加えて他のチェックリストを参照する必要がある場合も想定されますが、複数のチェックリストが提供されていると、類似するチェック項目が発生することがあります。同じようなチェック項目の観点が重複しやすいことから逆に目的の違いが見えにくい状態になりがちです。その結果としてチェック項目が増えすぎる、観点が十分に具体化されない、何のための確認なのかがわかりにくくなるといった課題が生じます。したがってチェックリストを整備する際には、単に項目の重複を減らすのではなく、それぞれのチェックリストが何を目的としているのかを明確にすることが重要です。

例えば、製品・サービス認証制度でシステムに組み込む製品やサービスを採用する際に使用するチェックリストは、開発プロジェクトで利用する個別の製品やサービスの安全性そのものを保証することが目的ではありません。個別プロジェクトの安全性は、利用環境やネットワーク接続構成、運用条件などによって変わるため、認証制度だけで一律に保証することはできません。認証制度で確認すべきなのはベンダが自らの責任範囲において、セキュリティ対策を実施し、維持し、必要に応じて改善できる体制やプロセスを有しているかという点です。

もう少し具体的にいうと、脆弱性管理の体制があるか、インシデント発生時に対応できる体制が整備されているか、利用者に対して必要な情報を提供する方針が定められているかといった観点は、認証制度として確認する意味があります。一方で、特定の案件において個々の脅威に十分対処できているかどうかは、認証制度におけるチェックリストだけで判断できるものではなく、案件ごとの評価で確認すべき内容です。認証制度において確認する範囲と、案件ごとに確認する範囲を分けて考えることがチェックリスト設計の前提になります。

また、このような認証制度の目的に沿ってチェックリストを設計する場合、対象となる製品やサービスが多様であることから各チェック項目は意図的に一定の抽象度を持たせる必要があります。クラウドサービス、オンプレミス、組み込み機器、IoT機器では実装の形態が異なりますがそれでもベンダに求める責任には共通する部分があります。例えば、脆弱性を把握して放置しないこと、更新や設定の管理を継続できること、インシデント発生時に必要最低限の対応が可能であることなどは提供形態にかかわらず共通なことで重要です。

そのため、認証制度におけるチェック項目は、個別の製品機能や特定の技術の有無を細かく問うのではなく、対策や対応が実施されているか、またそれを支える仕組みが存在しているかを単純に「実施済み/未実施」で確認できるように設計しています。すなわちチェック項目そのものは汎用的に適用できるよう、ある程度抽象化しつつ必要に応じて判断基準や補足の中で具体性を補うという考え方です。このような設計にすることで、多様な対象に適用しやすくなるだけでなく、各チェックリストの目的に応じた確認がしやすくなります。

NECにおけるサイバーセキュリティチェックリストでは対象や用途の違いを踏まえながら、何を確認するためのチェックリストなのかを明確にし、それに応じたチェック項目の粒度や内容の設計を考慮しています。

チェックリスト最適化のための設計指針を考える

前述のような対象や用途の違いに対応するチェックリスト設計のために、いくつかの設計指針を明確にしておく必要があると考えています。

重要なことは対象に応じた個別のセキュリティ対策そのものではなく、それらの対策を継続的に実施できる仕組みも含めてチェックする必要があることです。チェックリストは特定の製品や対策を導入しているかどうかを確認するためのものではなく、必要な対策を継続的に運用し、改善していく体制やプロセスがあるかを確認する内容として設計するほうが長期的かつ有効に機能します。

次に、チェック項目はYes/Noで判断できる粒度に揃えることが重要です。抽象的すぎると評価によって解釈が分かれ、逆に具体的すぎると製品やサービス毎の差異を吸収するのが難しくなります。そのため実装方法までは言及せず、それでも実施有無を判断可能な粒度に整えることが有効です。

さらに、チェック項目自体は一定の抽象度を持たせつつ、判断基準やチェック項目に対する補足は具体化するという考え方も有効です。多様なシステム環境の対象に適用するためにはチェック項目の質問文そのものを過度に具体化しない方が扱いやすい一方で、判断のばらつきを防ぐには具体的な基準が必要です。チェック項目と判断基準や補足の役割を分けて設計することで汎用性と一貫性を両立しやすくなります。

また、設計の妥当性や説明のしやすさを確保する観点からは、国際標準やガイドラインを参照することも重要です。NECでは、NIST SP 800シリーズやPCI DSS  [3]のようなセキュリティ基準に加えてISO/IEC 15408

[3]のようなセキュリティ基準に加えてISO/IEC 15408  [4]などに代表されるITセキュリティのリスク評価や統制の考え方を踏まえて、チェックリストを設計しています。個別の技術対策の有無だけではなく、継続的な管理プロセスや責任の所在を重視する考え方はこうした外部基準とも整合しています。

[4]などに代表されるITセキュリティのリスク評価や統制の考え方を踏まえて、チェックリストを設計しています。個別の技術対策の有無だけではなく、継続的な管理プロセスや責任の所在を重視する考え方はこうした外部基準とも整合しています。

目的と責任範囲に応じた設計

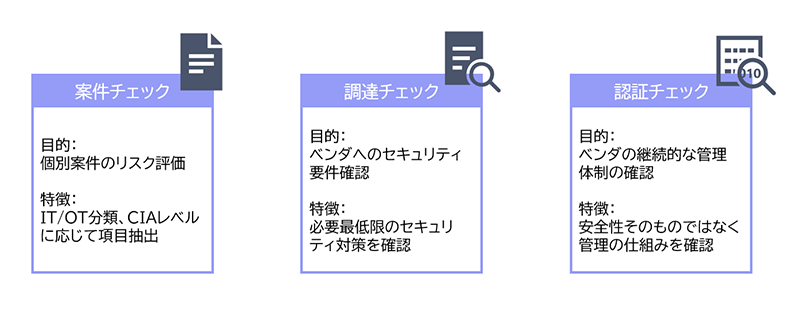

チェックリストを最適化するうえで重要なのは、すべてを一つのチェックリストで済ませようとしないことです。チェックリストは記載されているチェック内容だけで分類するのではなく、図2のように何を評価するのか、誰の責任範囲を確認するのか目的別の観点で設計を分けるのがよいでしょう。

例として、目的別に3つのチェックリストを挙げて考察してみます。案件チェックは、個別のシステムや利用環境を対象として、その案件におけるリスクを評価するための内容です。IT/OT分類やCIAレベル判定に基づいて必要な項目を選択的に適用し、当該案件におけるリスク低減の観点から確認を行います。ここではネットワーク構成や運用条件など、案件固有の特性が重要になります。

調達チェックは、外部ベンダが提供する製品やサービスに対して、必要なセキュリティ対策が講じられているかを確認するための内容です。自組織だけでは担保できない部分について、あらかじめ要求事項を明確にし、外部に求める対策を定める役割を持ちます。案件チェックと比べると対象は個別環境よりもベンダの提供内容に寄りますが、それでも調達対象に応じた具体性が必要です。

認証チェックは、他のチェック観点のような個別案件の適合性を確認するものではなく、ベンダが一定の責任範囲においてセキュリティを管理できる状態にあるかの確認を主なチェック観点としています。したがって、案件チェックや調達チェックと同じ粒度で設計すると、認証制度本来の目的から外れてしまいます。認証チェックでは、製品・サービスの安全性を一律に保証するのではなく、ベンダが責任範囲内で最低限のセキュリティ対策を有しているか、それらを継続的に管理可能な体制か確認する必要があります。

このように、チェックリストは目的別に設計することで、それぞれの役割が明確になります。役割の異なるチェックリストを無理に統合しようとすると、全てのケースをカバーしようとして項目が増えすぎたり、逆にどのケースにも十分にフィットしない曖昧な内容になりやすくなります。そのため、チェックリストの最適化は単に項目の増減を管理することではなく、役割に応じて、それぞれが適切に機能する状態となるように設計を分ける必要があります。

まとめ

本ブログでは、サイバーセキュリティチェックリストの最適化についてNECにおける取り組みを踏まえながら考察しました。

チェックリストは整備すること自体が目的ではなく、必要最低限のセキュリティ対策が実施され、継続的に運用される状態を支えるための手段の一つだと思います。そのようなチェックリストを作成する際のポイントは、「評価対象と責任範囲を明確にする」「その対象のチェック観点や目的に応じて設計を分ける」「継続的に運用できる状態となるように設計する」の大きく3点を考慮することがよいでしょう。

チェックリストをそのように設計・運用できれば、セキュリティ対策の実効性を高めるための仕組みの一つとして有効に機能すると考えています。

参考文献

- [1]医療機関等におけるサイバーセキュリティ対策チェックリスト

https://www.mhlw.go.jp/stf/shingi/0000516275_00006.html#h2_3

https://www.mhlw.go.jp/stf/shingi/0000516275_00006.html#h2_3 - [2]NIST SP 800-171

https://csrc.nist.gov/pubs/sp/800/171/r3/final

https://csrc.nist.gov/pubs/sp/800/171/r3/final - [3]

- [4]

執筆者プロフィール

本間 可楠(ほんま かなん)

担当領域:セキュリティ実装技術

専門分野:セキュリティ実装技術

セキュア開発のためのガイド整備や技術支援等を通じて、NECのセキュリティ提案・実装推進に従事。

執筆者の他の記事を読む

アクセスランキング