Japan

サイト内の現在位置

ランサムウェア対策

NECの考える、ランサムウェア攻撃への対策およびランサムウェアを防ぐポイントを解説します

うちは大丈夫か?に応える簡易チェックリストを無料ダウンロード

まずはチェックをしてみませんか?

ランサムウェア対策、何から手を付けるべきか迷ったら。

現状を「3段階・5分」で 棚卸しできる簡易チェックリストをご用意しました。抜け漏れを見える化しませんか?

※資料請求には会員登録が必要です

ランサムウェアとは

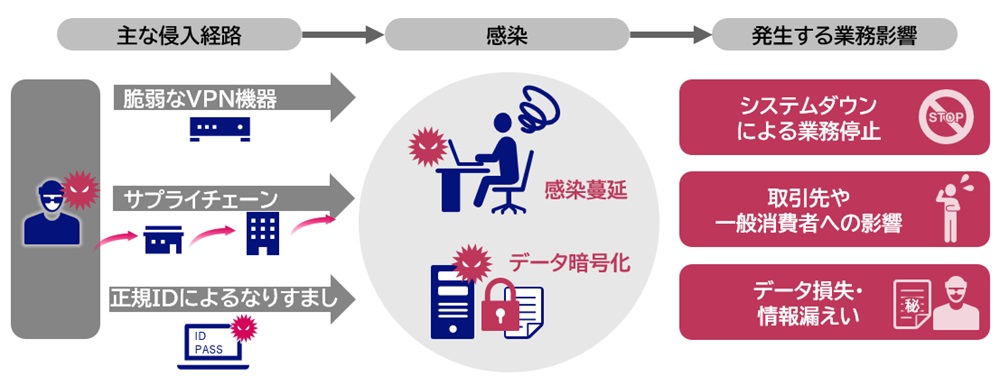

サイバー攻撃の被害が取引先全体に影響するビジネスリスクが社会問題になっています

事業継続のためにも企業のセキュリティ対策強化が求められています

グローバルも然り、日本国内でも猛威を奮っているサイバー攻撃。

ユーザー側にとって 身代金の要求 や 業務停止・個人情報の漏洩 に繋がるリスクが発生します。

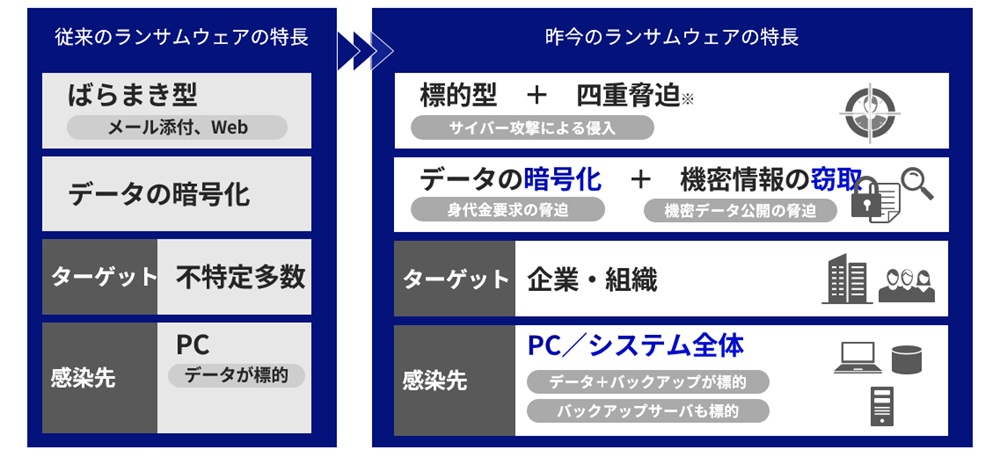

ランサムウェアの変化

※四重脅迫

攻撃者が被害企業に対し「支払わない選択肢」を限りなく小さくするために、複数の圧力手段を同時に用いる手口です。

従来の暗号化による脅迫(単独)→データ持ち出しと公開脅迫(二重)→DDoSなどの追加圧力(三重)を発展させ、さらに第三者を巻き込むなどの手段を加えたものを指します。

一般的な四重脅迫の構成

- ⅰ暗号化による業務停止:社内サーバや端末のデータを暗号化し、復号鍵と引き換えに身代金を要求。

- ⅱデータ持ち出しと公開・販売の脅し:機密情報を窃取し、支払わなければリークサイトや闇市場で公開・販売すると通告。

- ⅲDDoS攻撃や追加の業務妨害:公開WebやVPNへDDoSを仕掛け、復旧作業や対外業務を継続的に妨害して圧力を強化。

- ⅳステークホルダー(顧客・取引先・従業員・規制当局・メディア)への直接恫喝・風評圧力:盗んだ連絡先へ直接メールや電話、SNSで通告、規制当局へ通報予告、記者への売り込み等で評判・法的リスクを増幅。場合によってはデータを分割リーク・オークションにかけるなど追い打ちをかける。

ランサムウェアによるサイバー攻撃に関する国からの注意喚起

独立行政法人情報処理推進機構(IPA)

情報セキュリティ10大脅威 2026[組織編] (2026年1月29日)

ランサムウェアによる被害が、6年連続1位に

| 順位 | 「組織」向け脅威 |

|---|---|

| 1位 | ランサム攻撃による被害 |

| 2位 | サプライチェーンや委託先を狙った攻撃 |

| 3位 | AIの利用をめぐるサイバーリスク |

| 4位 | システムの脆弱性を悪用した攻撃 |

| 5位 | 機密情報を狙った標的型攻撃 |

| 6位 | 地政学的リスクに起因するサイバー攻撃(情報戦を含む) |

| 7位 | 内部不正による情報漏えい等 |

| 8位 | リモートワーク等の環境や仕組みを狙った攻撃 |

| 9位 | DDoS攻撃(分散型サービス妨害攻撃) |

| 10位 | ビジネスメール詐欺 |

「組織」向け脅威では、1位の「ランサム攻撃による被害」と2位の「サプライチェーンや委託先を狙った攻撃」は2023年以降、4年連続で順位に変わりがありませんでした。

2025年もランサムウェアに感染した企業・組織が多く確認され、取引先を含むサプライチェーン全体に深刻な影響を及ぼした事例もあり、こうした情勢がランキングにも反映されていることがうかがえます。

出典:独立行政法人情報処理推進機構(IPA)

https://www.ipa.go.jp/pressrelease/2025/press20260129.html ※外部サイトへ移動

関係4省庁連名 (経済産業省, 総務省, 警察庁, NISC)

「サイバーセキュリティ月間における高市総理ビデオメッセージ」(2026年2月2日)

サイバーセキュリティ月間に当たり、高市総理が国民・企業へサイバー対策の徹底と啓発への協力を呼びかけるメッセージを発出

出典:首相官邸

https://www.kantei.go.jp/jp/104/discourse/20260202message.html ※外部サイトへ移動

独立行政法人情報処理推進機構(IPA)

2025年度 ゴールデンウイークにおける情報セキュリティに 関する注意喚起 (2025年4月21日)

インターネットに接続された機器・装置類の脆弱性を悪用するネットワーク貫通型攻撃が相次いでいます。

出典:独立行政法人情報処理推進機構(IPA)

https://www.ipa.go.jp/security/anshin/heads-up/alert20250421.html ※外部サイトへ移動

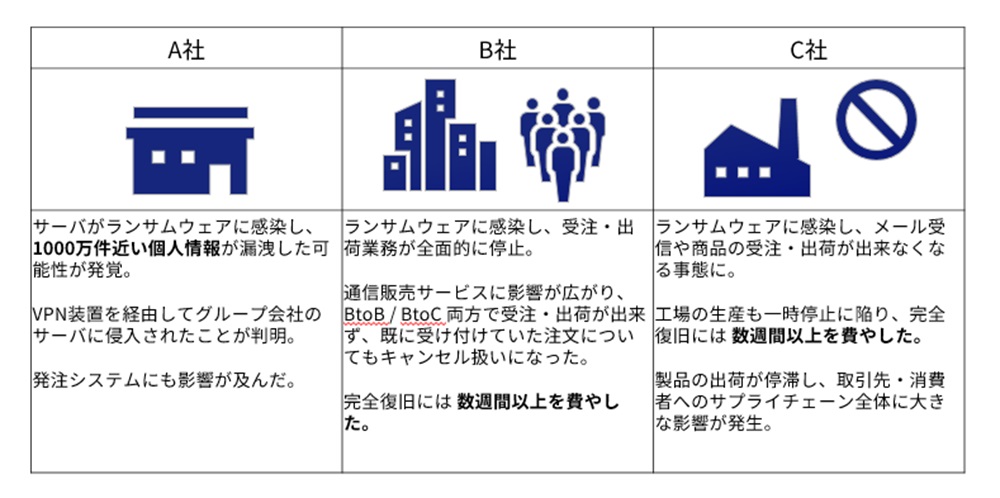

脅威・リスクの具体例

ランサムウェア感染を起因として個人情報の漏洩によるブランド価値の毀損や操業・サービス停止による取引企業・一般消費者に対する多大な影響が発生しています。

ランサムウェア攻撃への対策

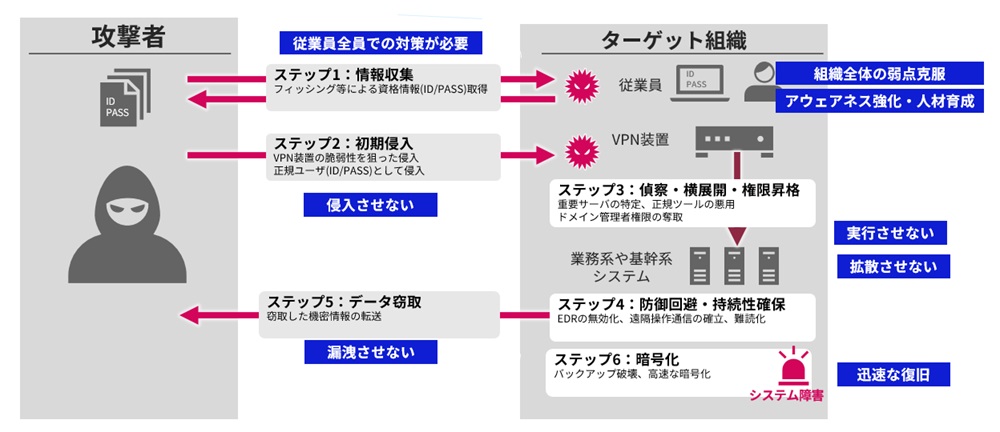

1. ランサムウェア攻撃の典型的な手口への対策

ランサムウェア攻撃のプロセスを理解し、各攻撃フェーズへ対応した対策を検討する必要があります。

2. ランサムウェアを防ぐポイント

ランサムウェアの感染経路として8割を占める、外部IT資産(インターネット側に公開されている自社のシステム・サービス)への対策が必要です。その上で 侵入される事を前提とした対策を行います。

NECならランサムウェア対策に必要なすべてのピースが揃う

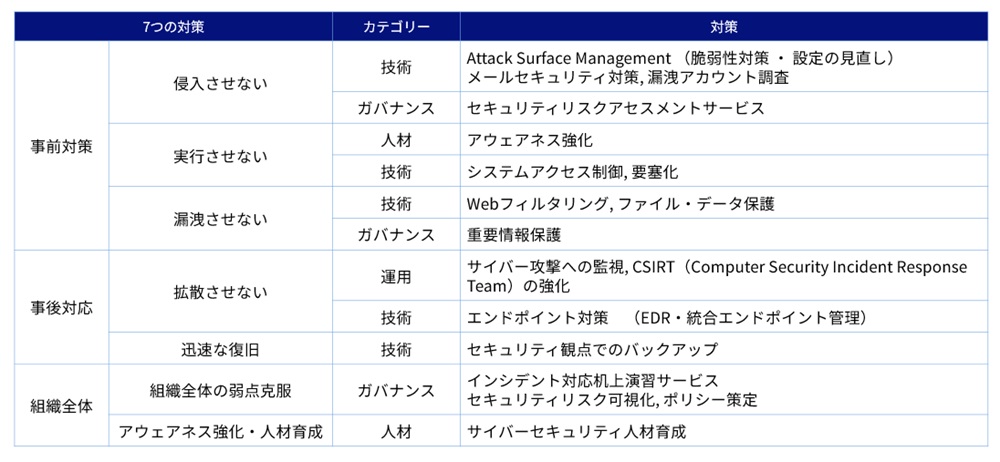

NEC自身の取り組みで得られたノウハウを投入し、技術的対策にガバナンス・人材・運用を加えた4領域の取り組みを体系化。

包括的な取り組みで、“ランサムウェアの侵入・拡散を許さず”“重要情報の抜き取りを防ぎ”“万一の時に確実に復旧させる”、実効力のあるランサムウェア対策を実現します。