Japan

サイト内の現在位置を表示しています。

【ゆるっと用語解説】PSIRT

「難しいサイバーセキュリティ用語をゆるっと解説!~文系卒の新米エンジニアがサイバーインテリジェンスアナリストになるため~」2026年2月27日

NEC サイバーセキュリティ技術統括部 サイバーインテリジェンスグループの栗田です。難しいサイバーセキュリティ用語をゆるっと解説!~文系卒の新米非エンジニアがサイバーインテリジェンスアナリストになるため~という記事を連載しています!

第2回は「PSIRT」の定義について、経験をもとにした解釈を加えて解説します 。

エグゼクティブサマリー

- 「PSIRT」は「Product Security Incident Response Team」の略で、自社で製造・開発する製品やサービスを対象に、セキュリティレベルの向上やインシデント発生時の対応を行う組織

- NEC PSIRTにおいて「脆弱性ハンドリング」では、NECグループ製品固有の脆弱性情報をグループ内部・外部リサーチャーから受け取り 、脆弱性情報の確認関連部門との調整による対応・脆弱性情報の公開を行う

- 「PSIRT」は会社によって異なるモデルを採用しているが、多くの方が協力してセキュリティレベルの向上や脆弱性ハンドリングに取り組んでいるのは共通している

目次

はじめに

よく聞くサイバーセキュリティ用語の意味や実際どう使われているかをサイバーセキュリティ業界で活躍されている先輩社員へのインタビューなども含めて掲載します。私自身この連載を通して、サイバーセキュリティ用語を「使いこなせるまで理解」し、同じサイバーセキュリティ初学者の方にも学習コンテンツとしても役立ててほしいです。また、初学者の方だけでなく、有識者の方々の新たな気づきのきっかけとなれたら嬉しいです。

用語解説「PSIRT」

第2回は「PSIRT」に関して先輩社員へのインタビュー内容を追加・解釈して記載します。

今回はもっと皆さんの身近になるように「人間の体調管理」に例えて紹介します。後半では先輩社員5名へのインタビューも掲載しています。

用語の定義:PSIRTとは

「PSIRT」は「Product Security Incident Response Team」の略で、自社で製造・開発する製品やサービスを対象に、セキュリティレベルの向上やインシデント発生時の対応を行う組織です。PSIRTが持つ機能、役割については、FIRSTが発表した「PSIRT Services Framework」[1]に記載があります。

FIRSTの「PSIRT Services Framework」とは

フレームワークは、1つのOrganisational Foundations(以降、運用基盤)と6つのService Area(以降、サービスエリア)に分類・整理されています。運用基盤は、PSIRTを成立させるために事前に実施すべき前提条件のようなものです。サービスエリアは、PSIRTが実施する活動を示しており、大きな括りとして6つに分類・整理されています。サービスエリアには、具体的な作業(サービスと呼ばれている)が記載されています。詳しくは、NECセキュリティブログの記事をご覧ください。[2]

具体的なNEC PSIRTの業務

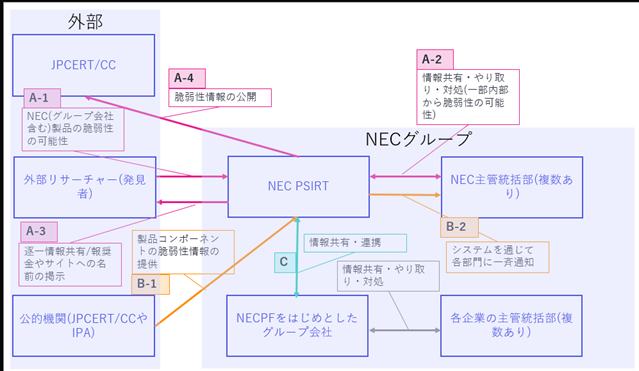

NEC PSIRTは、組織をまたいで構成されるバーチャルチームです。では実際にNEC PSIRTが担当している役割の一部である脆弱性ハンドリングを中心に紹介し、PSIRTの理解を深めていきます。なお、NECではこの後に登場する脆弱性管理など、NEC PSIRTではなく組織として役割を担っているPSIRT機能がいくつかあります。

分かりやすくするために、主なユースケースに分けて説明します。

- A: NEC(グループ会社含む)製品の脆弱性の報告を内部・外部リサーチャーから受け取る

- B: 公的機関から製品コンポーネントの脆弱性の発見連絡を受け取る

- C: NECプラットフォームズ株式会社(以下NECPF)をはじめとしたグループ会社との密な連携

A: NEC(グループ会社含む)製品の脆弱性の報告を内部・外部リサーチャーから受け取る

この場合の対応を脆弱性ハンドリングと言います。順番にご紹介します。

1 脆弱性の発見

脆弱性ハンドリングは、外部からの指摘の受付・社内の自主発見者からの報告による、脆弱性の発見から始まります。IPAやJPCERT/CCといった公的機関から連絡が来ることもあります。 なお、脆弱性とは「コンピュータのOSやソフトウェアにおいてプログラムの不具合や設計上のミスが原因となって発生するサイバーセキュリティ上の欠陥のこと」です。[3]

NECでは脆弱性公開ポリシーとして連絡先を公開し、外部からの指摘の受付を行っています。これらは脆弱性公開ポリシーに沿って実施しています。[4]今回のユースケースとは離れますが、サイバー脅威動向の収集とモニタリングなどからも脆弱性を発見することもあります。

人間の体調管理でいうと、精密検査での病気の発覚のイメージです。

2 脆弱性情報の確認

次に「脆弱性を再現し、影響を測定する作業」を行います。届けていただいた内容が他の製品にも影響を与えないか、CVE付与対象の条件を満たしているかなどを見ていきます。脆弱性の深刻度に関してもこのときから議論が始まりますが、報告者の方がCVSS値も算出いただいているケースでは、その値も参考にしています。

CVSSとは、「Common Vulnerability Scoring System」の略称で情報システムの脆弱性に対するオープンで汎用的な評価手法です。脆弱性そのものの特性を評価する「基本評価基準」・脆弱性の現在の深刻度を評価する「現状評価基準」・ユーザーの利用環境を含めた最終的な脆弱性の深刻度を評価する「環境評価基準」の3つの基準で評価します。[5]

人間の体調管理でいうと、血液検査の結果から具体的にどの項目が悪いのか・どこから治していくのかの優先順位をつけるイメージです。

3 対策

脆弱性を解消する方法に関して社内各部署に問い合わせ、主管部門の方に対応いただき最終的な収束までハンドリングを行います。

NECでは関係する製品主管を探して連絡を取り、担当者の方を見つけ出したのちに対応依頼と日程調整を行います。外部リサーチャー(発見者)に対しても対応の可否と詳細を連絡します。

人間の体調管理でいうと、治療方針に沿って完治まで病院とやり取りしながら治療するイメージです。

B: 公的機関から製品コンポーネントの脆弱性の発見連絡を受け取る

主管部門との調整後、脆弱性にCVE番号を付与し、外部への発信のためにJPCERT/CCと開示タイミングを調整します。開示のタイミングとなった段階で、NEC側としてはサイト[6]にて情報を掲示します。同時にJPCERT/CCやJVNでも情報が開示されます。

脆弱性が外部からの指摘による発見であった場合、外部リサーチャーへの情報共有が大切です。外部リサーチャーに、社内でどのような状況なのか・いつ公開されるかなどを逐一共有し、認識の齟齬を防ぎます。また、外部リサーチャーには謝辞としてサイトに名前を載せるかなどの調整も行います。

人間の体調管理でいうと、上司や同僚家族に治療したことや今後の影響を言える範囲で伝え、最後には最終的な結果を伝えるイメージです。

ちなみに・・・

CVEとは「Common Vulnerabilities and Exposures」の略称で、日本語では共通脆弱性識別子と呼ばれています。個別製品中の脆弱性を対象として、米国政府の支援を受けた非営利団体のMITRE社が採番している識別子のことを言います。[5]

JVNとは、「Japan Vulnerability Notes」の略称です。日本で使用されているソフトウェアなどの脆弱性関連情報とその対策情報を提供し、情報セキュリティ対策に資することを目的とする脆弱性対策情報ポータルサイトです。IPAとJPCERT/CCが共同で運営しています。

4 脆弱性情報の開示

脆弱性情報は、ユーザーが脆弱性対応を行うことで攻撃者から攻撃を防ぐために開示されます。

1 NECの製品内部に含まれるコンポーネントの脆弱性に関して、IPAやJPCERT/CCなど公的機関から連絡を受け取ります。

2 その際、独自の脆弱性情報管理システムを用いて、コンポーネントを使用している主管部門に連絡を行い、対応可否や進捗をシステム上で管理しています。このシステムは、主管部門が製品を登録すると製品コンポーネントの未公開の脆弱性情報などを受け取ることができ、脆弱性対応の実施報告を一括で行うことができます。

C: NECPFをはじめとしたグループ会社との密な連携

1 グループ会社との連携

NECには200以上の連結子会社があり、製造・開発する製品やサービスを持っている会社も複数あります。NEC PSIRTは、 各社のPSIRT間の交流を促しており、PSIRTの改善や脆弱性情報の共有を行っています。

NEC PSIRTはNECPFのPSIRTと密に連携しています。 今回はNECPF PSIRTの3名に、NEC PSIRTとの関係をインタビューさせていただきました。

※NECPF: NECプラットフォームズ株式会社は、ICTシステム機器の開発、製造、販売、設置、保守およびシステムソリューション を行うNECのグループ会社です。通信・ネットワークやアプライアンス、開発生産製品などを提供しています。NECグループ内では初めてセキュリティ要件適合評価及びラベリング制度(JC-STAR)の星1を獲得しました。[7]

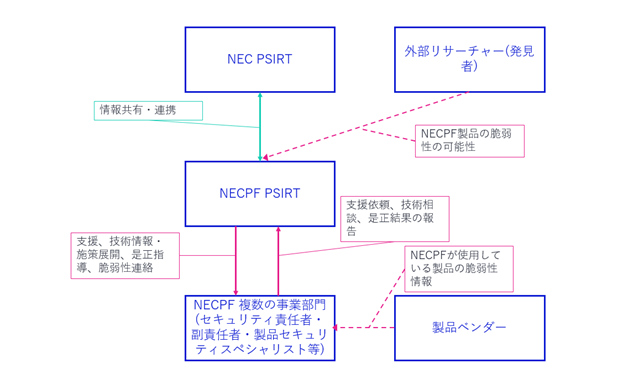

2 NECPF PSIRTの活動

先輩社員インタビューの前に、NECPF PSIRTの活動を簡単に紹介します。NECPFには製品を扱っている7つの事業部門があります。NECPF PSIRTは、7つの事業部門と異なるセキュリティ・IT統括部内の組織で、各事業統括部を横ぐしで対応しています。

NECPF PSIRTは、技術情報、脆弱性情報、施策展開を事業部門に提供するのに対し、事業部門は支援依頼・技術相談・是正結果報告を行います。

※事業部門が脆弱性の連絡を製品ベンダーから直接受けとることもあります。その際は、事業部門からNECPF PSIRTにNECPF製品の脆弱性情報が伝達されます。

各事業部門内にセキュリティ責任者・セキュリティ副責任者を配置しています。 また、各事業部門に脆弱性の対応・ツールに対応できる製品セキュリティスペシャリストを配置することで、迅速で正確な対応を実施しています。

現場の声インタビュー「脅威インテリジェンスとの関わり」

先輩社員プロフィール

郡さん:脅威情報の収集や展開、活用法の検討とともに、PSIRTとして脆弱性ハンドリングに従事。

加藤さん:脆弱性管理グループにて、PSIRTの運用プロセス改善、社内向けの脆弱性管理を行う基盤作りやツール開発等に従事。

白井さん・倉岡さん・林さん:NECPFのセキュリティ・IT統括部に所属。インシデント対応と脆弱性ハンドリング、脆弱性とその対処方法の啓もう活動も行う。

「PSIRT」の脆弱性ハンドリングについて

・栗田:脆弱性ハンドリングにはどのくらいの時間を要しますか?

郡:脆弱性の種類・製品によって異なるため言い切るのが難しいです。例えばNECグループでハンドリングが完結する製品の場合、クオーターのアップデートで対応出来るように調整します。一方OEMなど他社さんが関わる製品の場合、長期間にわたることもあります。

・栗田:脆弱性情報の開示は何件ほどされていますか?

郡:NECは毎年10件ほどCVEを公開しています。

栗田:こちらで公開されていますね。[6]

・栗田:脆弱性ハンドリングで、注意しているところは何ですか?

郡:報告者の方に対してできる限り早く情報を返そうとしています。また、脆弱性が決まったら早めにCVEを取り、取ったことを報告者の方にすぐに連絡することで安心して頂けるようにしています。

栗田:公開されていない脆弱性が悪用されると危険ですものね。

・栗田:脆弱性ハンドリングにはどのような方が向いていますか。

郡:人対人で日程・その他調整を行うため、人対人の対応が得意な方が向いていると思います。

栗田:該当する部署を探すのはもちろん報告者の方へのご連絡など、結構「人」と関わるお仕事なのですね。

・栗田:脆弱性ハンドリングに関して、課題はありますか?

郡:人間関係の仕事となるため、一部属人化しています。他社さんも属人化しているとの話を聞くため、対応策を検討する必要があります。

「PSIRT」を推進する先輩社員への質問

加藤さんには、先程説明した A, NEC(グループ会社含む)製品の脆弱性の報告を内部・外部リサーチャーから受け取る~C, NECPFをはじめとしたグループ会社との密な連携 の内容を中心にインタビューさせていただき、用語解説の章にも記載しています。

・栗田:脆弱性管理も行う加藤さんにとってPSIRTとは何ですか?

加藤:まだまだ勉強中ですが、PSIRTでは情報セキュリティ早期警戒パートナーシップ(経済産業省の告示を受けて作られた枠組み)[8]にありますように、国内に脆弱性情報を流通させることが重要です。サイバー攻撃を防ぐため脆弱性にしっかり対応する必要がありますが、これは各社PSIRTの活動によって脆弱性情報が公開されていることで成り立っています。(NEC含めた各社のPSIRTが)縁の下の力持ちとして活動されていることをもっと周知されても良いと感じているのもあり、NECグループ内での推進活動を行っています。

・栗田:PSIRTとしての活動を行う中で面白さはありますか?

加藤:面白さというよりも使命感の方が強いです。

NECグループの各社とPSIRT活動で連携し、NECグループ製品の脆弱性情報の発信を適切に行うことで、製品脆弱性起因のインシデントが起きないようにしていきたいです。それによりNECの社会価値創造企業としての責任を果たし、ひいては「.JPを守る」の一端を担っていけるようになっていきたいと考えています。

※「.JPを守る」は、2025年5月に発表された日本の経済安全保障への貢献を目指し、サイバーセキュリティ事業を強化するというスローガン。[9]

栗田:使命感を持ってお仕事に臨まれているのが素敵だと思いました。

・栗田:NEC PSIRTの課題感や展望はありますか?

加藤:NECグループ内のPSIRT連携を今よりも強化したいという想いがあります。また、PSIRT対応での脆弱性発見には高度な知識が必要なこともあり、こういった知識をNECグループ各社に展開していきたいと考えています。

NECPF PSIRTを推進する先輩社員の方々への質問

・栗田:NECPF PSIRTで苦労していることは何ですか?

白井:事業部門によっては、開発が優先的になって脆弱性対応が後回しになっているケースがあることです。また、脆弱性がなかなかなくならないということも苦労しています。

倉岡:情報セキュリティ部門・品質保証部門との連携があまりできていないことです。連携方法を模索しながら進めていきたいと思います。

・栗田:NECPF PSIRTで工夫している点はありますか?

白井:脆弱性問題がある事業部門と脆弱性対策会議を実施し、脆弱性の対応を促しています。また、脆弱性レポートをセキュリティ責任者に展開しています。

林:製品セキュリティについて、社内会議にて情報共有とディスカッションを行っています。

白井:他にもE-learningを通して脆弱性対策の啓もう活動をしています。

・栗田:NECPF PSIRTならではの特徴はありますか?

白井:FSIRTがあることです。今後も連携強化に努めていきます。(※FSIRTとは「Factory Security Incident Response Team」のことで工場システムのセキュリティインシデント対応チーム。)

また、 NECPFはNECグループにおけるハードウェア製造の中心のため、ハードウェアのセキュリティ対策や診断内容をNECPF内で考えていく必要があります。

林:コンシューマー向けの製品があり、手に入りやすいため、ホワイトハッカーに調べられやすい(=脆弱性が見つかりやすい)という特徴があります。

・栗田:今後の展望はありますか?

白井:人材育成の強化です。脆弱性は減っていますが0にならないため、アプリケーション診断人材を増やし、脆弱性を作りこまないような人材の育成をしたいです。

倉岡さん:脆弱性の指摘が大変と感じる人がいますが、社会を守るためにもコミュニケーションをとってよい方向に持っていきたいと考えています。研究者など外とつながることで活性化できると思います。

林さん:NECグループ内でのPSIRTに関する情報共有の拡大に期待しています。

栗田:おっしゃって頂いたように、脆弱性を完全に排除することはできないため、人材育成・情報連携など基本的な事項を積み重ねることが重要だと学びました。

まとめ

「PSIRT」とは、Product Security Incident Response Team」の略で、自社で製造・開発する製品やサービスを対象に、セキュリティレベルの向上やインシデント発生時の対応を行う組織のことを言います。

今回は、健康診断の指摘から病院での治療まで行うという「人間の体調管理」で表現しました。

また、NEC PSIRTを下記のようなユースケースに分けて紹介しました。

- A: NEC(グループ会社含む)製品の脆弱性の報告を内部・外部リサーチャーから受け取る

- B: 公的機関から製品コンポーネントの脆弱性の発見連絡を受け取る

- C: NECPFをはじめとしたグループ会社との密な連携

先輩社員へのインタビューから「PSIRT」について下記のようなことを学ぶことができました。

- 脆弱性ハンドリングの所要時間は脆弱性によって異なるが、外部リサーチャーに安心して頂くため素早い情報共有が必須である

- NECPF PSIRTは、各事業部門内にセキュリティ責任者・セキュリティ副責任者・製品セキュリティスペシャリストを置くことで、正確な脆弱性対応を実施している

- PSIRTは会社によって性質が異なるが、脆弱性をなくすために情報発信・脆弱性ハンドリング・啓もうなど複数の活動を行っている

今回の「PSIRT」に関する調査は、NECのみではなくNECグループも関わっており、正しく理解することが難しかったです。ただ、脆弱性をなくしたい想いは皆さん共通しており、もっとこの取り組みが浸透していければと思いました。インタビューにご協力いただいた先輩社員の皆さんにあらためて感謝申し上げます。

次回は、「CTF」に関して先輩社員のインタビューも含めながら掲載する予定です!

参照文献

[1]  PSIRT Services Framework Version 1.1 日本語版

PSIRT Services Framework Version 1.1 日本語版

[2]  PSIRTが実施すべき基本的な活動と作業について: NECセキュリティブログ | NEC

PSIRTが実施すべき基本的な活動と作業について: NECセキュリティブログ | NEC

[3]  脆弱性とは? | 国民のためのサイバーセキュリティサイト

脆弱性とは? | 国民のためのサイバーセキュリティサイト

[4]  脆弱性公開ポリシー: セキュリティ情報 | NEC

脆弱性公開ポリシー: セキュリティ情報 | NEC

[5]  共通脆弱性識別子CVE概説 | 情報セキュリティ | IPA 独立行政法人 情報処理推進機構

共通脆弱性識別子CVE概説 | 情報セキュリティ | IPA 独立行政法人 情報処理推進機構

[6]  NECグループ製品セキュリティ情報: 製品 | NEC

NECグループ製品セキュリティ情報: 製品 | NEC

[7]  製品 | NECプラットフォームズ

製品 | NECプラットフォームズ

[8]  情報セキュリティ早期警戒パートナーシップガイドライン | 情報セキュリティ | IPA 独立行政法人 情報処理推進機構

情報セキュリティ早期警戒パートナーシップガイドライン | 情報セキュリティ | IPA 独立行政法人 情報処理推進機構

[9]  .JPを守る: サイバーセキュリティ | NEC

.JPを守る: サイバーセキュリティ | NEC

この記事を執筆したアナリスト

栗田 萌香(Kurita Moeka)

専門分野:脅威インテリジェンス

大学時代の専攻からサイバー犯罪対策に興味を持つ。入社時はNECのサイバーセキュリティに関する戦略策定や政策渉外活動に携わっていた。現在は、サイバー脅威情報の収集・分析業務に従事。CCTを保持。