Japan

サイト内の現在位置を表示しています。

米国SECへの重要サイバーインシデント報告の現状調査

サイバーインテリジェンス2026年5月12日

2023年12月18日、米国の証券取引を監視・監督する連邦機関である米国証券取引委員会(SEC: Securities and Exchange Commission)は、SEC登録事業者である米国企業に対し、以下を義務付ける規則[1]を施行しました。

① 経験した重要なサイバーセキュリティインシデントの適時開示

② 戦略・ガバナンスに関する重要な情報の年次開示

このうち、①は米国企業で発生したインシデントに限られるものの、サイバーセキュリティインシデントの情報を収集する際の情報源になり得ます。本稿では、この規則に従う報告書を収集・分析し、米国で発生した重要なサイバーセキュリティインシデントについて正確かつ迅速に把握できるかを検討します。

なお、施行から1年または1年半といったタイミングで本規則の状況を調査・分析した報告がいくつかあります[2,3]。これらの先行調査と併せて読むことで、SECへの重要なサイバーセキュリティインシデント報告の現状を一層ご理解いただけると思います。

エグゼクティブサマリー

- 2023年12月18日、米国証券取引所(SEC)は、米国の登録業者が重要と判断したサイバーセキュリティインシデントの適時開示(重要と判断してから4日以内)を義務付ける規則を施行

- 投資家への情報開示という位置づけで運用されていることから技術的な情報はほとんど含まれず、報告される各インシデントを正確に把握することはできない

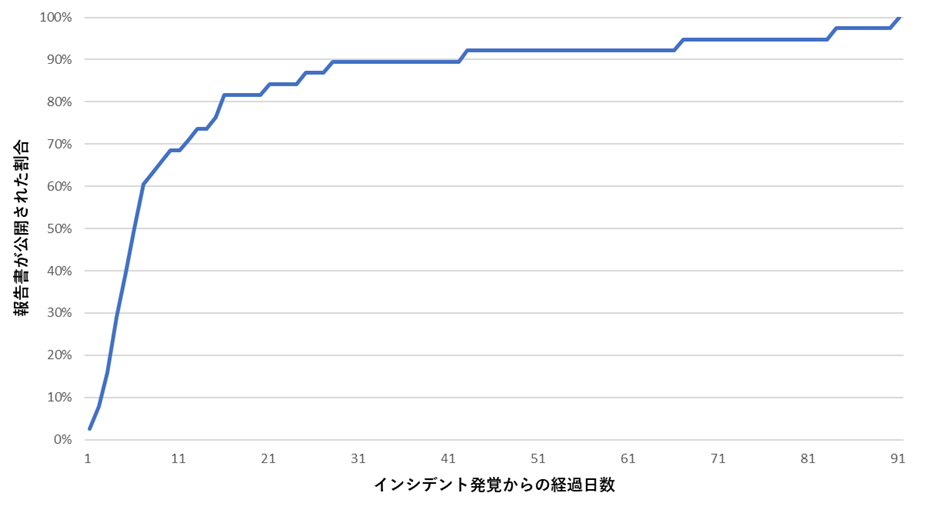

- 2023年12月18日~2026年3月17日における本規制に基づくSECへの報告件数(初報)は41件あり、そのうち約70%はインシデント発覚から10日以内に開示

目次

背景

2023年7月26日、米国証券取引委員会(SEC: Securities and Exchange Commission)は、SEC登録者に対して、

- ①経験した重要なサイバーセキュリティインシデントの適時開示

- ②戦略・ガバナンスに関する重要な情報の年次開示

を義務付ける規則[1]を採択しました。①については、SECへの報告フォーマットであるForm 8-Kの新項目“Item 1.05”にて、インシデントの性質、範囲、時期、登録者への重要な影響または合理的に考えられる重要な影響を与える可能性について説明する必要があります。この開示規則は2023年12月18日に施行され、本稿執筆を執筆している2025年10月時点で2年弱にわたって運用されています。

本稿では、この開示規則のうち①経験した重要なサイバーセキュリティインシデントの適時開示 つまり、Form 8-KのItem 1.05での報告の状況を見ていきます。

Form 8-K Item 1.05の概要

Form 8-Kは、米国における株式公開企業(SEC登録企業)による提出が義務付けられている、SEC向け報告資料の開示様式(フォーム)です。新規則に従い、SEC登録者においてサイバーセキュリティインシデントが発生した場合、SEC登録者がそれを重要なインシデントであると判断すると、その判断から4営業日以内にForm 8-K Item 1.05による報告をSEC提出する必要があります。

なお、SECへのサイバーセキュリティインシデントの報告様式は、以前からForm 8-K Item 8.01が存在します。インシデントが重要でないと判断された、または重要性の判断に至らない場合は、従来通りForm 8-K Item 8.01での報告が推進されています[4]。

ここで、インシデントが重要であるかどうかの判断基準についてですが、SECはサイバーセキュリティインシデントに固有の基準を設けていません。米国証券法における重要性(Materiality)の考え方に則り、「合理的な投資家がその情報を意思決定(つまり、投資判断)において重要と考えるかどうか」という観点で、SEC登録者(報告者)が判断することになります。判断から4営業日以内に報告という点もそうですが、あくまでSECが定める報告義務(Form 8-K)の1つであり、サイバーセキュリティインシデントもその他の報告と同様の扱いとされているようです[5,6]。

報告書の収集

SECは、登録者が提出した書類をEDGARというデータベースで管理しています。このデータベースに対して書類の全文検索ができるページ[7]が公開されており、これを使って目的の書類を探すことができます。

今回探したい報告書は“Item 1.05 Material Cybersecurity Incidents.”という項目を含むので、この部分でヒットさせられるような検索文字列を考えます。単に“Item 1.05 Material Cybersecurity Incidents.”で検索してうまくいけばよいですが、残念ながら報告書によって微妙に表記が異なる場合がありました。そのため、検索文字列を“Item 1.05”のみとして、その検索結果の内容を一つずつ目視で確認することにしました。なお、対象期間は施行日の2023年12月18日から2026年3月17日までとしています(図 1)。この検索結果は、以下のURLで確認できます。

上記の検索により66件のForm 8-K報告書が返ってきましたが、このうち対象となるのは“8-K (Current report)”(初報)または“8-K/A (Current report)”(続報)と表示されているものです。ここから“Item 1.05”の項目が含まれないものも除外し、41件(続報を含むと62件)の報告が得られました。対象となる41件については、Appendix Aに記載しています。

なお、今回は使用していないため余談となりますが、EDGARからデータを取得できるコマンドラインツールをBellingcatが公開しています[8]。ご興味のある方は、一度使われてみてはいかがでしょうか。

収集した報告書の加工・分析

収集した報告書から、以下を抽出・整理しました。

- - SECへの報告日(Reporting for)

- - EDGARでの公開日(Filed)

- - インシデントの内容(インシデントの性質、範囲、発覚日、登録者への影響)

このうち、インシデントの内容はフリーフォーマットでの報告となっており、ほとんどが定性的かつ簡潔な記載のみでした。サイバーセキュリティ機関や法執行機関に対する報告ではないため、発生した事象の詳細や技術的な情報が必ずしも求められるというわけではないようです。よって、これらの報告からインシデントの内容を正確に把握するのは難しいと言えます。

上記を踏まえて、今回は主に報告日や公開日に注目して分析を行いました。

報告件数の推移

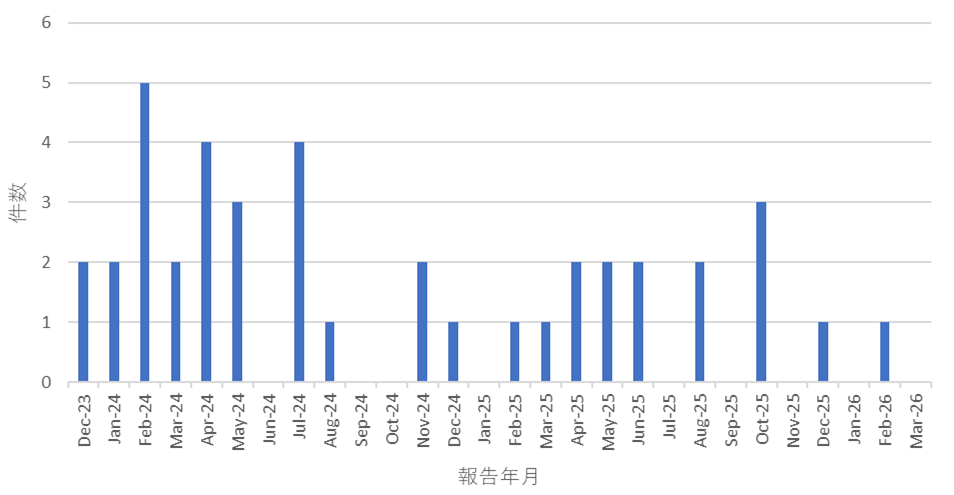

SECへの「報告日」(Reporting for列)を基に、初報の報告件数を月別に集計すると、図 2のようになりました。同様の調査で初報の「公開日」(Filed列)を基にプロットしているケースもあり、そのグラフとはやや異なります。

2024年前半は月に4,5件の報告がなされることもありましたが、2024年の夏頃から報告件数が少し減っているように見えますが、これは、2024年5月21日に、「重要性の判断をしていないサイバーセキュリティインシデント、または重要ではないと判断したサイバーセキュリティインシデントの開示は、Form 8-K Item 8.01などで報告すること」を改めて強調した声明[5]を発表したことに起因するかもしれません。この時期までの報告内容を確認すると、たしかに「業務に重大な影響なし」や「財務状況と業績に重大な影響を及ぼす可能性は低い」といった記載のある報告が多くなっていました。2024年6月以降に同様の報告がなくなったわけではないですが、「重大な影響を及ぼす(可能性がある)」と判断されたインシデントの割合が高くなったように思います。

各インシデントの報告タイムライン

SEC登録事業者においてサイバーセキュリティインシデントが発生した場合、Form 8-K Item 1.05による報告の流れは次のようになると考えられます。

- 1. サイバーセキュリティインシデントが発覚

- 2. そのサイバーセキュリティインシデントが重要であると判断

- 3. SEC登録事業者がSECに報告書を提出(必要に応じて続報を提出)

- 4. SECが報告書をEDGAR上で公開

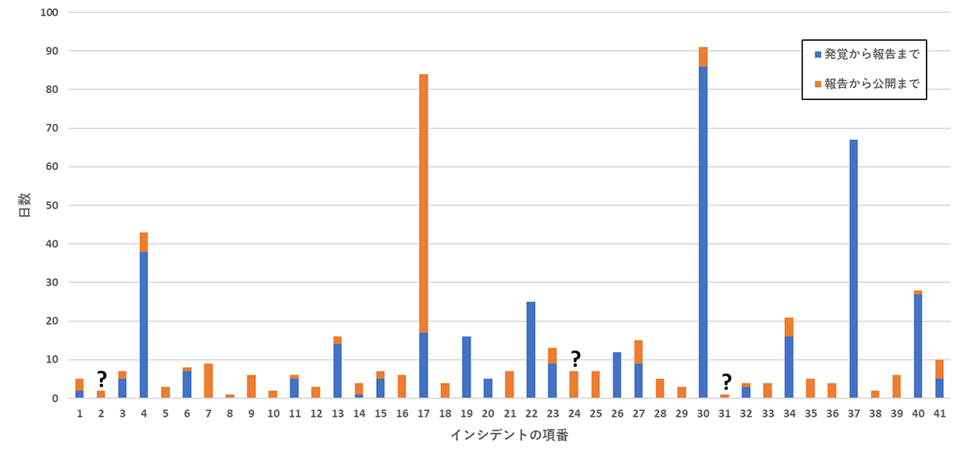

このうち、3.の報告書提出日と4.の報告書公開日はEDGAR上で“Reporting for”, “Filed”としてそれぞれ公開されます。1のインシデント発覚日は報告書内に記載されているケースが多く、今回の対象とする41件のうち38件で記載されていました。

これらの38件を対象として、インシデント発覚からSECへの報告(初報)までに要した日数、SECへの報告から公開までの日数を図 3にまとめました。項番はAppendix Aの表に従います。3件(項番2, 24, 31)の報告はインシデント発覚日が明記されていませんでしたが、参考としてグラフには含めています。

インシデント発覚からSECへの報告が4日以内だったのは20件で、このうち17件はインシデントが発覚した当日中に報告書を提出していました。インシデント発覚日が明記された残りの18件は、SECへの報告までに5日以上(場合によっては2週間かそれ以上)を要したことになります。ただし、規則は「インシデントが重要であると判断してから4営業日以内に報告」ですので、当事者がどのタイミングで判断したかを明らかにしない限り、これらが規則を遵守していないのかは第三者にわかりません。

別の観点でプロットしたグラフが図 4です。こちらは、インシデント発覚日からの時間経過に応じてどれだけの報告書が公開されたかを表したものになります。第三者としては、重要と判断されたインシデントの約70%を発覚から10日以内に認知できる状況となっています。

まとめ

今回は、2023年12年18日に米国SECが施行した、重要なサイバーセキュリティインシデント報告規制の現状について調査・分析しました。報告日などの日付をベースにした簡易的なものではありますが、結果をまとめると下記の通りになります。

- - SECへのインシデント報告は投資家への情報開示という位置づけで運用されており、サイバーセキュリティの報告書というより経営報告書の一環という側面が非常に強い

- - そのため、報告書の記載内容に技術的な情報や定量的な情報はほとんど含まれず、これらの報告書だけでサイバーセキュリティインシデントの内容を正確に把握することはできない

- - 報告された約70%のインシデントが発覚から10日以内に開示されており、ある程度の早さで情報を得られると言える

繰り返しになりますが、今回の調査対象としたForm 8-KのItem 1.05での報告は、SEC登録者がそれを重要なインシデントであると判断した場合に行われます。そのため、技術的な要素なども含めた上でサイバーセキュリティの専門家として重要であると考えるインシデントとは、ややギャップがあるかもしれません。サイバーセキュリティ関連の企業が公開する情報やメディアの報道と組み合わせる形で、情報ソースの1つとして活用するのがよさそうです。

Appendix A: 2023年12月18日~2025年8月31日におけるForm 8-K Item 1.05報告の一覧

|

項番 |

公開日 |

報告日 |

報告元 |

続報の |

|

1 |

2023/12/18 |

2023/12/15 |

V F CORP (VFC) |

1 |

|

2 |

2023/12/22 |

2023/12/20 |

First American Financial Corp (FAF) |

2 |

|

3 |

2024/1/19 |

2024/1/17 |

MICROSOFT CORP (MSFT) |

1 |

|

4 |

2024/1/24 |

2024/1/19 |

Hewlett Packard Enterprise Co (HPE) |

0 |

|

5 |

2024/2/9 |

2024/2/6 |

SouthState Corp (SSB) |

1 |

|

6 |

2024/2/13 |

2024/2/12 |

PRUDENTIAL FINANCIAL INC (PFH, PRH, PRS, PRU) |

1 |

|

7 |

2024/3/1 |

2024/2/21 |

Federal Home Loan Bank of New York |

0 |

|

8 |

2024/2/22 |

2024/2/21 |

UNITEDHEALTH GROUP INC (UNH) |

2 |

|

9 |

2024/2/27 |

2024/2/21 |

Cencora, Inc. (COR) |

1 |

|

10 |

2024/3/12 |

2024/3/10 |

MARINEMAX INC (HZO) |

1 |

|

11 |

2024/3/20 |

2024/3/19 |

RADIANT LOGISTICS, INC (RLGT) |

0 |

|

12 |

2024/4/8 |

2024/4/5 |

B. Riley Financial, Inc. (RILY, RILYG, RILYK, RILYL, RILYM, RILYN, RILYP, RILYT, RILYZ) |

0 |

|

13 |

2024/4/12 |

2024/4/10 |

ORASURE TECHNOLOGIES INC (OSUR) |

0 |

|

14 |

2024/4/18 |

2024/4/15 |

Frontier Communications Parent, Inc. (FYBR) |

0 |

|

15 |

2024/5/1 |

2024/4/29 |

DROPBOX, INC. (DBX) |

0 |

|

16 |

2024/5/7 |

2024/5/1 |

BRANDYWINE REALTY TRUST (BDN) |

1 |

|

17 |

2024/7/12 |

2024/5/6 |

AT&T INC. (T, TBB, TBC, T-PA, T-PC) |

0 |

|

18 |

2024/5/10 |

2024/5/6 |

KEY TRONIC CORP (KTCC) |

2 |

|

19 |

2024/7/5 |

2024/7/5 |

SONIC AUTOMOTIVE INC (SAH) |

1 |

|

20 |

2024/7/15 |

2024/7/15 |

BASSETT FURNITURE INDUSTRIES INC (BSET) |

1 |

|

21 |

2024/8/1 |

2024/7/25 |

META MATERIALS INC. (MMATQ) |

0 |

|

22 |

2024/7/25 |

2024/7/25 |

Crimson Wine Group, Ltd (CWGL) |

0 |

|

23 |

2024/9/3 |

2024/8/30 |

HALLIBURTON CO (HAL) |

0 |

|

24 |

2024/11/18 |

2024/11/11 |

iLearningEngines, Inc. (AILE, AILEW) |

0 |

|

25 |

2024/12/2 |

2024/11/25 |

ENGLOBAL CORP (ENG) |

1 |

|

26 |

2024/12/11 |

2024/12/11 |

Krispy Kreme, Inc. (DNUT) |

0 |

|

27 |

2025/2/18 |

2025/2/12 |

LEE ENTERPRISES, Inc (LEE) |

1 |

|

28 |

2025/3/6 |

2025/3/1 |

NATIONAL PRESTO INDUSTRIES INC (NPK) |

0 |

|

29 |

2025/4/9 |

2025/4/6 |

Sensata Technologies Holding plc (ST) |

0 |

|

30 |

2025/4/14 |

2025/4/9 |

CONDUENT Inc (CNDT) |

0 |

|

31 |

2025/5/14 |

2025/5/13 |

NUCOR CORP (NUE) |

1 |

|

32 |

2025/5/15 |

2025/5/14 |

Coinbase Global, Inc. (COIN) |

0 |

|

33 |

2025/6/13 |

2025/6/9 |

Zoomcar Holdings, Inc. (ZCAR, ZCARW) |

0 |

|

34 |

2025/6/26 |

2025/6/21 |

UNITED NATURAL FOODS INC (UNFI) |

0 |

|

35 |

2025/8/21 |

2025/8/16 |

DATA I/O CORP (DAIO) |

1 |

|

36 |

2025/8/29 |

2025/8/25 |

WYTEC INTERNATIONAL INC (WYTC) |

1 |

|

37 |

2025/10/15 |

2025/10/15 |

F5, INC. (FFIV) |

0 |

|

38 |

2025/10/30 |

2025/10/28 |

BayFirst Financial Corp. (BAFN) |

0 |

|

39 |

2025/10/21 |

2025/10/15 |

JEWETT CAMERON TRADING CO LTD (JCTC) |

0 |

|

40 |

2025/12/16 |

2025/12/15 |

Coupang, Inc. (CPNG) |

0 |

|

41 |

2026/2/24 |

2026/2/19 |

UFP TECHNOLOGIES INC (UFPT) |

0 |

参照文献

[1]  SEC Adopts Rules on Cybersecurity Risk Management, Strategy, Governance, and Incident Disclosure by Public Companies

SEC Adopts Rules on Cybersecurity Risk Management, Strategy, Governance, and Incident Disclosure by Public Companies

[2]  Lessons Learned: One Year of Form 8-K Material Cybersecurity Incident Reporting

Lessons Learned: One Year of Form 8-K Material Cybersecurity Incident Reporting

[3]  米国SECサイバーセキュリティ開示規則適用後の5つの傾向

米国SECサイバーセキュリティ開示規則適用後の5つの傾向

[4]  Disclosure of Cybersecurity Incidents Determined To Be Material and Other Cybersecurity Incidents

Disclosure of Cybersecurity Incidents Determined To Be Material and Other Cybersecurity Incidents

[5]  Cybersecurity Disclosure

Cybersecurity Disclosure

[6]  FORM 8-K

FORM 8-K

[7]  EDGAR Full Text Search

EDGAR Full Text Search

[8]  New Tools Dig Deeper Into Hard-to-Aggregate US Corporate Data

New Tools Dig Deeper Into Hard-to-Aggregate US Corporate Data

この記事を執筆したアナリスト

長濱 拓季(Nagahama Hiroki)

専門分野:脅威インテリジェンス

社内外に向けた、主に運用的・戦略的サイバーインテリジェンスの生成や提供に従事。出向先の政府機関でサイバー脅威情報などの収集・分析業務を経験。CISSP、GIAC (GCTI, GOSI)、SANS FOR578メダルを保持。